В цьому документі описано порядок дій користувача для використання програмного комплексу «Шифр-CaaS», а саме Агенту ЄСКО (Java), його функціональні можливості та необхідні відомості для роботи з ним.

Перед початком встановлення та роботи з програмним застосуванням необхідно переконатися, що програмне та апаратне забезпечення відповідає рекомендаціям розробника.

Мінімальні вимоги до апаратного забезпечення:

Мінімальні вимоги до програмного забезпечення:

Програмний комплекс «Агент Єдиного сервісу криптографічних операцій» реалізований мовою програмування Java, що дозволяє виконувати запуск на таких платформах:

Детальніше про встановлення Java на вищевказані ОС є окрема Настанова користувача.

У випадку, якщо доступ до мережі Інтернет з робочого місця користувача здійснюється за допомогою проксі-сервера, то Агент «Шифр-CaaS» у вигляді Java Web Start Application використовує в своїй роботі проксі-сервер, який вказаний в налаштуваннях браузера, з якого був виконаний запуск програми. Якщо запуск програми проводиться за допомогою jnlp-файлу з файлової системи (локальної або мережевої), то буде використаний проксі-сервер, який вказаний в системних налаштуваннях.

Сучасні браузери підтримують три способи роботи з проксі:

Для вибору зазначених вище способів роботи з налаштування проксі-сервера всі сучасні браузери (IE, Firefox, Chrome, Opera, Safari) мають відповідний призначений для користувача інтерфейс.

У разі використання проксі (незалежно від способу його налаштування) для коректної роботи Агенту «Шифр-CaaS» необхідно:

Якщо ж цей спосіб налаштування не вирішив проблему доступу через проксі, потрібно:

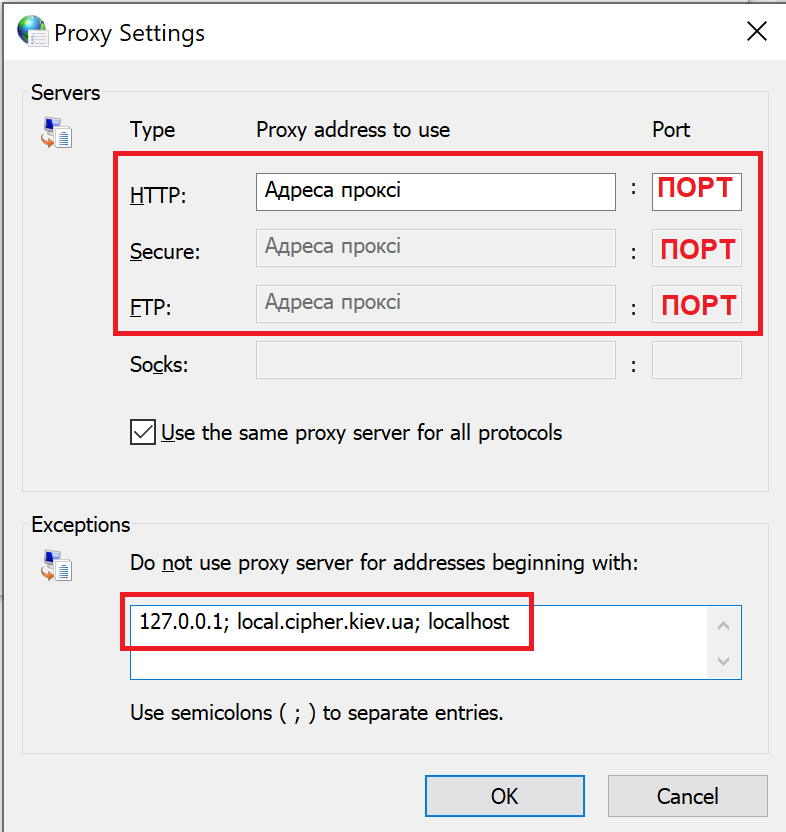

127.0.0.1 local.cipher.kiev.ua |

У разі, якщо використовується мережа з доменом Microsoft Windows Server (2008, 2012 2016, 2019), можливе налаштування проксі для робочих станцій користувача здійснюється через налаштування групової політики. Групові політики оперують тими ж самими параметрами, які доступні користувачеві локально через призначений для користувача інтерфейс (вибір способу або параметрів вручну). В такому випадку потрібно звернутися до системного адміністратора або адміністратора мережі Вашої організації.

Нижче послідовно розглянуто варіанти налаштувань.

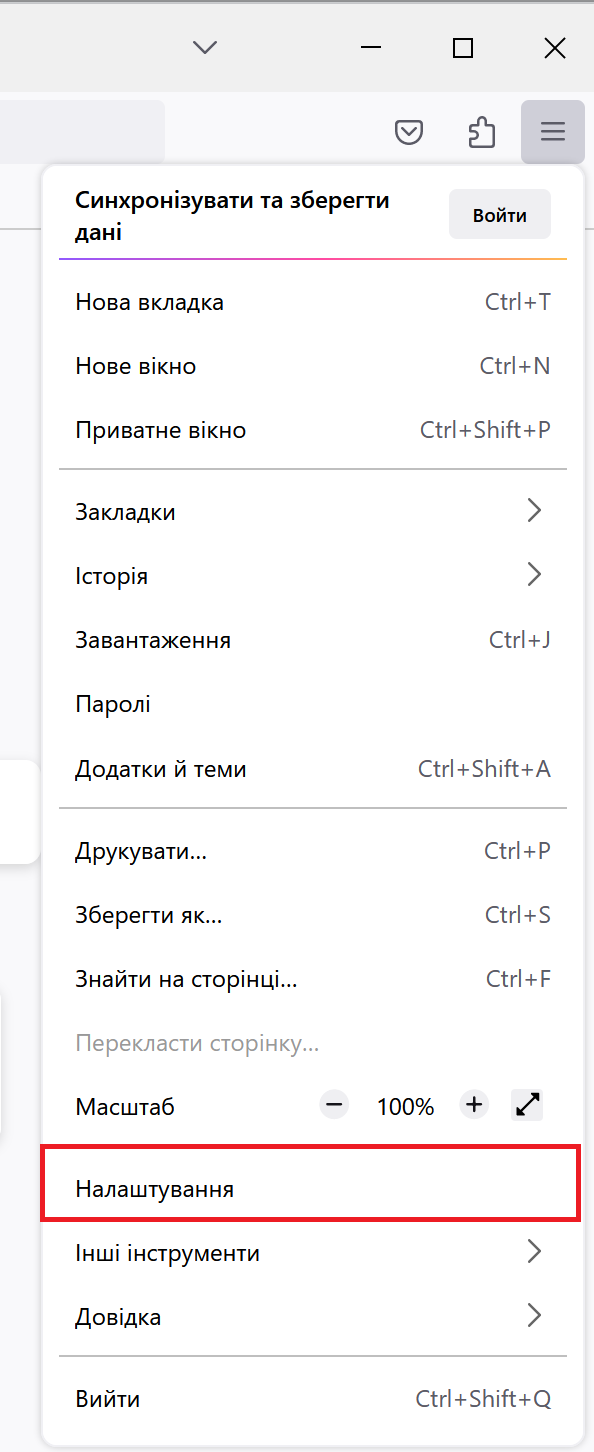

Для зміни налаштувань проксі потрібно в браузері Firefox обрати розділ «Налаштування», Рис. 1.

Рис. 1. Налаштування браузера Firefox

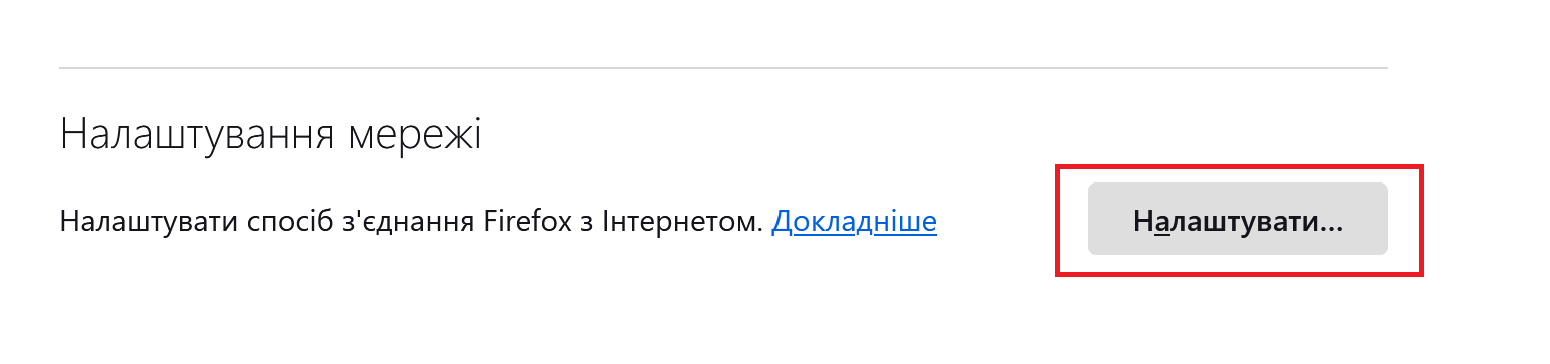

Далі послідовно обрати Налаштування: «Загальні→Налаштування мережі», Рис. 2.

Рис. 2. Додаткові мережеві налаштування браузера

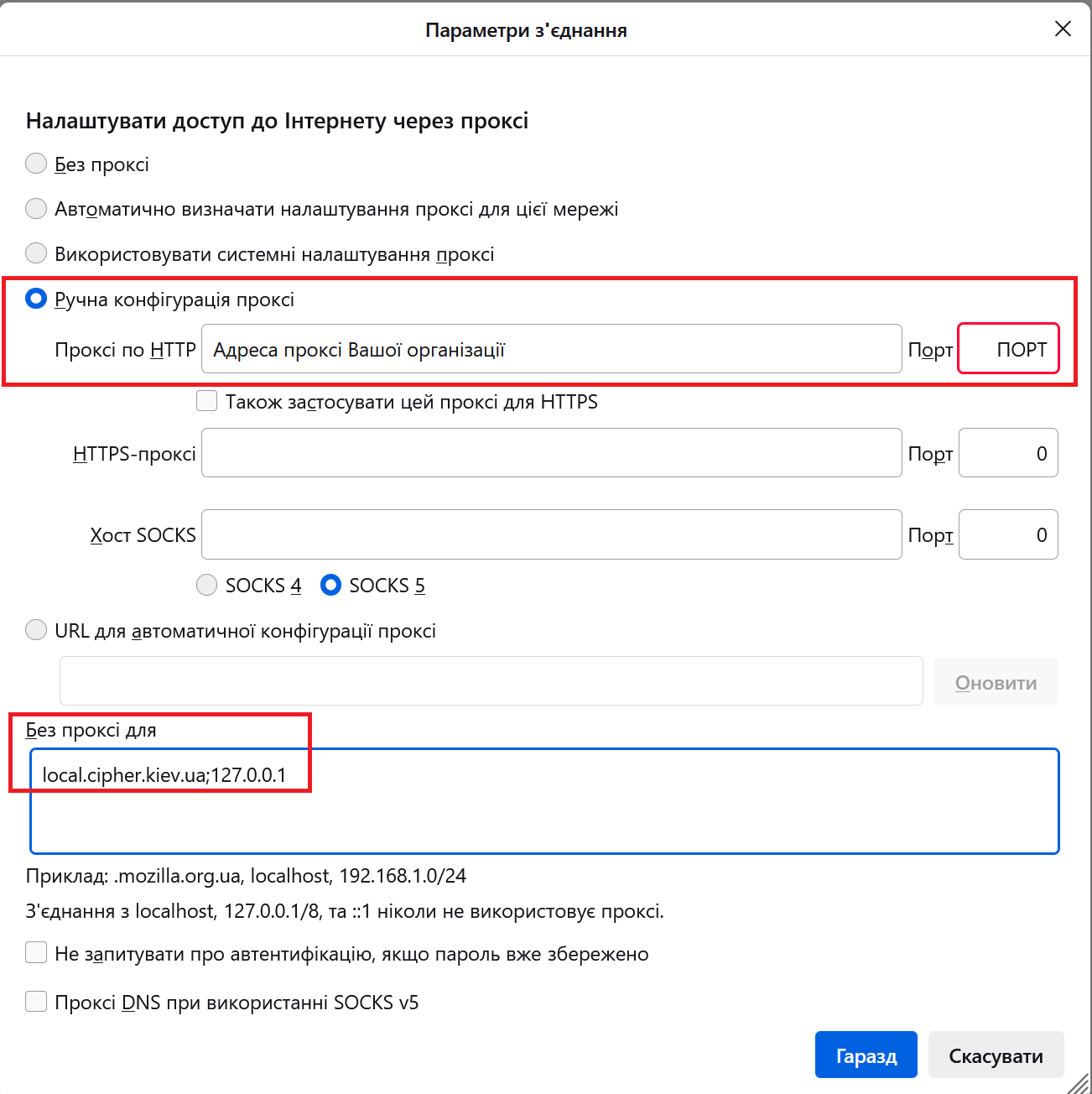

У вікні «Параметри з'єднання» в полі «Без проксі для:» потрібно вказати адресу local.cipher.kiev.ua, Рис. 3.

Рис. 3. Додаткові параметри з'єднання

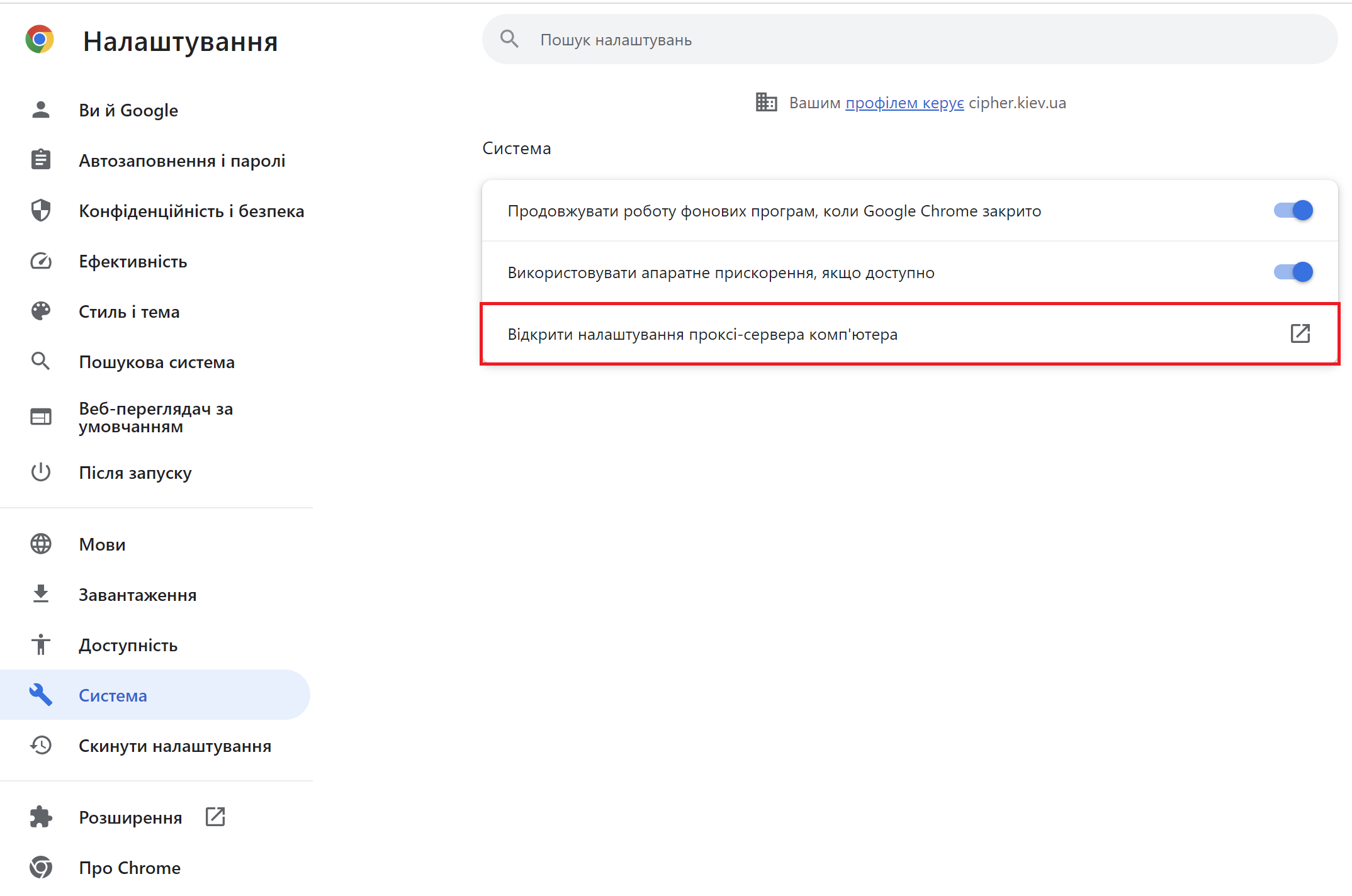

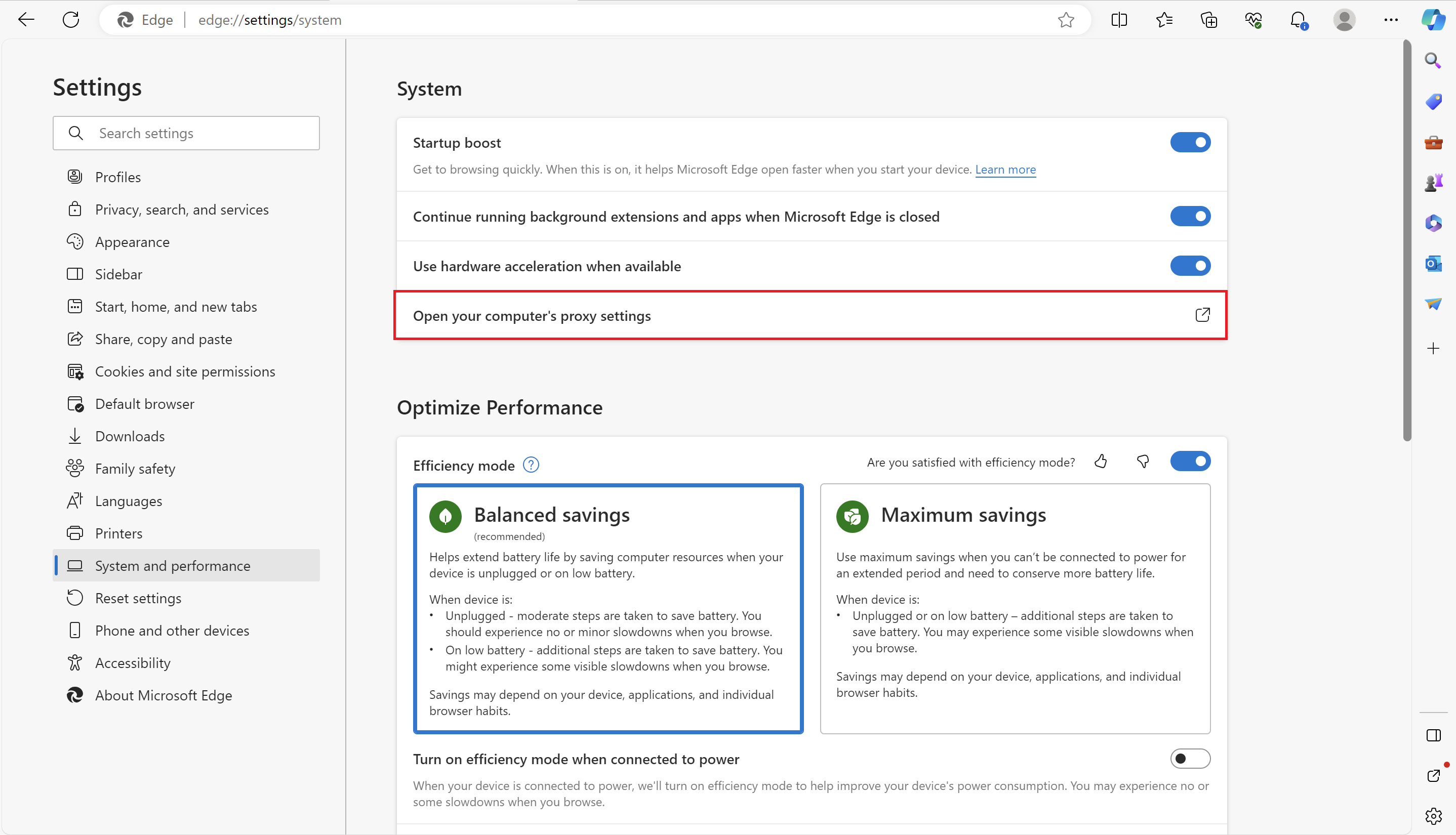

Для зміни налаштувань проксі-сервера потрібно в браузері Google Chrome обрати розділ «Налаштування», пункт «Система» та натиснути «Відкрити налаштування проксі-сервера комп'ютера», Рис. 4.

Рис. 4. Налаштування браузера Google Chrome

Для браузера EDGE потрібно обрати «Властивості браузера», Рис. 5.

Рис. 5. Налаштування браузера EDGE

Обрані налаштування для обох браузерів є системними. Тому подальший сценарій налаштувань мережі є стандартним для ОС Windows.

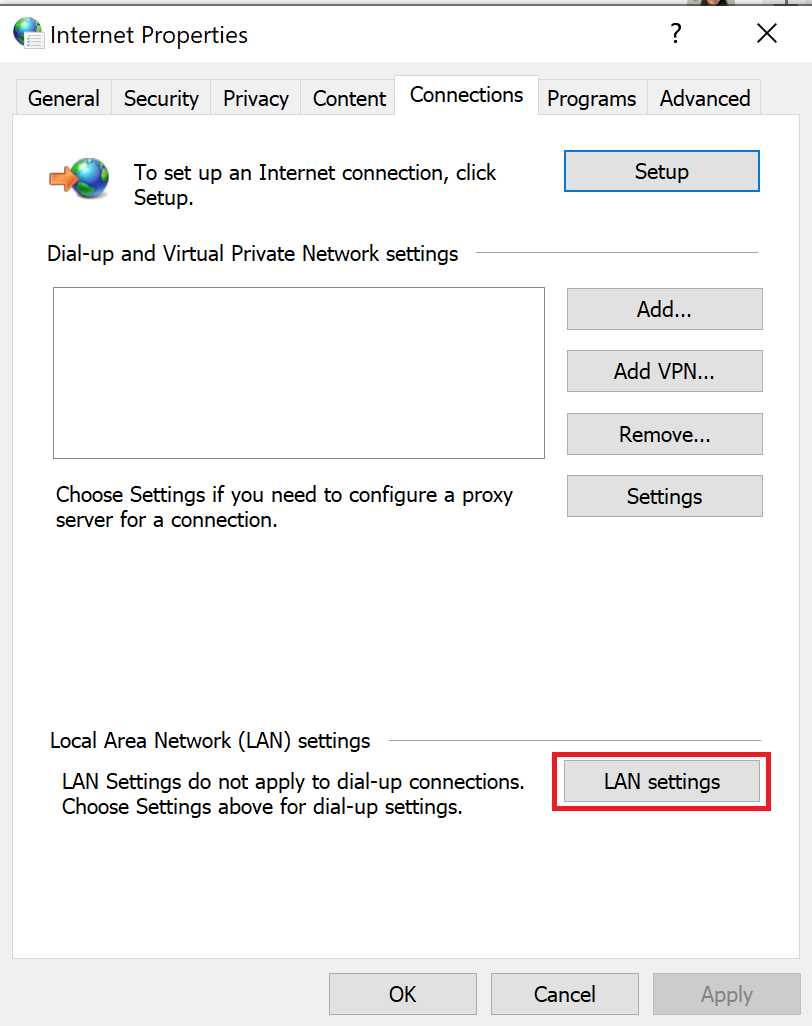

У відкритому системному вікні «Свойства: Интернет» у вкладці «Подключение» потрібно натиснути «Настройка сети», Рис. 6.

Рис. 6. Системні налаштування мережі

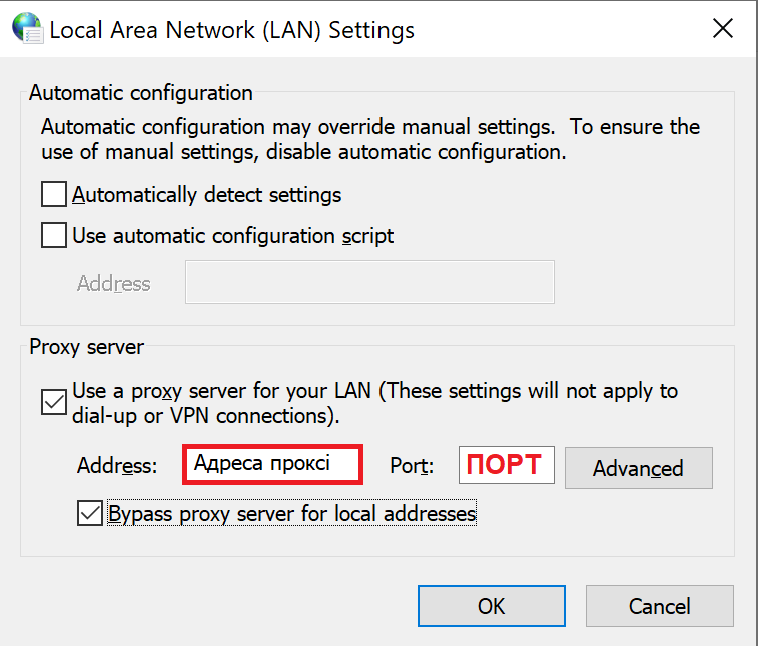

В налаштуваннях параметрів локальної мережі зазначені параметри проксі-сервера, що використовується. Слід вказати опцію «Не использовать прокси-сервер для локальных адресов», Рис. 7.

Рис. 7. Налаштування параметрів локальної мережі

Далі у наступному системному вікні потрібно натиснути в розділі «Проксі-сервер» опцію «Додатково» та вказати адреси – виключення у полі «Виключення», Рис. 8.

Рис. 8. Параметри проксі-сервера

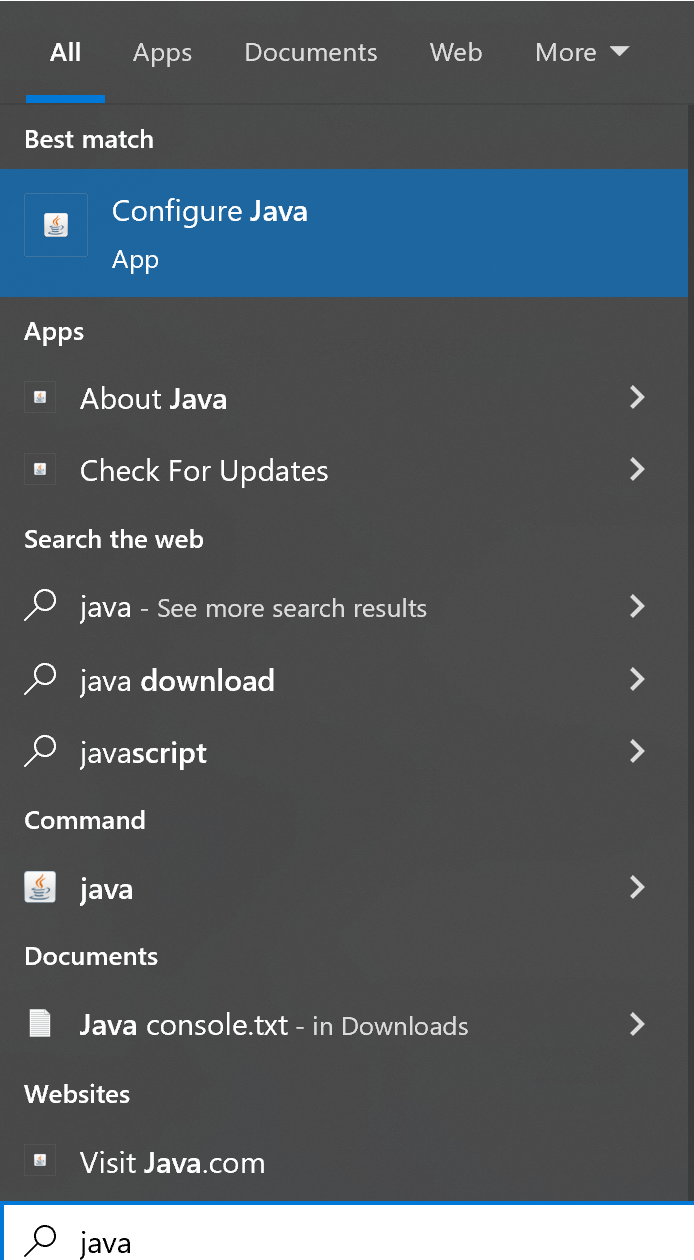

Для запуску Java Web Start Application застосувань з урахуванням проксі-сервера у мережі – потрібно внести зміни в налаштуваннях Java, Рис. 9.

Рис. 9. Конфігурування java-середовища

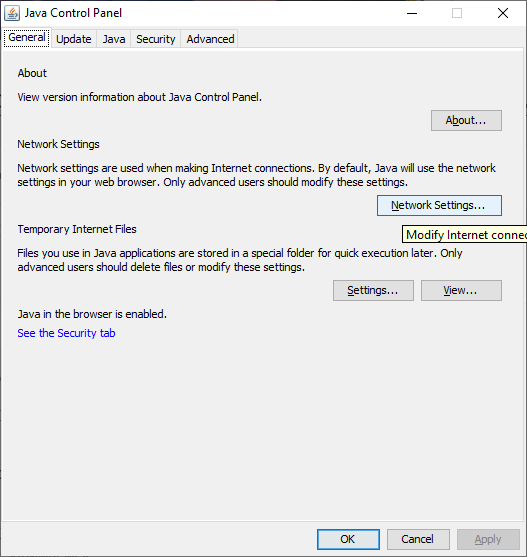

У відкритій «Панелі управління Java» у вкладці «General» потрібно натиснути кнопку «Network Settings», Рис. 10.

Рис. 10. Панель управління Java

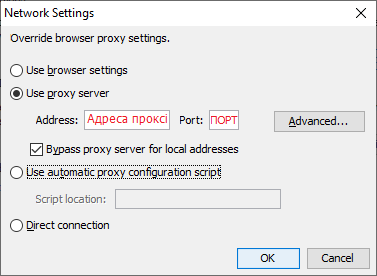

Якщо в мережі використовується проксі-сервер – вказані на Рис. 11 поля будуть заповнені. Щоб додати певні ресурси у виключення – потрібно натиснути «Advanced».

Рис. 11. Налаштування мережі

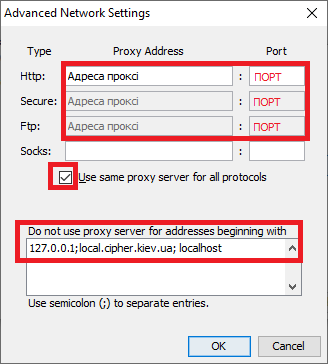

У розширених налаштуваннях проксі-серверів потрібно записати перелік адрес-виключень, тобто, доступ до яких буде здійснюватись без використання проксі, Рис. 12.

Рис. 12. Налаштування адрес-виключень

Для остаточного результату потрібно відредагувати системний файл hosts, саме який відповідає у системі за взаємозв'язок між іменами хостів (сайтів, вузлів тощо) та визначення їх IP-адрес для забезпечення кінцевому користувачеві доступ до ресурсу.

Файл розташований в:

Для внесення змін – у файлі hosts додати рядок:

127.0.0.1 local.cipher.kiev.ua |

Зберегти зміни в документі.

Слід зауважити, що перед рядком, який необхідно додати немає необхідності додавати знак «решітки» - #, оскільки це є знак коментаря.

Агент Єдиного сервісу криптографічних операцій підтримує роботу із захищеними носіями.

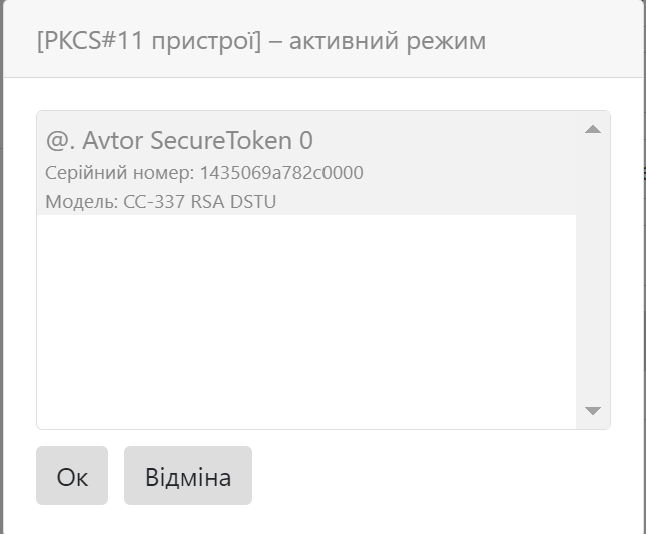

Захищений апаратний носій у активному режимі – самостійно здійснює створення ЕП за допомогою особистого ключа у захищеному контейнері. Виконання операції з ЕП здійснюється за допомогою PKCS#11 інтерфейсу.

До таких носіїв відносяться:

Захищений апаратний носій у пасивному режимі – підтримує збереження особистого ключа у захищеному ключовому контейнері. Доступ до ключа здійснюється за допомогою інтерфейсу PKCS#11.

До таких носіїв відносяться:

Для роботи із захищеними носіями Avtor Secure Token у Агенті Єдиного сервісу криптографічних операцій, необхідні додаткові бібліотеки Av337CryptokiD.dll (х32/х64 у залежності від розрядності Вашої операційної системи та розрядності Java). Є кілька варіантів її розміщення.

Варіант 1-й - розмістити вручну бібліотеку у папку Java, каталог bin.

Додатковий .dll файл можна отримати у розробника захищеного носія, компанії Автор, або завантажити за посиланням, вказаним нижче та розмістити за шляхом:

Завантажити архів можна за посиланням - Avtor_Windows_x32.zip

Завантажити архів можна за посиланням - Avtor_Windows_x64.zip

Варіант 2-й - задати змінну середовища PATH.

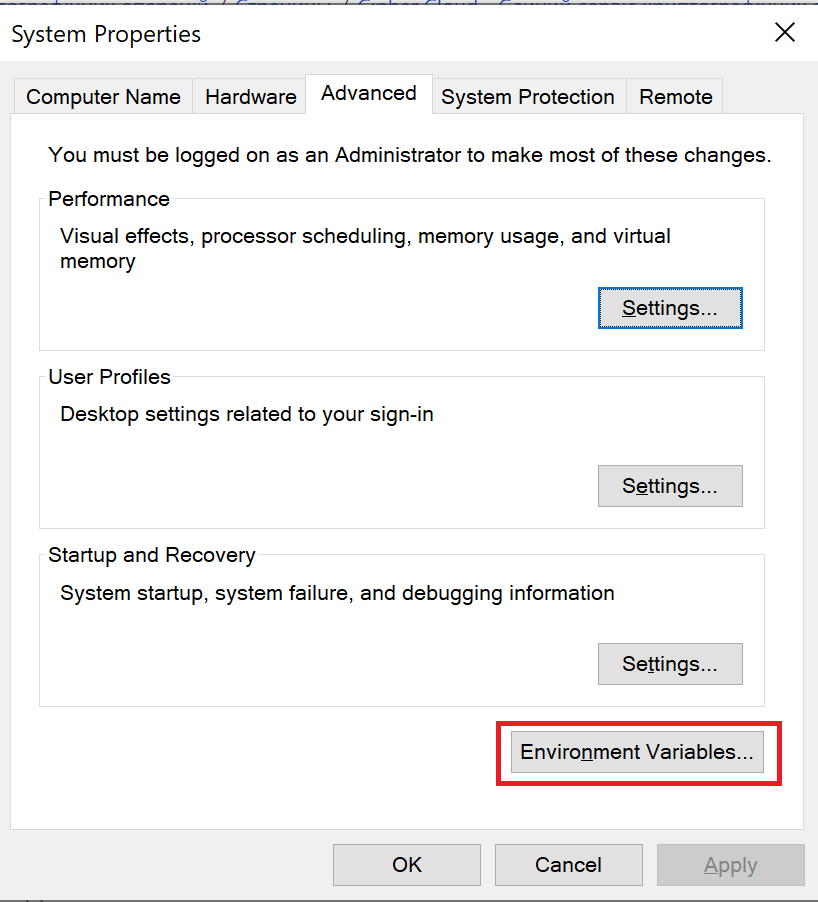

Як це зробити, необхідно перейти у "Пуск" - "Панель управління" - "Система" - обрати розділ "Додаткові параметри системи" - у вікні, що відкриється на вкладці "Додатково" - натиснути кнопку "Змінні середовища", Рис. 13.

Рис. 13. Властивості системи

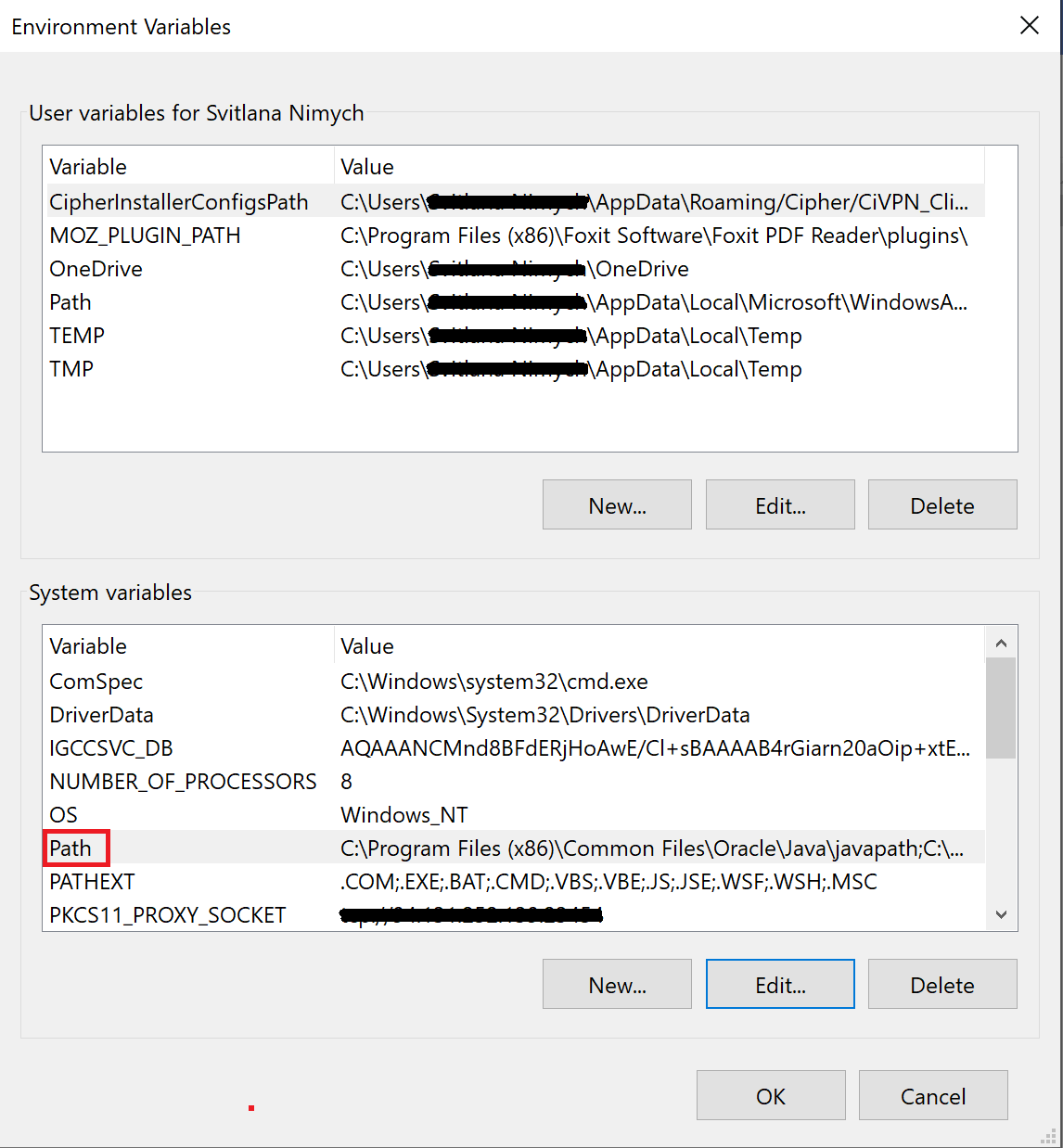

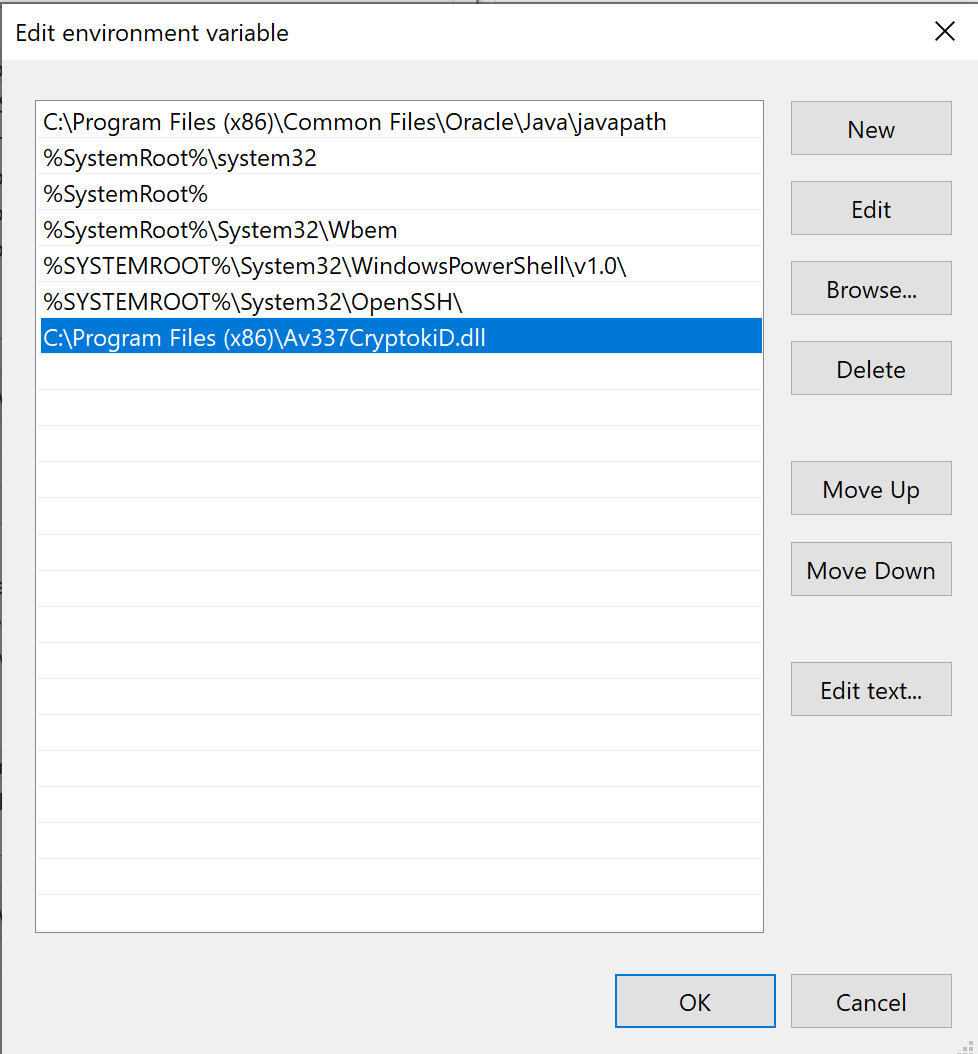

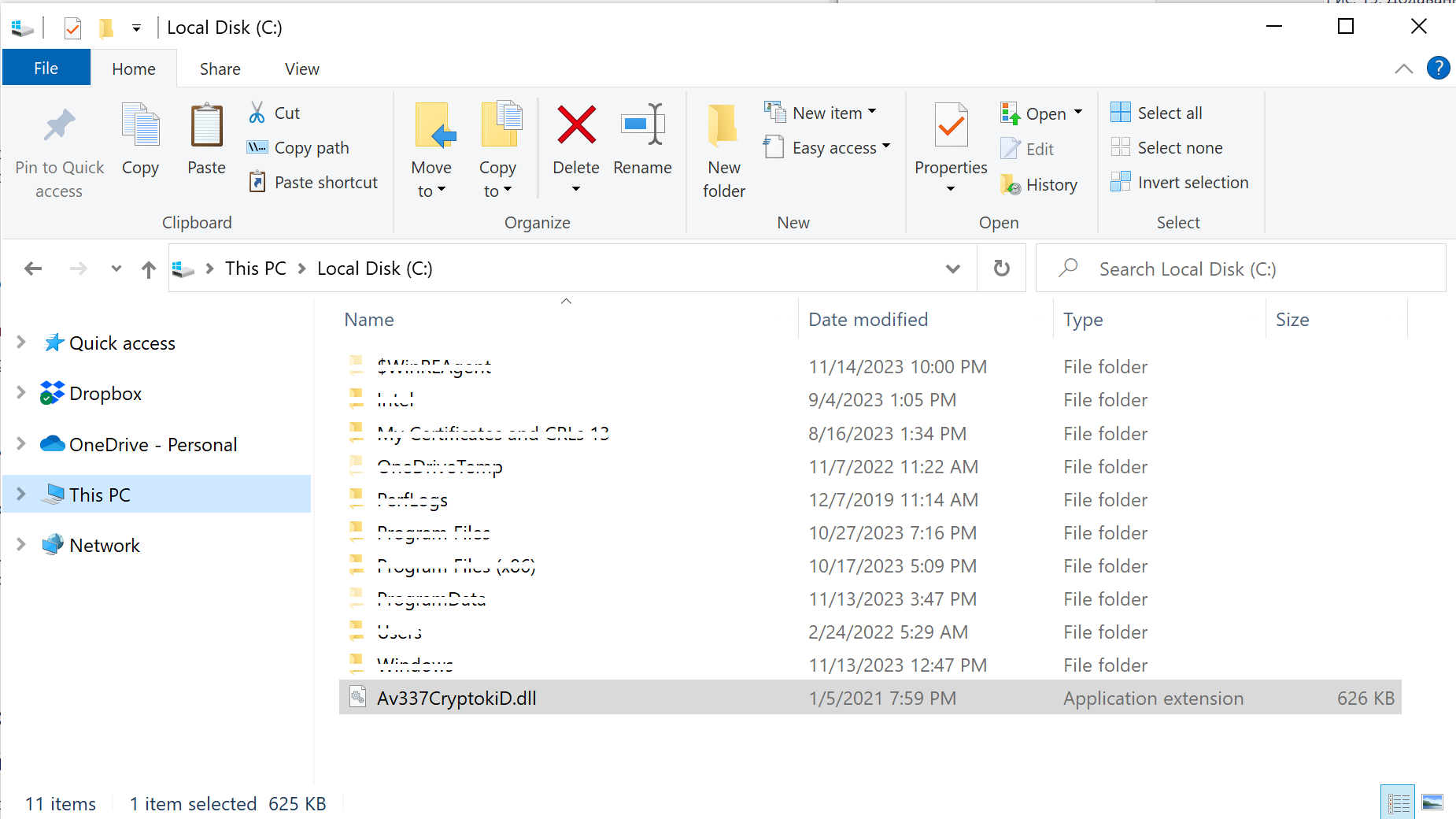

У розділі "Змінні середовища" натиснути двічі на полі "Path", Рис. 14. У відкритому вікні натиснути кнопку "Створити", прописати "C:\Program Files (x86)\Av337CryptokiD.dll" та натиснути Ок, Рис. 15. Далі, у цей же каталог розмістити необхідну бібліотеку, у залежності від розрядності Java, Рис. 16.

Рис. 14. Змінні середовища

Рис. 15. Додавання змінної середовища

Рис. 16. Розміщення змінної середовища

Для продовження роботи необхідно повернутися до «Клієнту Єдиного сервісу криптографічних операцій» та заповнити всі поля:

Для роботи із захищеними носіями AvestKey у Агенті Єдиного сервісу криптографічних операцій, необхідні додаткові бібліотеки avcryptokinxt.dll (х32/х64 у залежності від розрядності Вашої операційної системи та розрядності Java). Є кілька варіантів її розміщення.

Додатковий .dll файл можна отримати у розробника захищеного носія, компанії Автор, або завантажити за посиланням, вказаним нижче та розмістити за шляхом:

Завантажити архів можна за посиланням - Avest-Win32.zip

Завантажити архів можна за посиланням - Avest-Win64.zip

Для продовження роботи необхідно повернутися до «Агенту Єдиного сервісу криптографічних операцій» та заповнити всі поля:

Необхідно завантажити за посиланням та встановити програмне забезпечення для роботи з захищеними носіями EFIT KEY.

Для продовження роботи необхідно повернутися до «Клієнту Єдиного сервісу криптографічних операцій» та заповнити всі поля:

Для роботи з електронним ключем Алмаз-1К у Агенті Єдиного сервісу криптографічних операцій, виконати наступні дії:

Завантажити архів можна за посиланням – EkeyAlmaz1x86.zip

Завантажити архів можна за посиланням – EkeyAlmaz1x64.zip

Для продовження роботи необхідно повернутися до «Клієнту Єдиного сервісу криптографічних операцій» та заповнити всі поля:

Слід зауважити, що носій має бути ініціалізований у PKCS#11-сумісному режимі за допомогою програмного забезпечення "Алмаз-1К". Адже ключі на даному захищеному носії повинні бути згенеровані у режимі сумісності з PKCS#11 (якщо генерувати ключі за допомогою "ІІТ Користувач ЦСК", то це має бути обраний рядок "Алмаз-1К, PKCS#11, віртуальний". Це необхідно для роботи носія у Агенті Єдиного сервісу криптографічних операцій, якщо виникають помилки при роботі з носієм чи ключами, то слід звернутися до вашого КНЕДП та здійснити перегенерацію ключа у режимі сумісності з PKCS#11 для роботи в активному режимі.

Відеоінструкція по роботі із застосуванням електронного ключа "Кристал-1" доступна за посиланням.

Для роботи з електронним ключем Кристал-1 у Агенті Єдиного сервісу криптографічних операцій, виконати наступні дії:

Завантажити архів можна за посиланням – EkeyCrystal1x86.zip

Завантажити архів можна за посиланням - EkeyCrystal1x64.zip

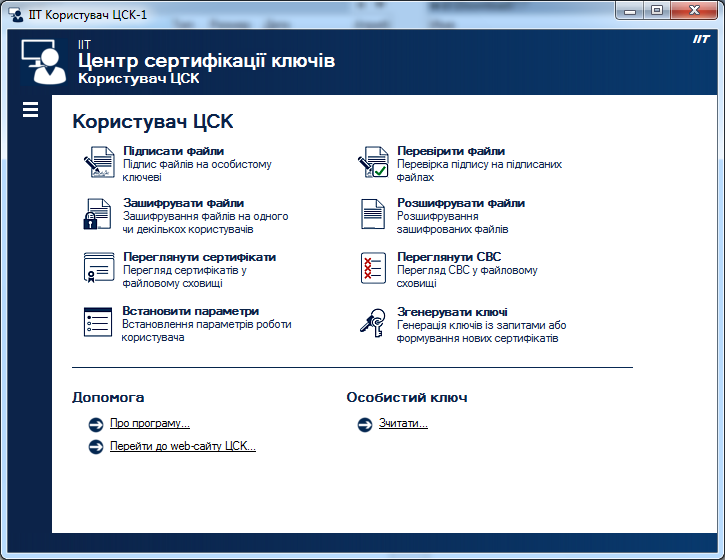

Рис. 17. Стартове вікно ПЗ "ІІТ Користувач ЦСК"

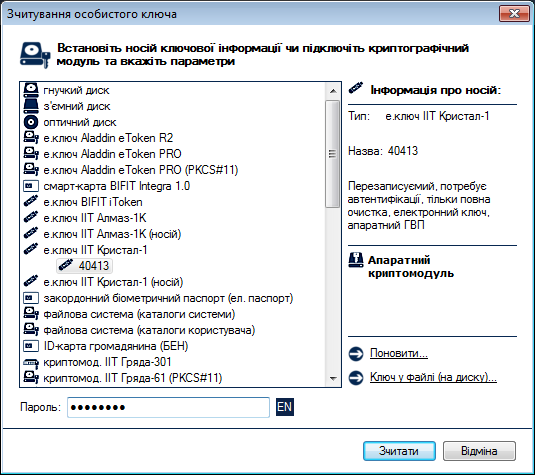

Рис. 18. Діалогове вікно зчитування особистого ключа

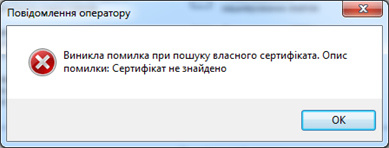

Рис. 19. Повідомлення щодо помилки пошуку власного сертифіката

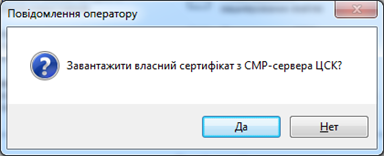

Рис. 20. Повідомлення з пропозицією завантаження сертифіката з СМР-сервера ЦСК

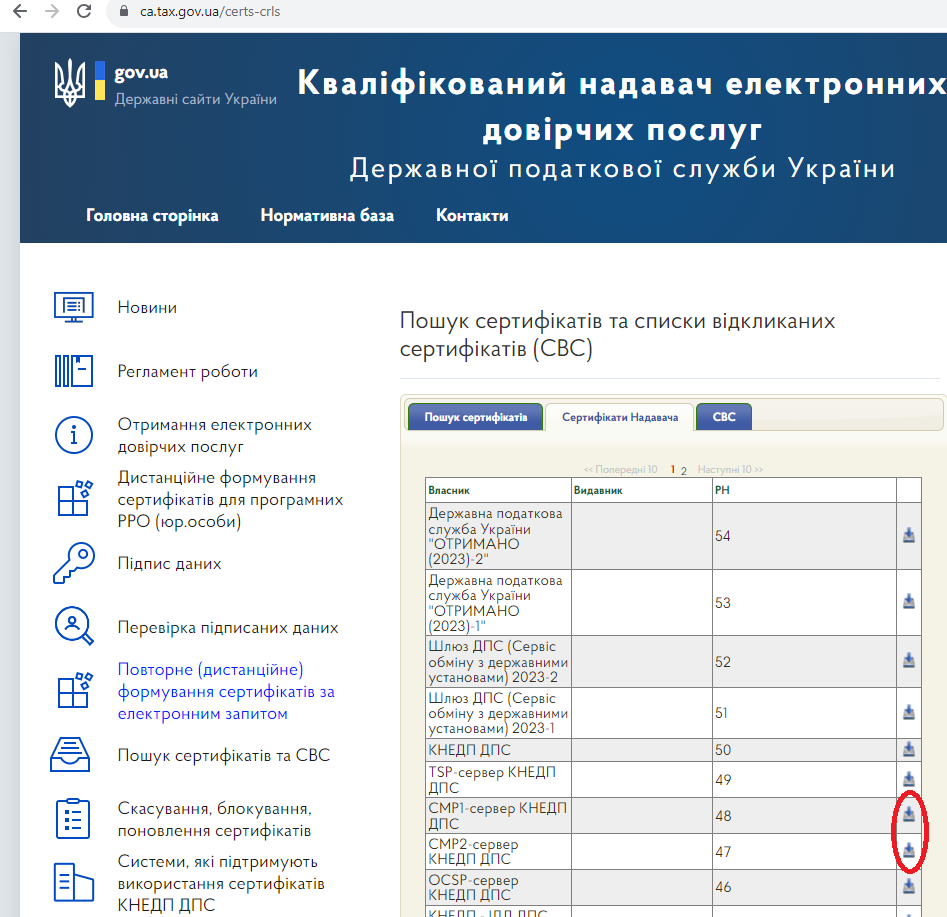

Рис. 21. Список сертифікатів Надавача на сайті КНЕДП ІДД-ДПС

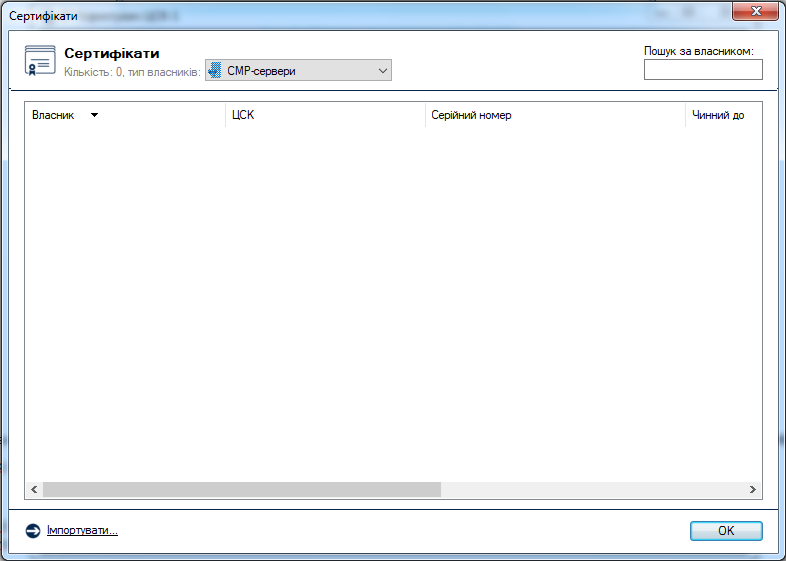

Рис. 22. Вікно Сертифікати

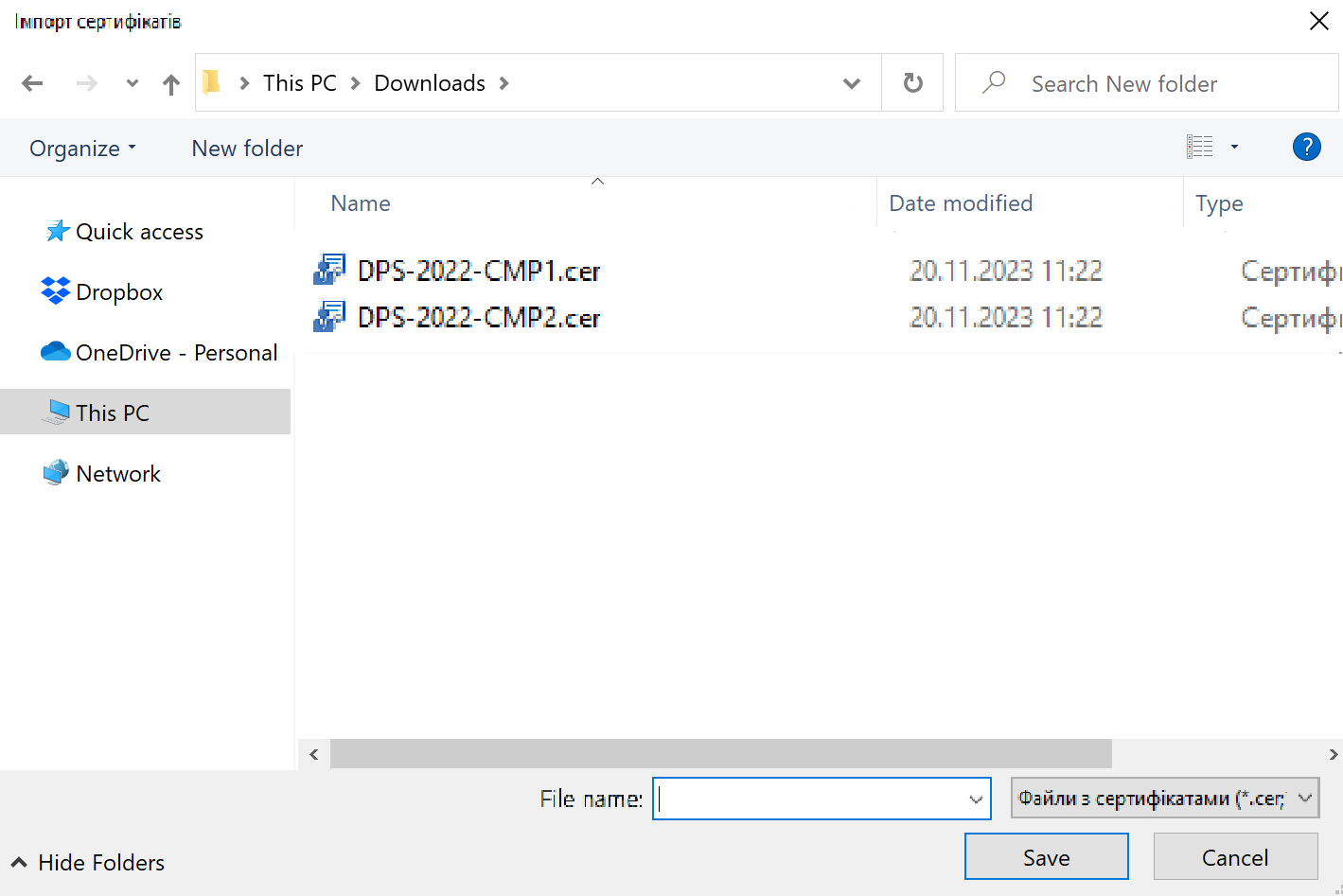

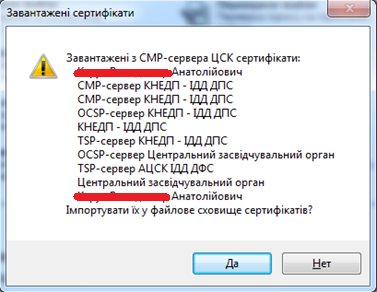

Рис. 23. Процесс імпортування сертифікатів

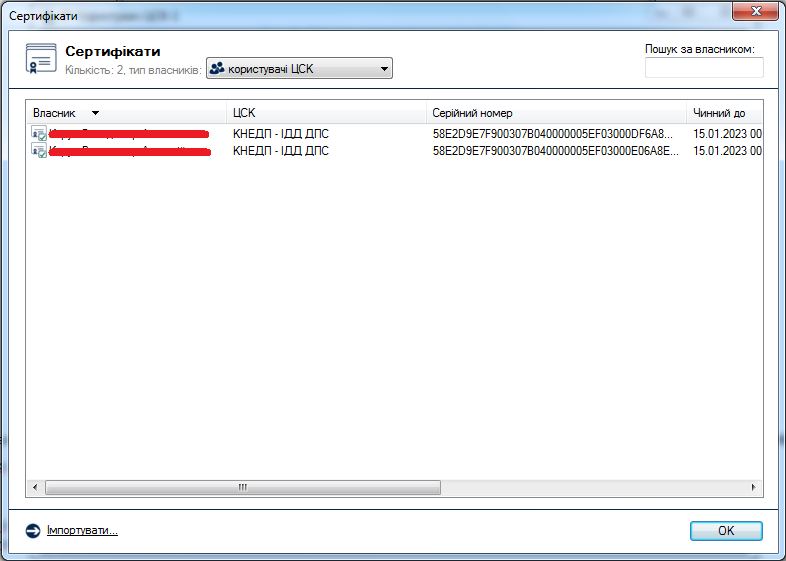

Рис. 24. Результат імпортування сертифікатів

Рис. 25. Повідомлення про результат завантаження сертифікатів

Для продовження роботи необхідно повернутися до «Клієнту Єдиного сервісу криптографічних операцій» та заповнити всі поля:

Детальніше описано тут.

Додатковий .dylib файл можна отримати у розробника захищеного носія, компанії Автор, або завантажити за посиланням, вказаним нижче та розмістити за шляхом:

Завантажити архів можна за посиланням - Avtor_MacOS_x64.zip

Для продовження роботи необхідно повернутися до «Клієнту Єдиного сервісу криптографічних операцій» та заповнити всі поля:

Необхідно завантажити архів з драйвером за посиланням - Avest-MacOS.zip

Після його розархівування та встановлення, яка розміщується за шляхом /usr/local/lib буде розміщена бібліотека libavcryptokinxt.dylib, дану бібліотеку необхідно скопіювати до папки за шляхом: /Library/Internet Plug-Ins/JavaAppletPlugin.plugin/Contents/Home/bin/.

Окремо встановлюється утіліта для управління avtoksvc, яка розміщується за шляхом: /usr/local/bin.

Для перевірки працездатності необхідно:

avtoksvc info |

Для версії MacOS 14 Sonoma додатково необхідно виконати рекомендації виробника захищених носіїв AvestKey, а саме:

/bin/bash -c "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/HEAD/install.sh)" |

echo 'eval "$(/opt/homebrew/bin/brew shellenv)"' >> ~/.zprofile |

щоб зробити команду brew доступною для виконання всередині терміналу. Виконати команду brew doctor для застосування налаштувань.

brew install pkg-config |

brew install libusb |

mv libusb-1.0.dylib libusb-1.0.lib mv libusb-1.0.0.dylib libusb-1.0.0.lib |

pkg-config --libs libusb-1.0 pkg-config --cflags libusb-1.0 |

./MacOSX/configure make sudo make install |

Для продовження роботи необхідно повернутися до «Клієнту Єдиного сервісу криптографічних операцій» та заповнити всі поля:

Для роботи з електронним ключем Алмаз-1К у Агенті Єдиного сервісу криптографічних операцій, виконати наступні дії:

Для продовження роботи необхідно повернутися до «Клієнту Єдиного сервісу криптографічних операцій» та заповнити всі поля:

Для роботи з електронним ключем Кристал-1 у Агенті Єдиного сервісу криптографічних операцій, виконати наступні дії:

Для продовження роботи необхідно повернутися до «Клієнту Єдиного сервісу криптографічних операцій» та заповнити всі поля:

Перш за все необхідно інсталювати в ОС середовище Java, процес встановлення наведено у відповідному розділі Встановлення Java. Операційна система Linux Ubuntu.

Пристрої Avtor Secure Token 337/338 та Avtor SC Reader 371 працюють через стандартні інтерфейси CCID та бібліотеки PKCS#11. Перед інсталяцією PKCS#11 бібліотеки в ОС повинні бути встановленні наступні пакети:

1. Інсталяція оновлень та пакетів залежностей.

Інсталювати доступі пакети можна з консолі, почергово виконуючи команди:

sudo apt-get update sudo apt-get install libpcsclite1 sudo apt-get install libccid sudo apt-get install pcscd sudo apt-get install pcsc-tools |

Примітка. Необхідна наявність доступу до мережі Інтернет, для завантаження пакетів.

Перевірити наявність пакету у системі можна за допомогою команди:

dpkg -s <имя пакета> |

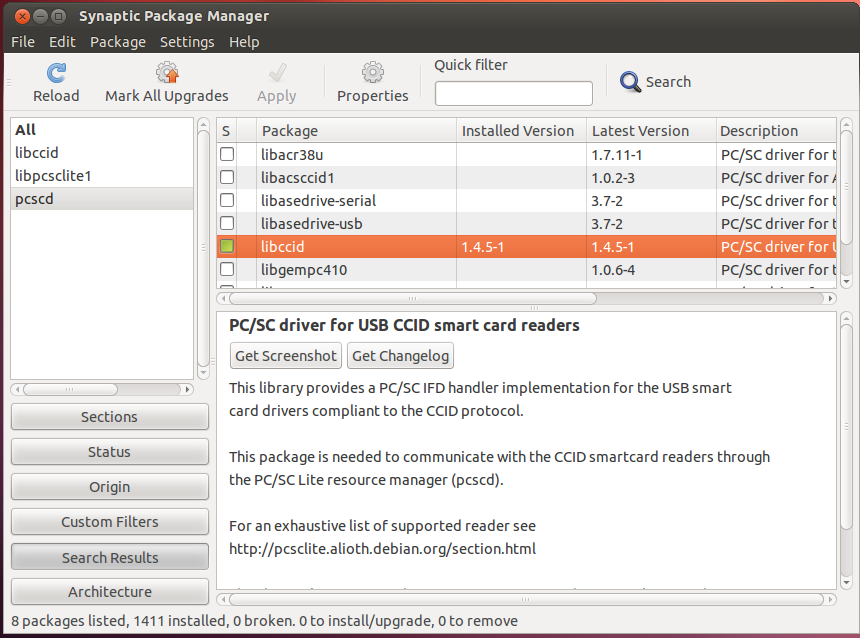

Також, для перевірки наявності пакетів можна використовувати файловий менеджер Synaptic, Рис. 26. Встановити такий менеджер можна, виконавши наступну команду

sudo apt-get install synaptic |

Рис. 26. Файловий менеджер Synaptic

2. Встановлення PKCS#11

Після інсталяції залежностей, необхідно розмістити PKCS#11 бібліотеку, дані міститься у пакетах:

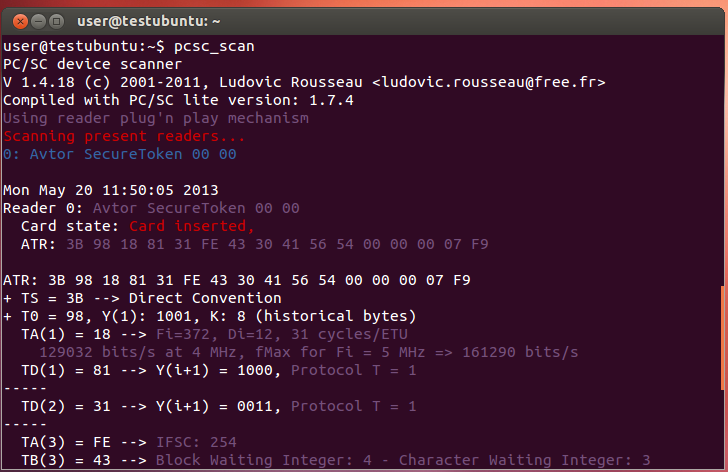

3. Перевірка підключеного пристрою

Для того щоб, перевірити коректність роботи пристрою в ОС необхідно, після інсталяції пакету бібліотек (необхідної розрядності), підключити носій до ПК та в консолі ввести команди:

sudo systemctl start pcscd |

sudo systemctl enable pcscd |

pcsc_scan |

У консолі отримаємо інформацію про пристрій, Рис. 27:

Рис. 27. Інформація в консолі

Після завершення перегляду інформації про пристрій, натискаємо клавіші Ctrl+C.

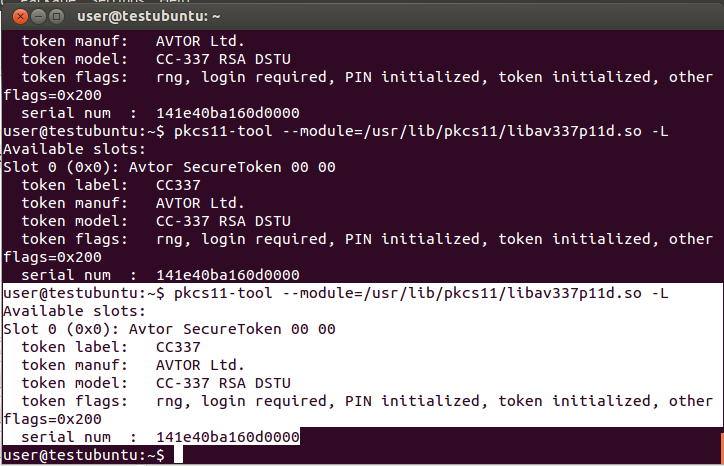

Також можна перевірити коректність роботи пристрою через саму бібліотеку pkcs11, командами, Рис. 28:

sudo apt install opensc pkcs11-tool –module /usr/lib/pkcs11/libav337p11d.so –L (для х86) pkcs11-tool –module /usr/lib/libav337p11d.so –L (для х64) |

Рис. 28. Перевірка коректності роботи пристрою

У випадку, якщо необхідна робота зі старими моделями захищеного носія, необхідно додати id пристрою у Info.plist

У каталозі зі встановленням pcsc (у даному випадку, вказано відносний шлях):

drivers/ifd-ccid.bundle/Contents/Info.plist |

Для продовження роботи, необхідно повернутися до «Клієнту Єдиного сервісу криптографічних операцій» та заповнити всі поля:

Якщо захищений носій не виявлено, зверніться до:

Подальша робота «Агенту Єдиного сервісу криптографічних операцій» з PKCS#11 пристроями можлива тільки після повного усунення питань, пов'язаних з правильною роботою захищених носіїв.

Після встановлення програмного забезпечення для роботи із захищеними носіями, слід переконатися, що операційна система виявила їх та відображає в «Диспетчере устройств». Для перевірки необхідно перейти «Пуск» -> «Панель управления» -> «Диспетчер устройств» -> «SmartCard Reader».

Перш за все необхідно інсталювати в ОС середовище Java, процес встановлення наведено у відповідному розділі Встановлення Java. Операційна система Oracle Linux.

1.Встановлення пакетів залежностей

Пристрої Avtor Secure Token 337/338 та Avtor SC Reader 371 працюють через стандартні інтерфейси CCID та бібліотеки PKCS#11. Перед інсталяцією PKCS#11 бібліотеки в ОС повинні бути встановленні наступні пакети:

Примітка. Необхідна наявність доступу до мережі Інтернет для завантаження пакетів.

Для інсталювання пакетів необхідно запустити програму «Термінал» (Ctrl+Alt+T) та в командному рядку терміналу ввести команду:

sudo yum install pcsc-lite |

2. Для завантаження бібліотеки для носія Avtor Secure Token – 337/338 необхідно перейти в браузер та завантажити відповідні файли з ресурсу:

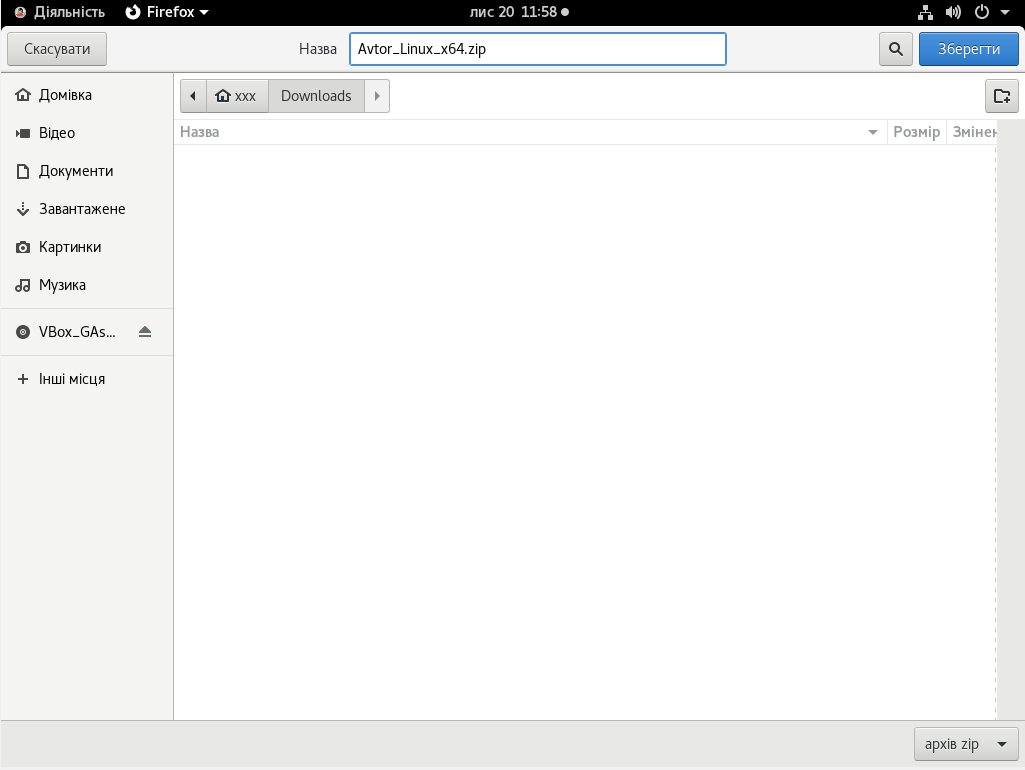

Після цього зберегти файл на ПК, Рис. 29.

Рис. 29. Збереження файлу на ПК

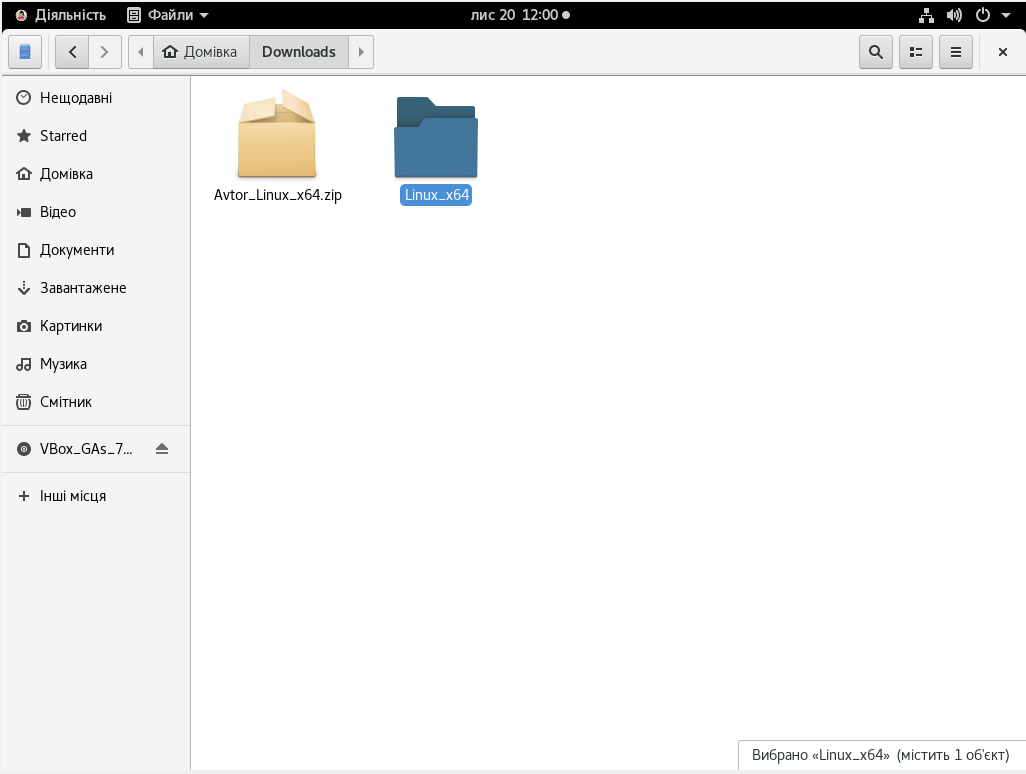

Та розархівувати в каталог Downloads/ Linux_x64, Рис. 30.

Рис. 30. Розархівування в каталог

Перейти в програму «Термінал» (Ctrl+Alt+T) та в командному рядку ввести команду для розміщення його за шляхом /usr/lib/libav337p11d.so (на прикладі Java х64):

sudo cp /home/xxx/Downloads/Linux_x64/libav337p11d.so /usr/lib/ |

Але замість:

/home/xxx/Downloads/Linux_x64/ – вказати розміщення раніше збереженого файла libav337p11d.so.

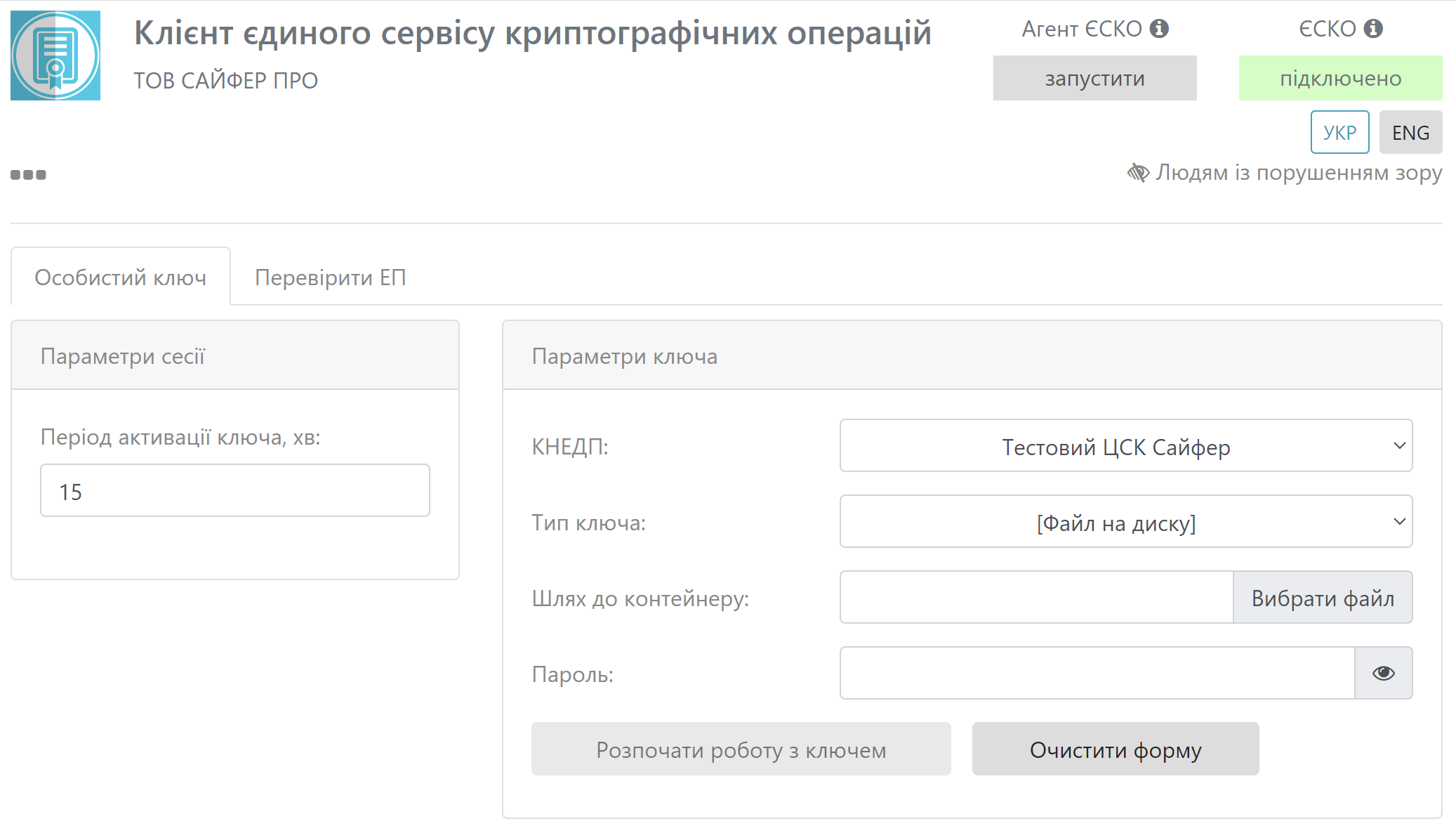

Для продовження роботи, необхідно повернутися до «Клієнту Єдиного сервісу криптографічних операцій» та заповнити всі поля:

Якщо захищений носій не виявлено, зверніться до:

Подальша робота «Агенту Єдиного сервісу криптографічних операцій» з PKCS#11 пристроями можлива тільки після повного усунення питань, пов'язаних з правильною роботою захищених носіїв.

Після встановлення програмного забезпечення для роботи із захищеними носіями, слід переконатися, що операційна система виявила їх та відображає в «Диспетчер пристроїв». Для перевірки необхідно перейти «Пуск» -> «Панель керування» -> «Диспетчер пристроїв» -> «SmartCard Reader».

У веб-браузері перейти за посиланням - https://cryptocenter.cipher.com.ua/ до Клієнту Єдиного сервісу криптографічних операцій.

Покрокова інструкція та ознайомлення з інтерфейсом програмного комплексу:

Рис. 31. Стартове вікно ЄСКО

Рис. 32. Запуск Агенту ЄСКО

Рис. 33. Вікно «Агенту Єдиного сервісу криптографічних операцій»

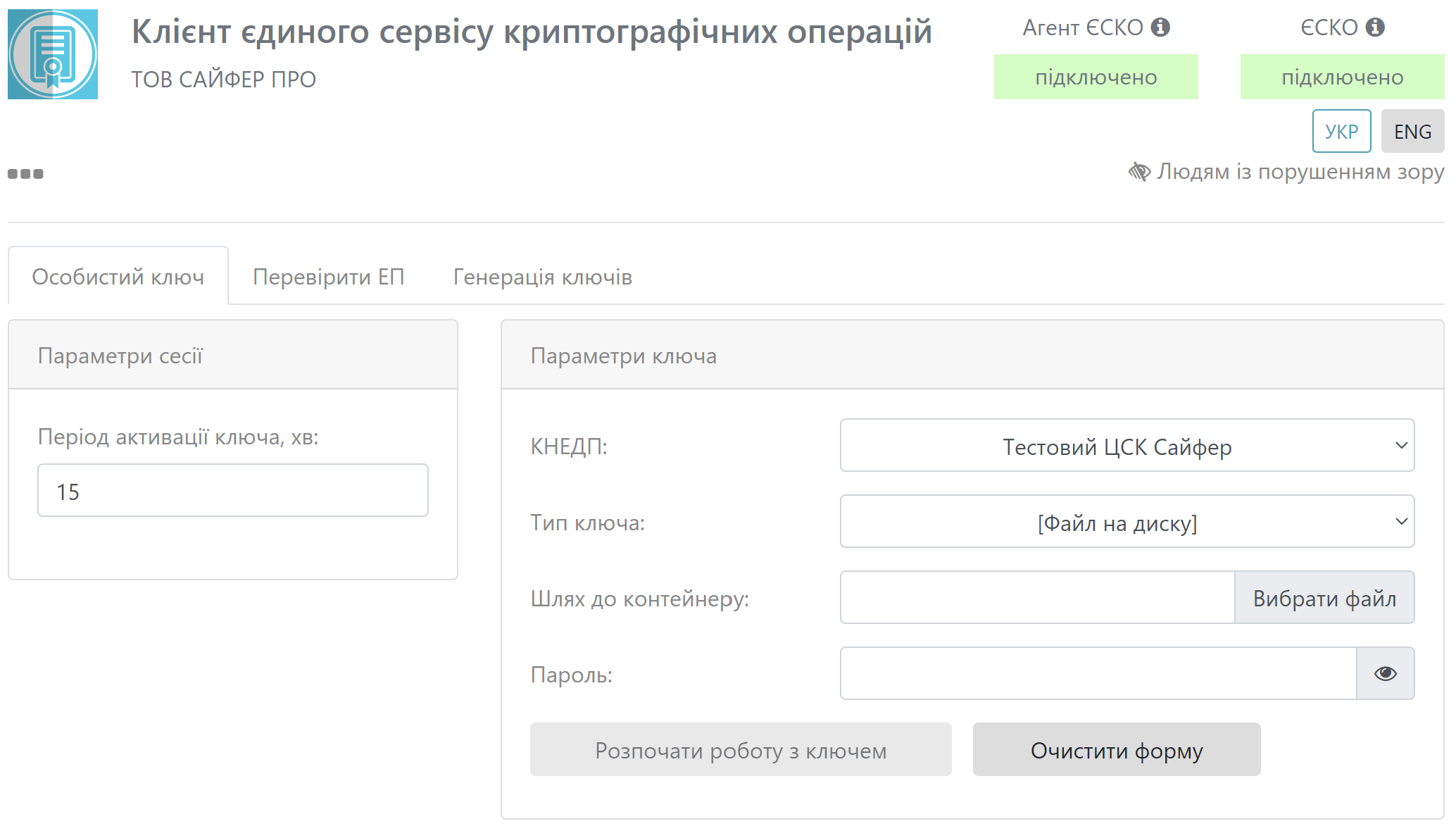

Рис. 34. Стартове вікно Клієнту ЄСКО

Перелік КНЕДП, які підтримуються «Агентом Єдиного сервісу криптографічних операцій»:

Рис. 35. Заповнення розділу «Параметри ключа»

Рис. 36. Робоча область Клієнту ЄСКО

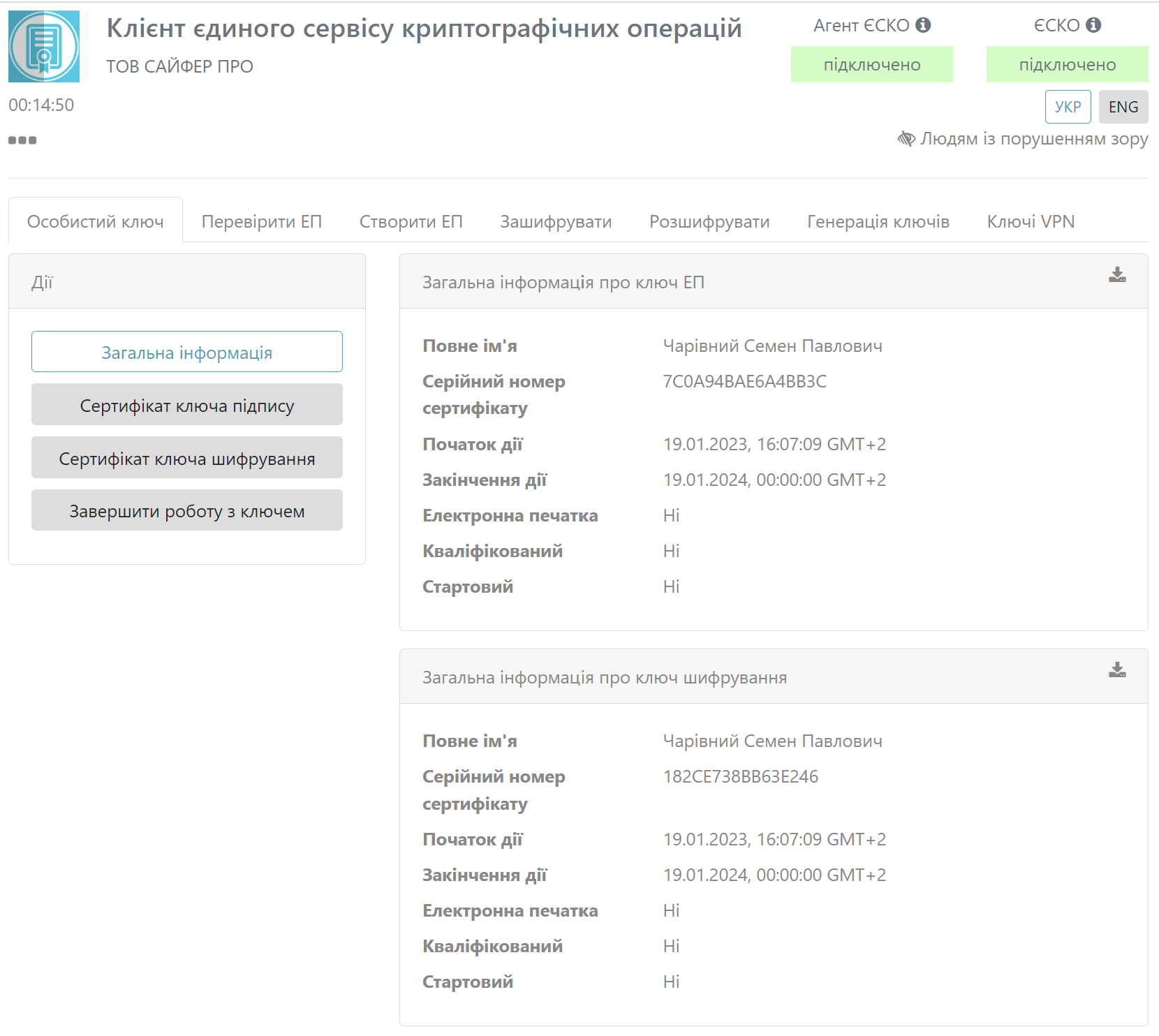

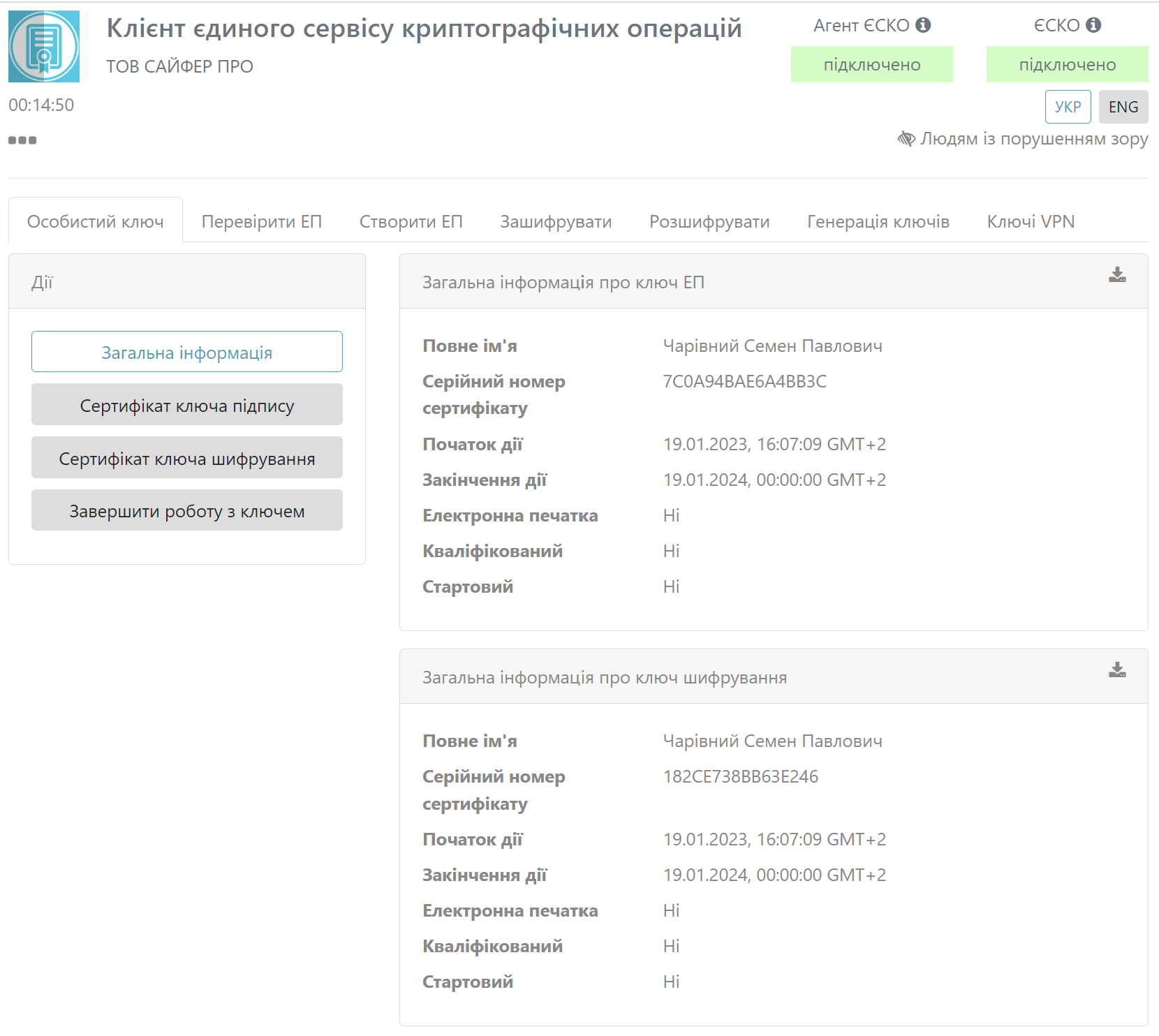

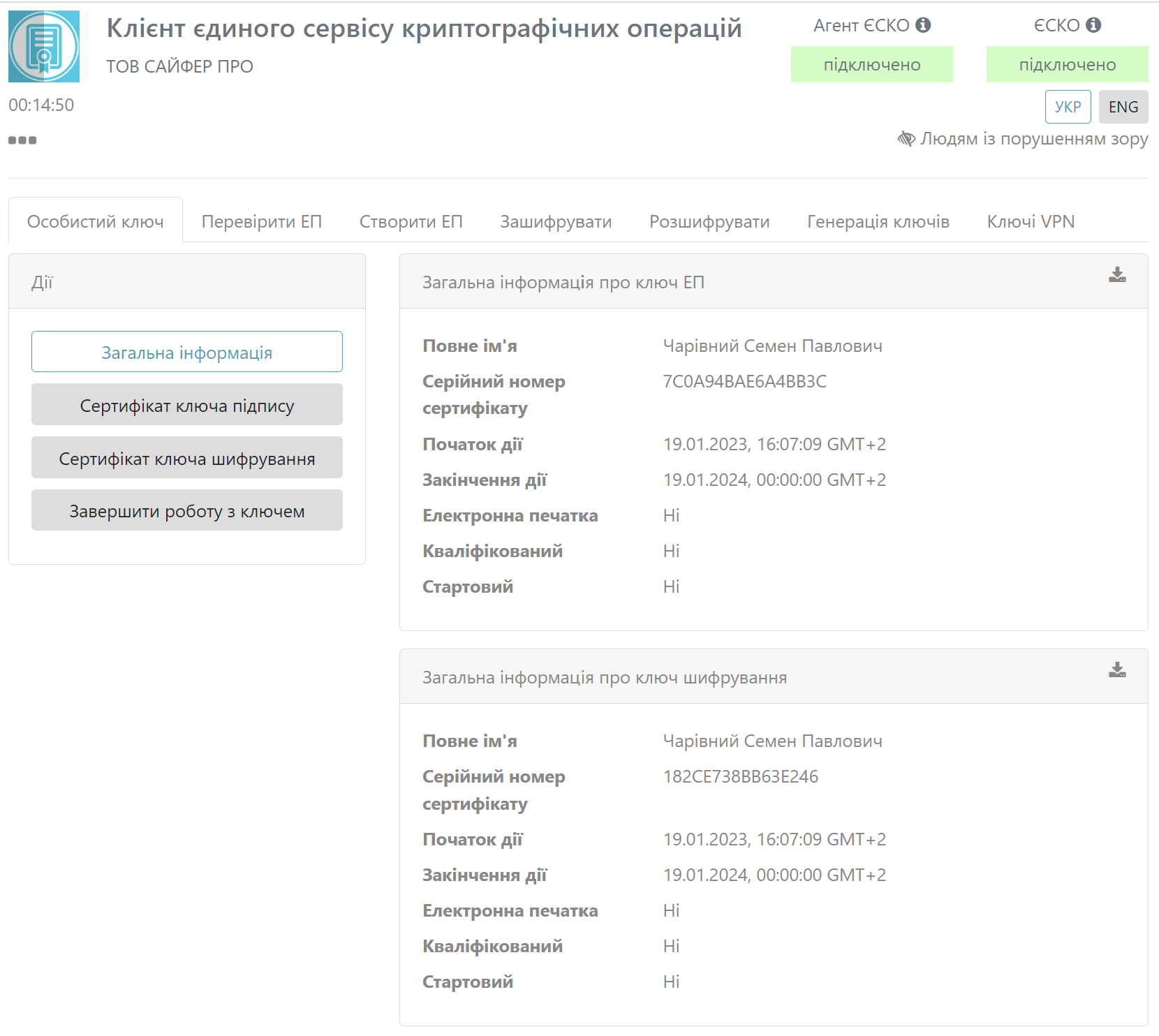

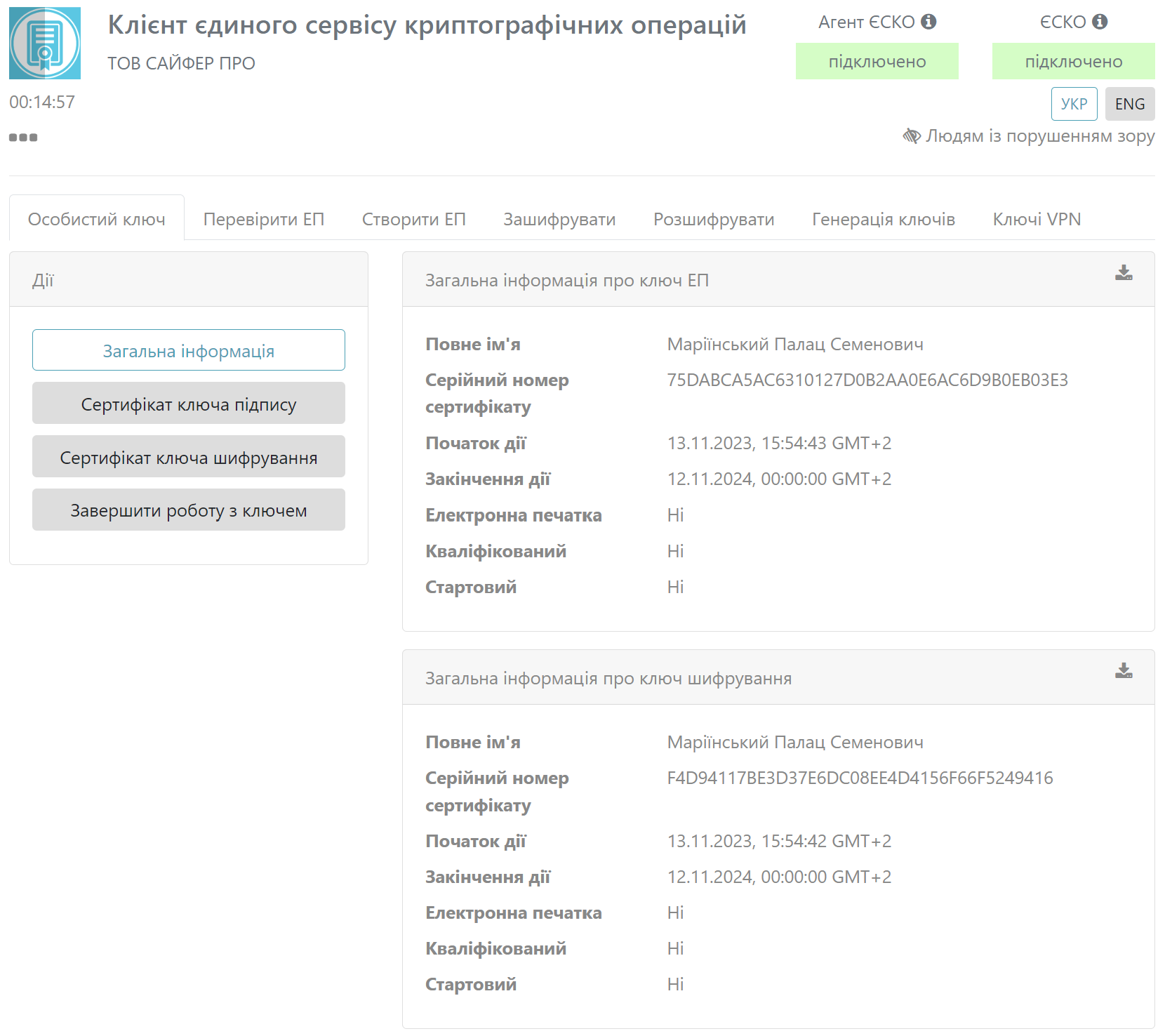

Після завантаження даних ключового контейнеру у вікні «Клієнту Єдиного сервісу криптографічних операцій» з'являються такі поля та відповідні опції, Рис. 37:

1.Вкладка «Особистий ключ», яка містить кнопки:

2.Вкладка «Перевірити ЕП».

На даній вкладці є можливість здійснити перевірку ЕП, доступні такі розділи:

Рис. 37. Робоча область Клієнту ЄСКО

3.Вкладка «Створити ЕП».

На даній вкладці є можливість здійснити створення ЕП, доступні такі розділи:

4.Вкладка «Зашифрувати».

На даній вкладці є можливість здійснити зашифрування даних, доступні такі розділи:

5.Вкладка «Розшифрувати».

На даній вкладці є можливість здійснити розшифрування даних, доступний такий розділ:

6.Вкладка «Ключі VPN».

На даній вкладці є можливість здійснити генерацію ключа VPN, доступний такий розділ:

Для генерації ключа VPN, необхідно виконати кілька умов:

7.Вкладка «Генерація ключів».

На даній вкладці є можливість здійснити генерацію ключів попередньо обравши відповідний профіль генерації ключів.

Профілі генерації ключів:

Генерація ключів відбувається як файл на диску так і на захищений носій.

8.Можливі статуси «Агенту ЄСКО»:

9.Статус роботи програмного комплексу «ЄСКО» - знаходиться у правій верхній частині вікна.

Можливі статуси ЄСКО:

10.Зміна мови - знаходиться у правій верхній частині вікна можна змінити мову веб-інтерфейсу ЄСКО. Доступні мови: українська та англійська.

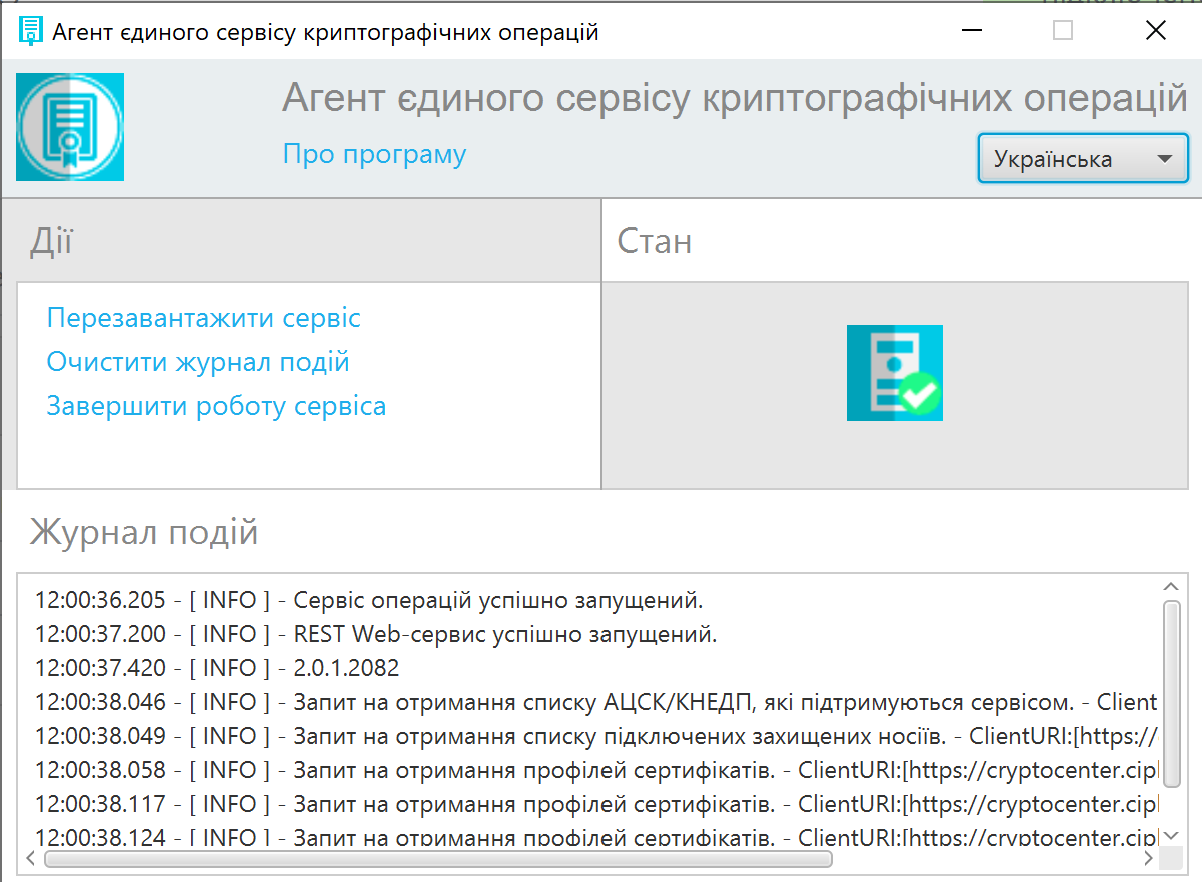

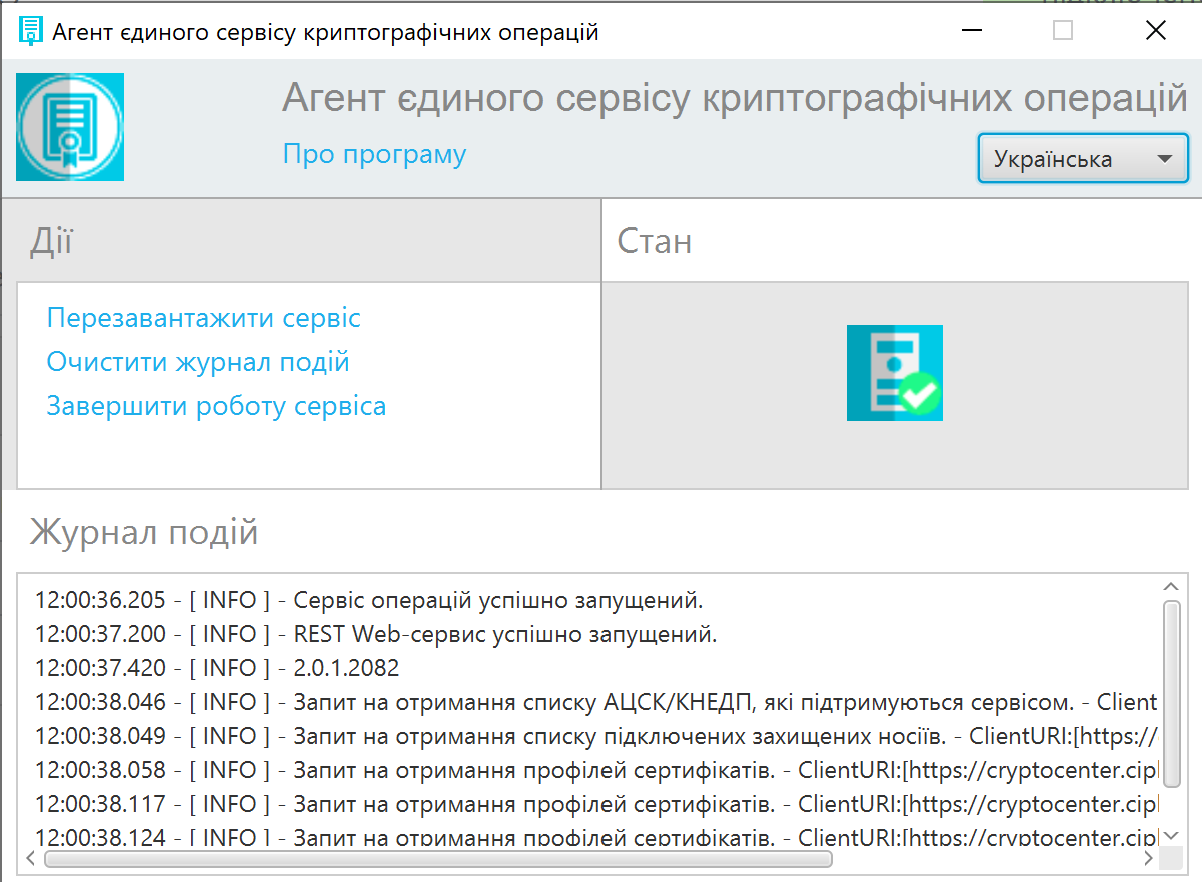

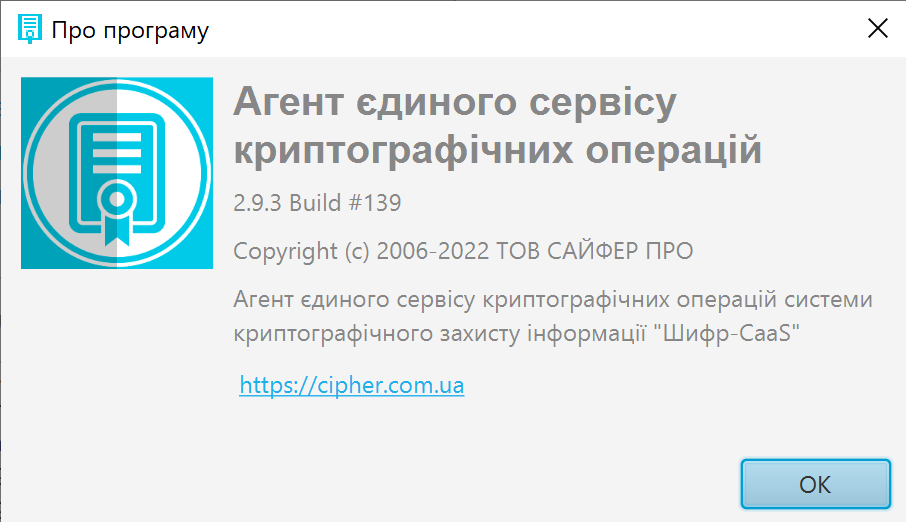

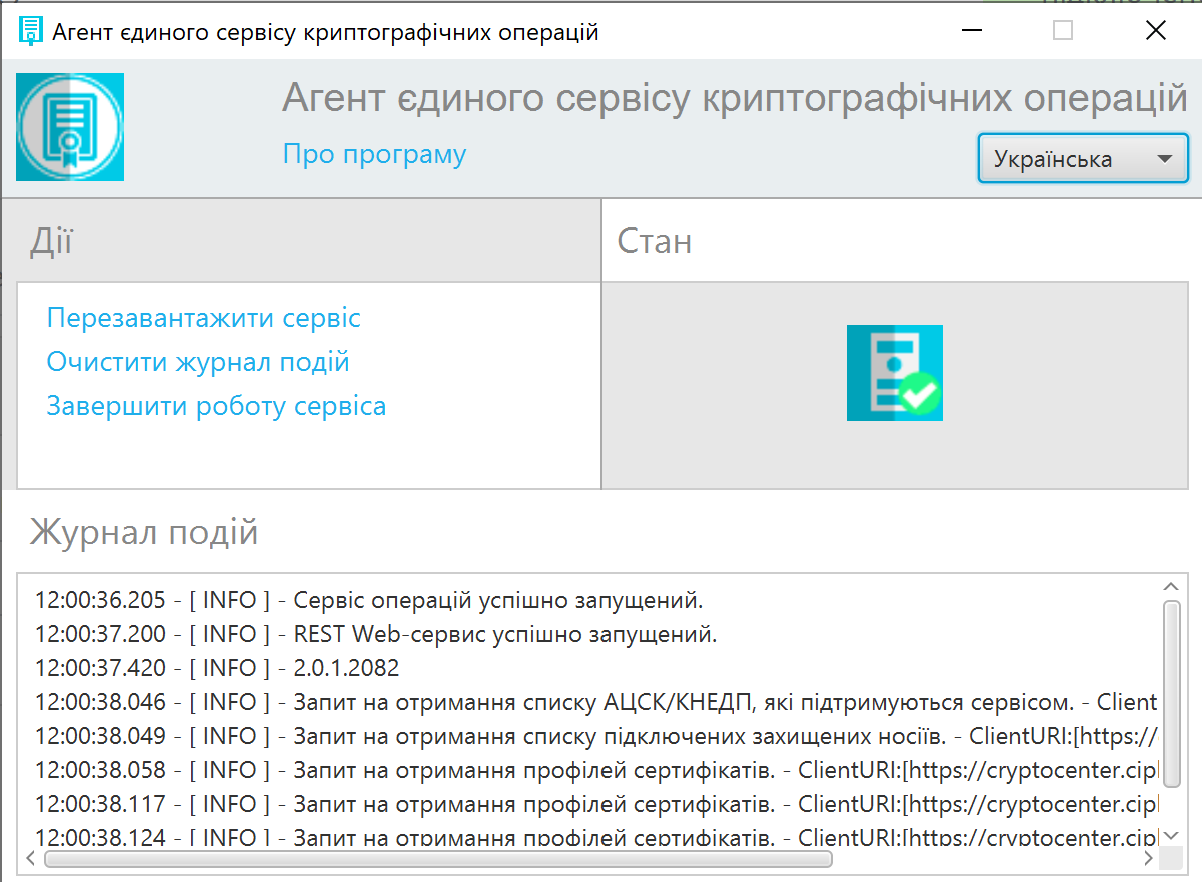

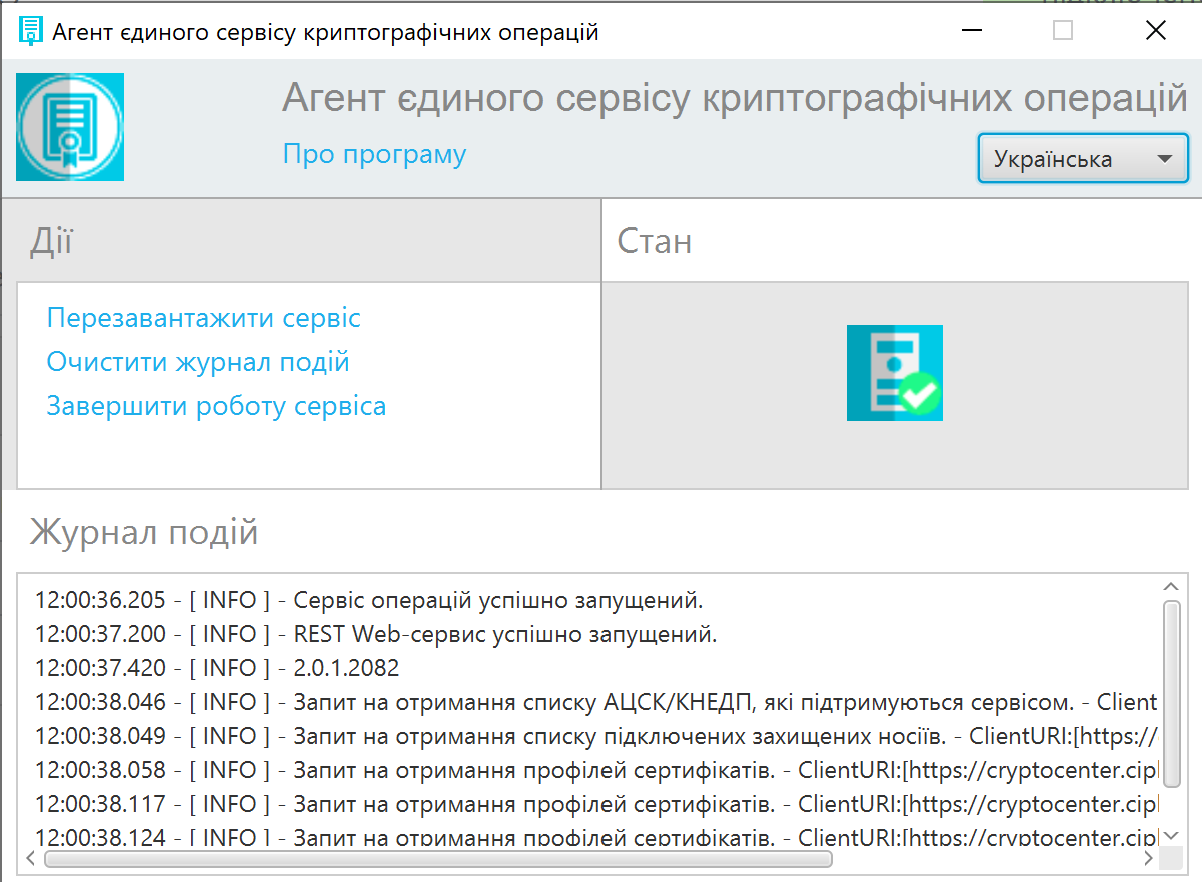

Основна форма «Агенту Єдиного сервісу криптографічних операцій» містить такі поля та відповідні опції, Рис. 38.

Рис. 38. Агент Єдиного сервісу криптографічних операцій

Даний розділ містить:

Рис. 39. Вікно «Про програму»

a.Розділ «Дії» містить гіперпосилання:

b.Розділ «Стан» містить інформацію про стан роботи сервісу, що він працює.

c.Розділ «Журнал подій» містить повну інформацію про дії, які виконуються у веб-браузері, під час роботи з Агентом ЄСКО.

Відеоінструкція знаходиться за посиланням.

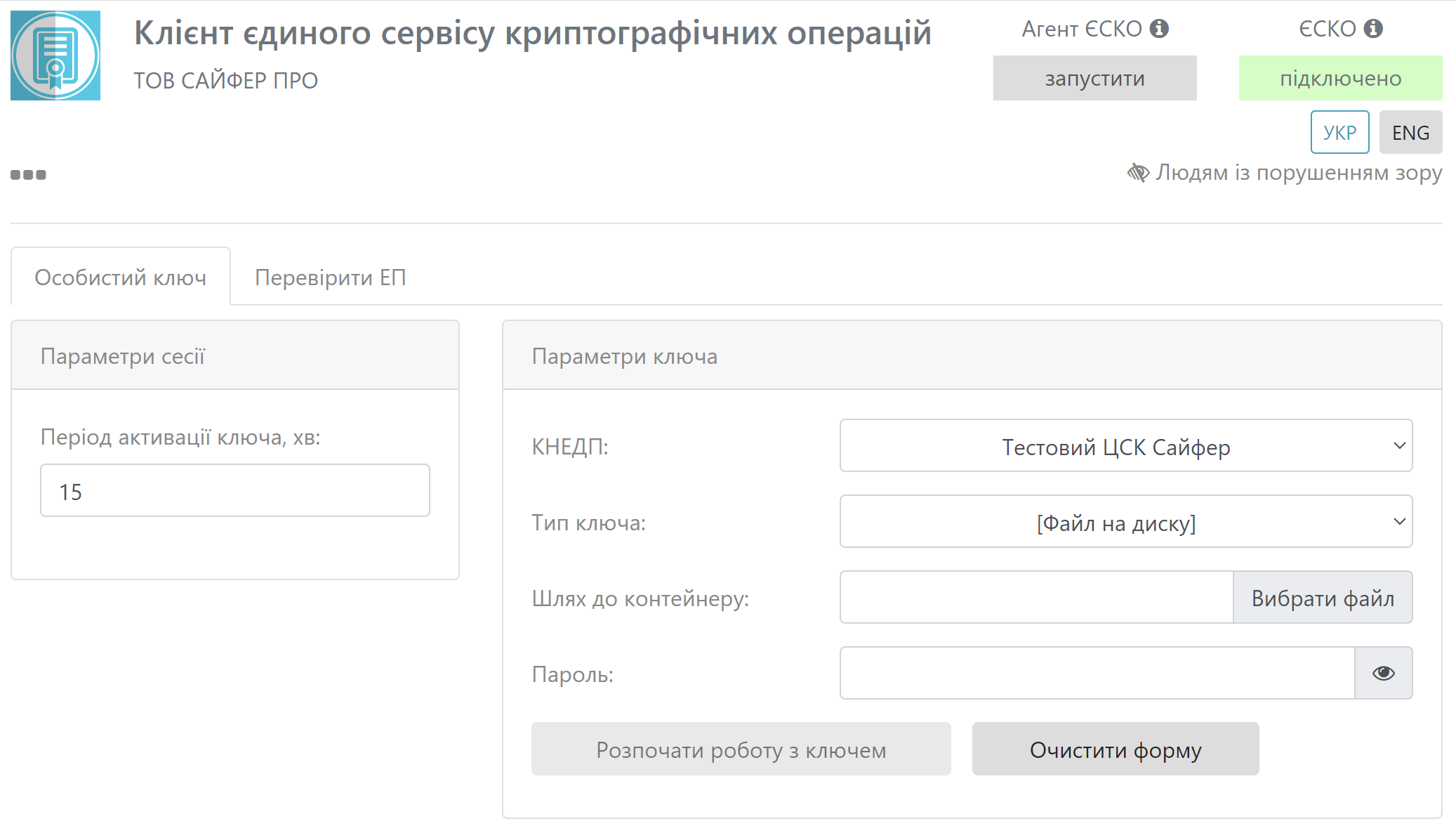

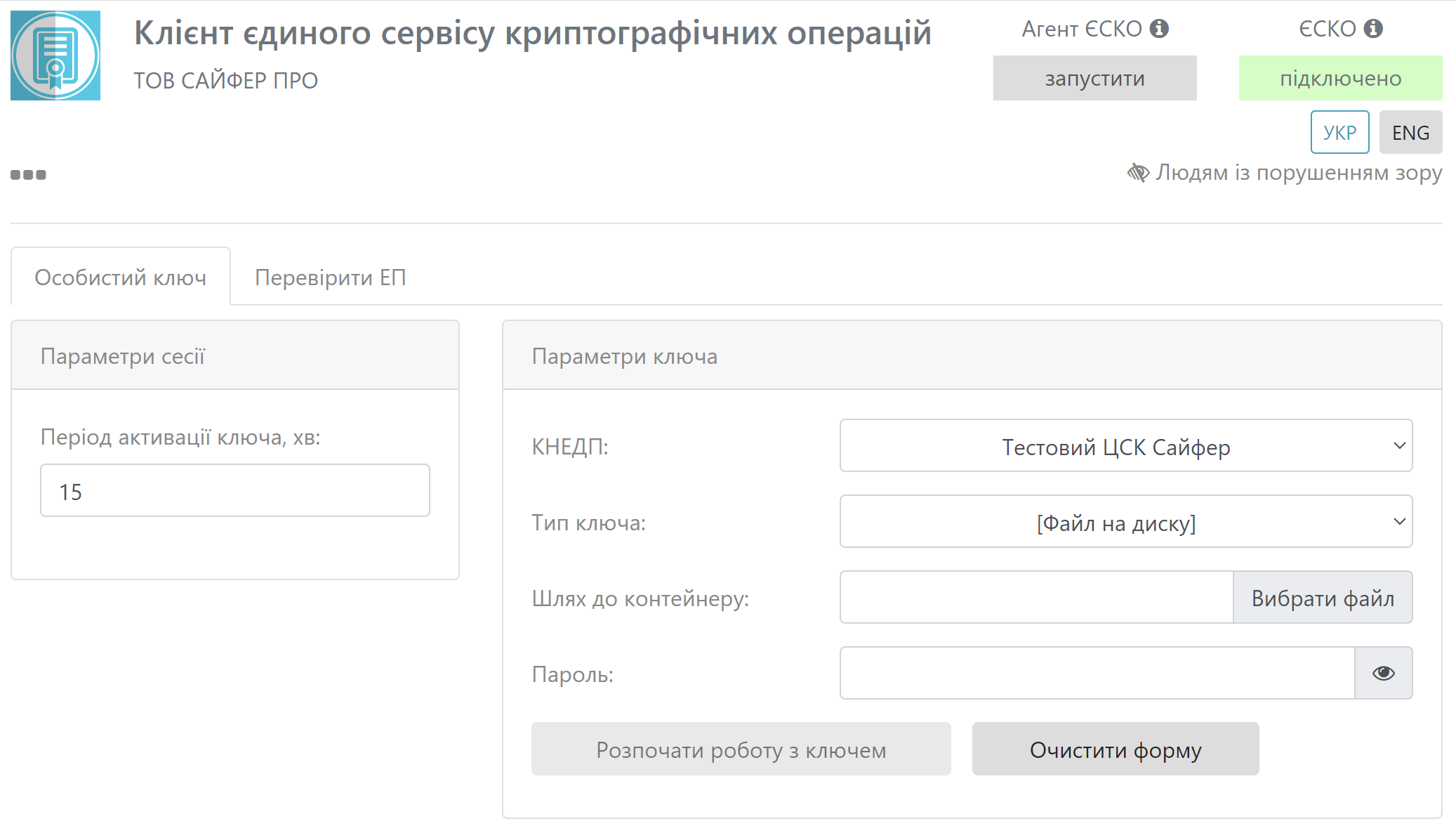

Стартове вікно Клієнту Єдиного сервісу криптографічних операцій у веб-браузері показано на Рис. 40.

Рис. 40. Стартове вікно ЄСКО

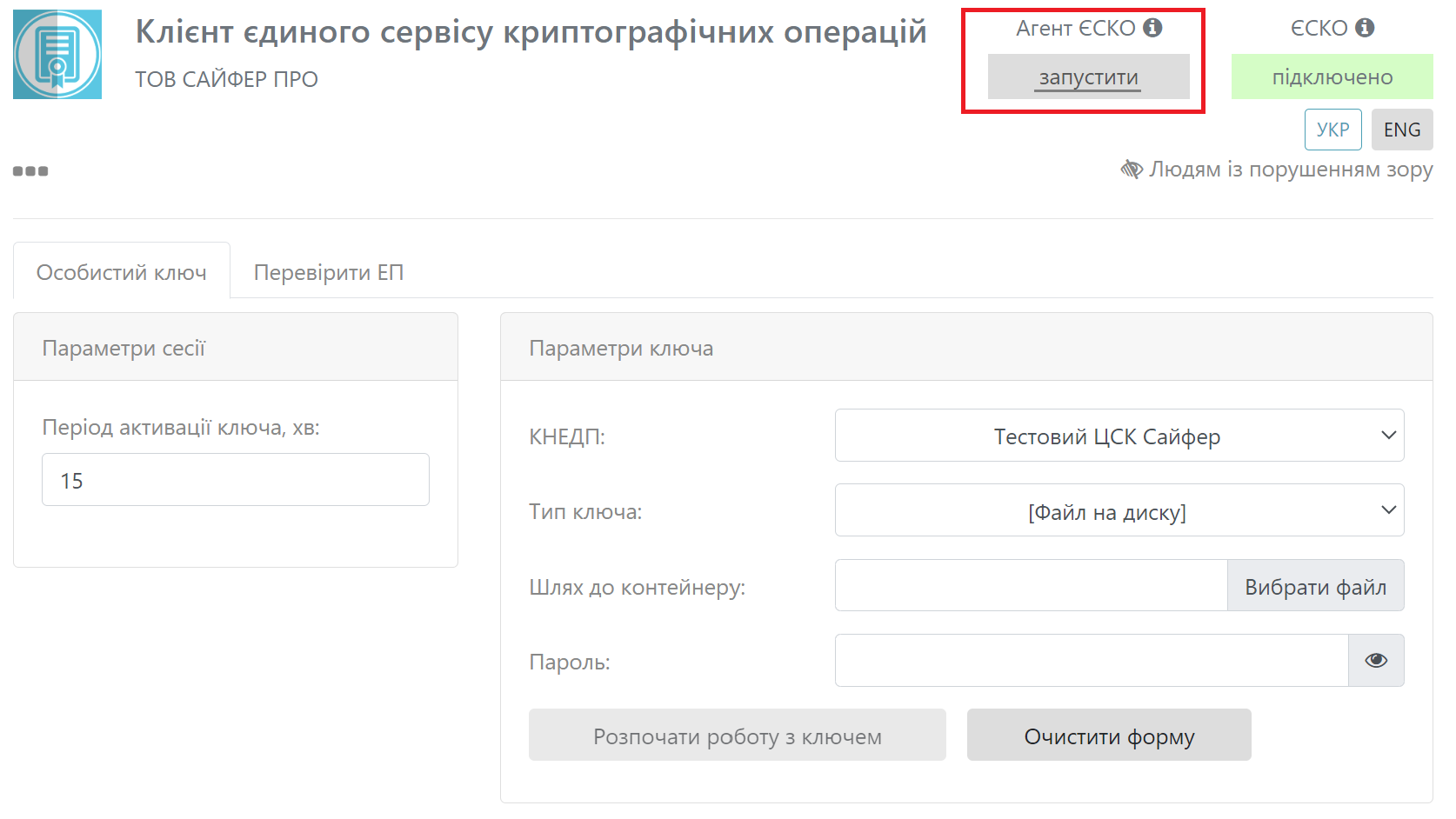

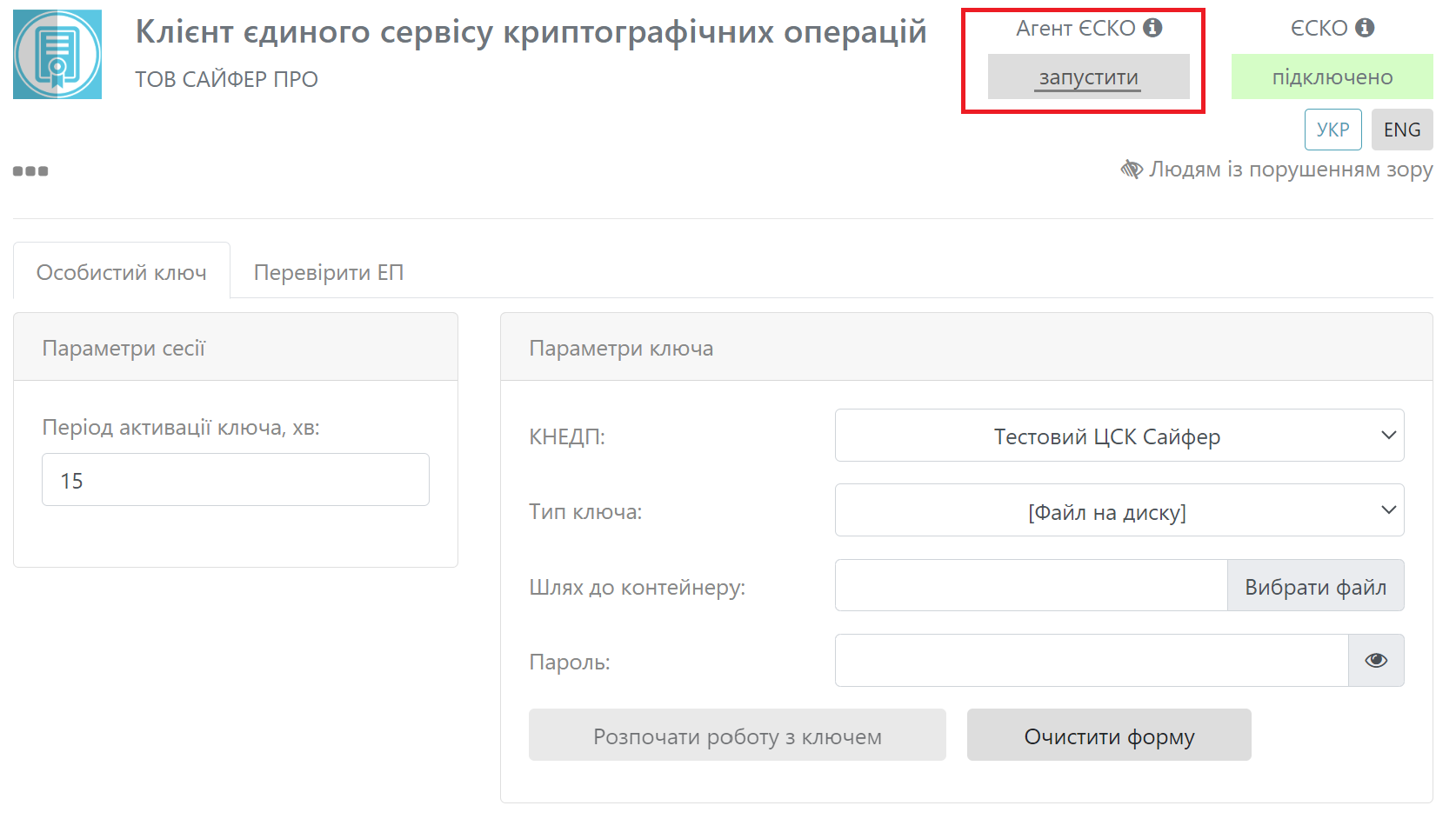

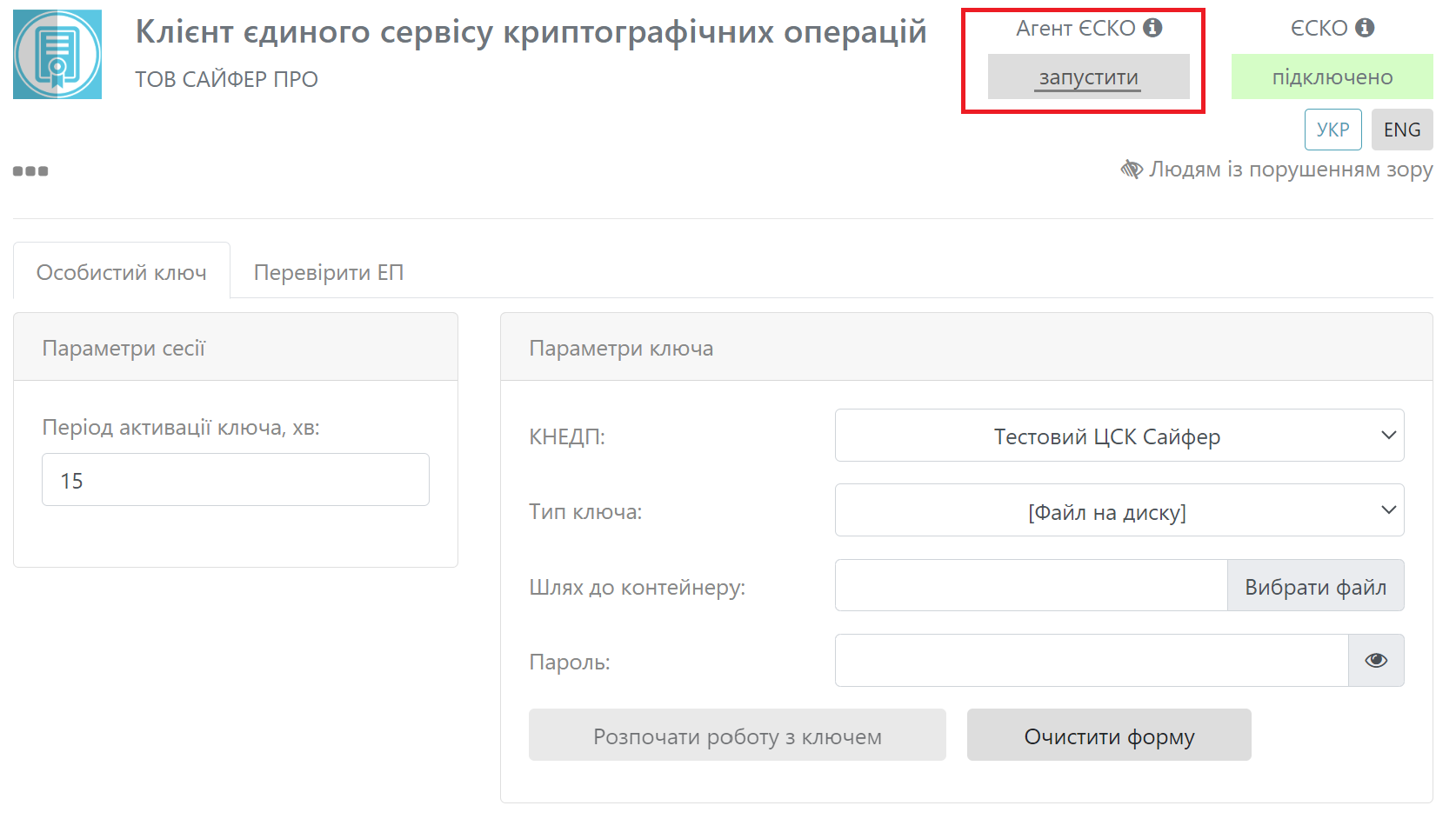

Наступним кроком слід відкрити Агент ЄСКО, натиснувши у правому верхньому куті під написом Агент ЄСКО кнопку «запустити», Рис. 41.

Рис. 41. Запуск Агенту ЄСКО

Далі відкривається вікно Агенту Єдиного сервісу криптографічних операцій, його слід згорнути та повернутися до веб-браузера, Рис. 42.

Рис. 42. Агент Єдиного сервісу криптографічних операцій

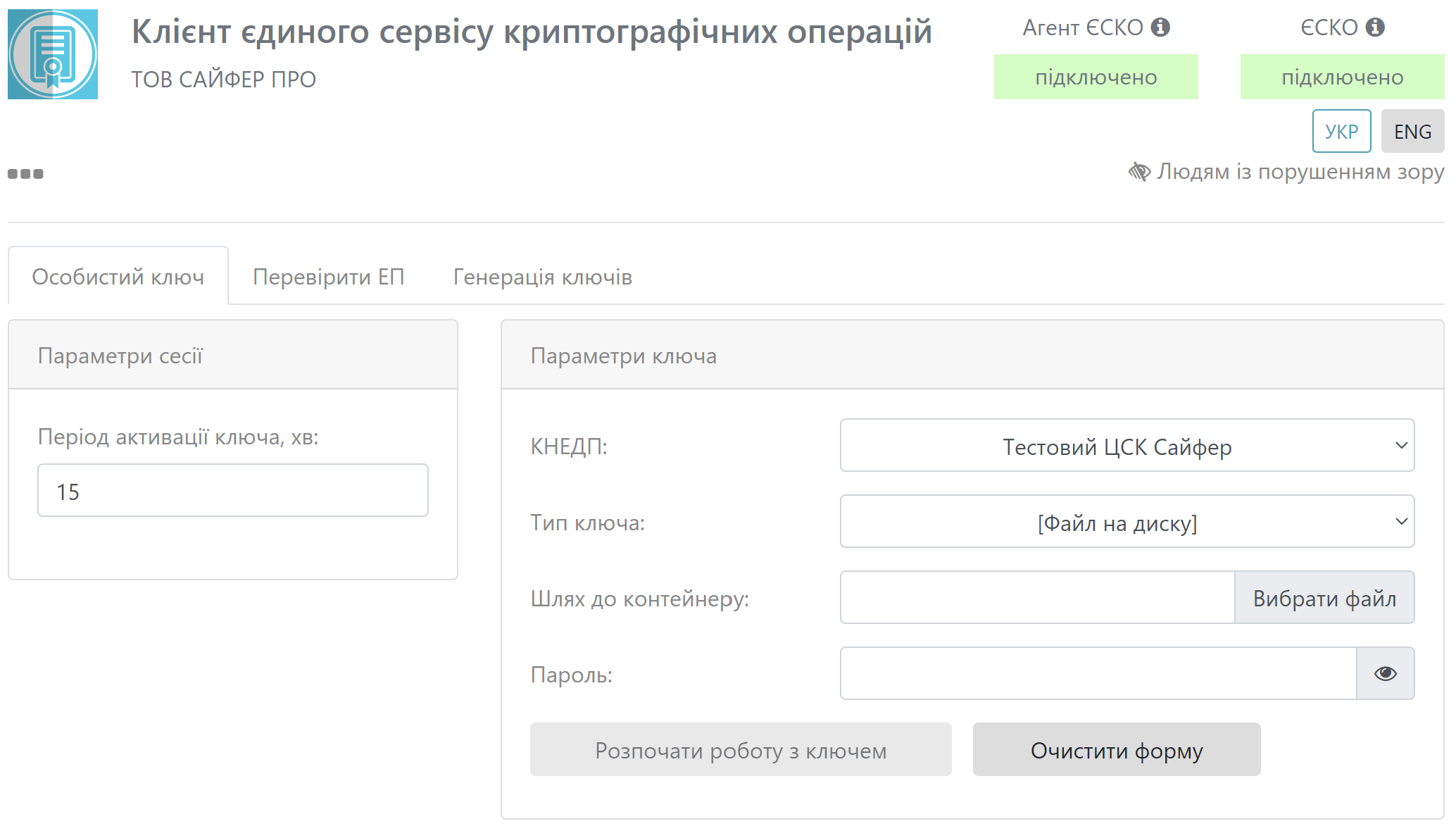

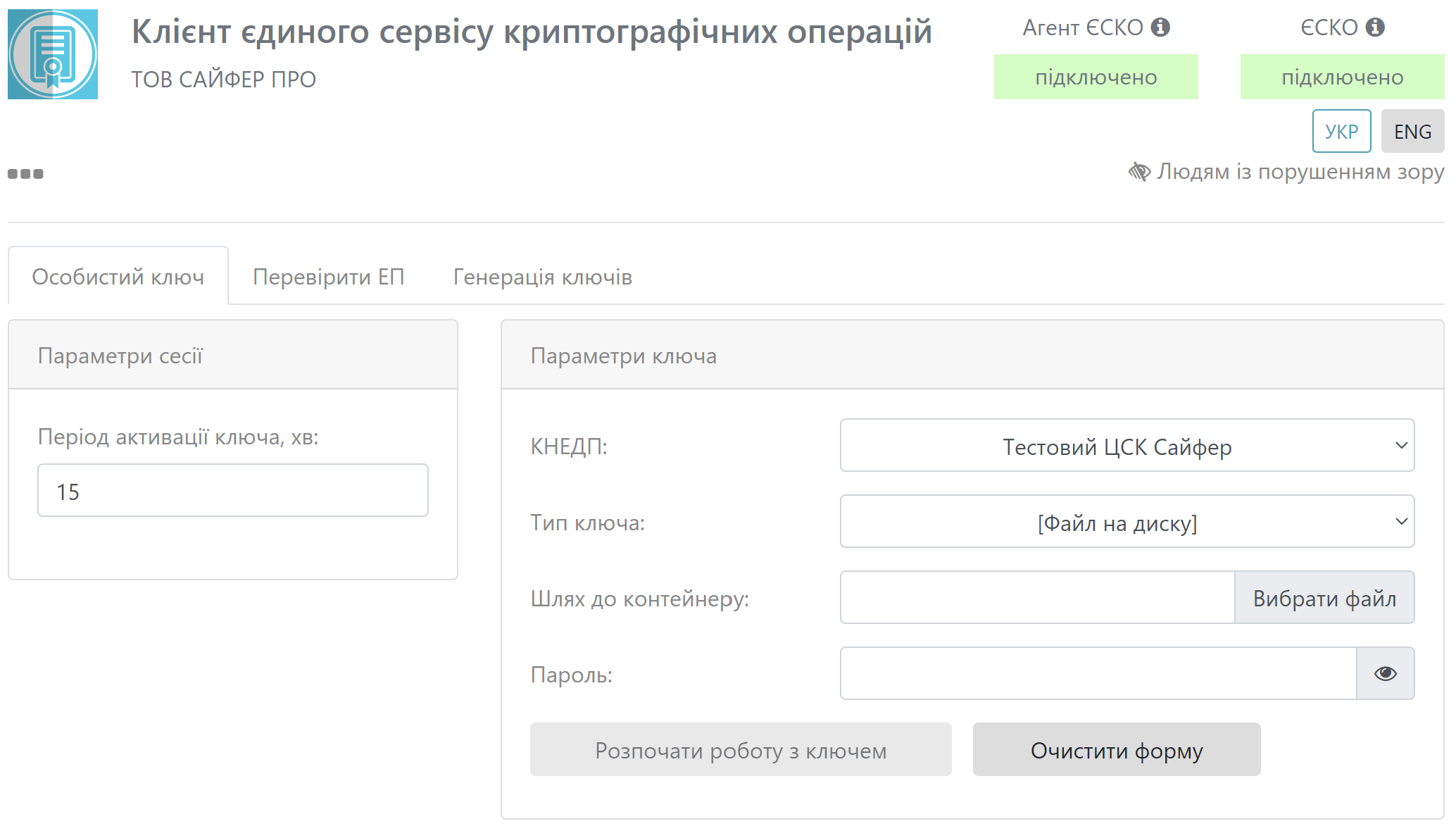

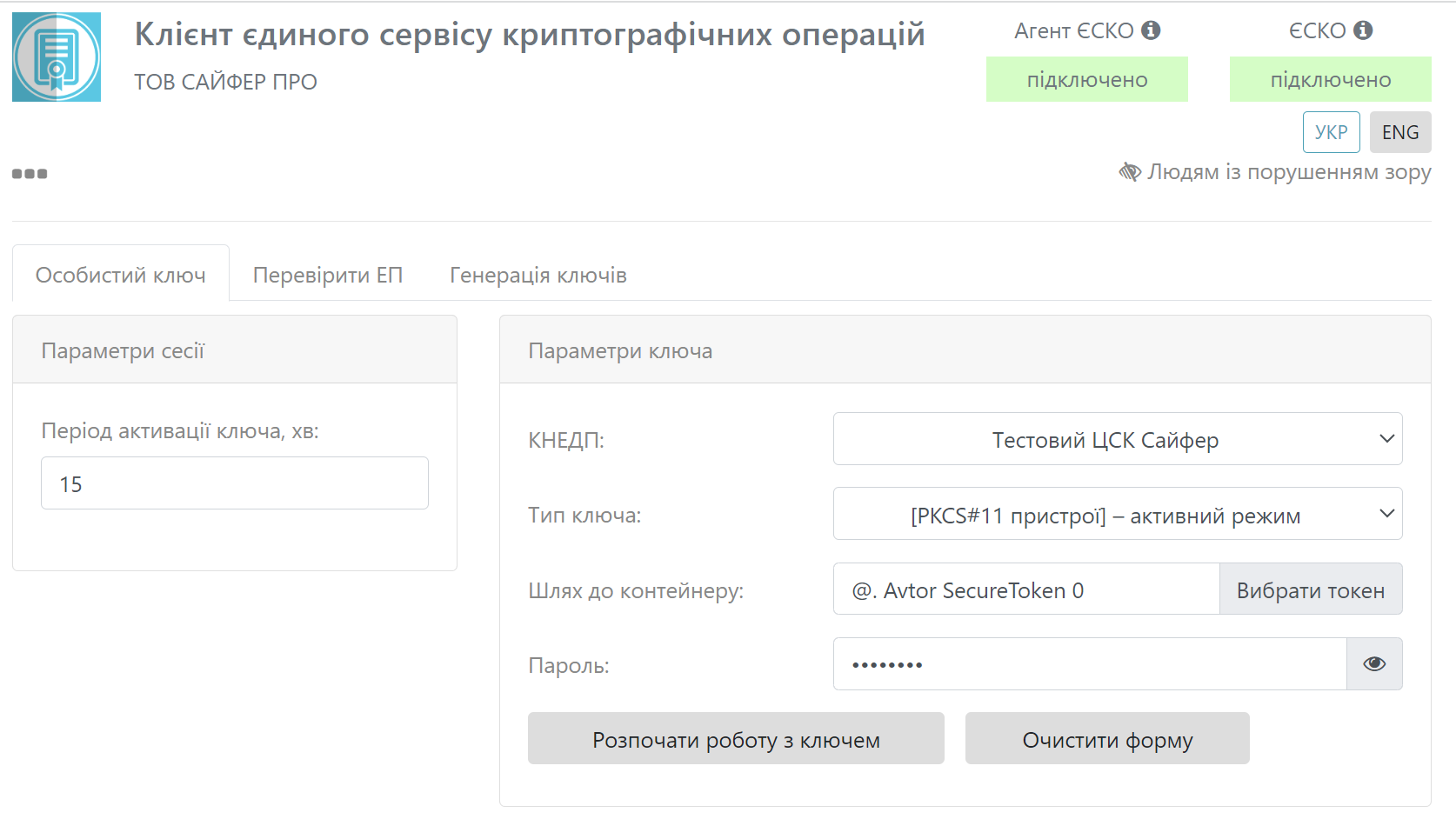

У веб-сторінці одразу помітні зміни. Статус Агенту ЄСКО змінено на «підключено» та став доступний для змін пункт «Тип ключа», Рис. 43.

Рис. 43. Стартове вікно Клієнту ЄСКО

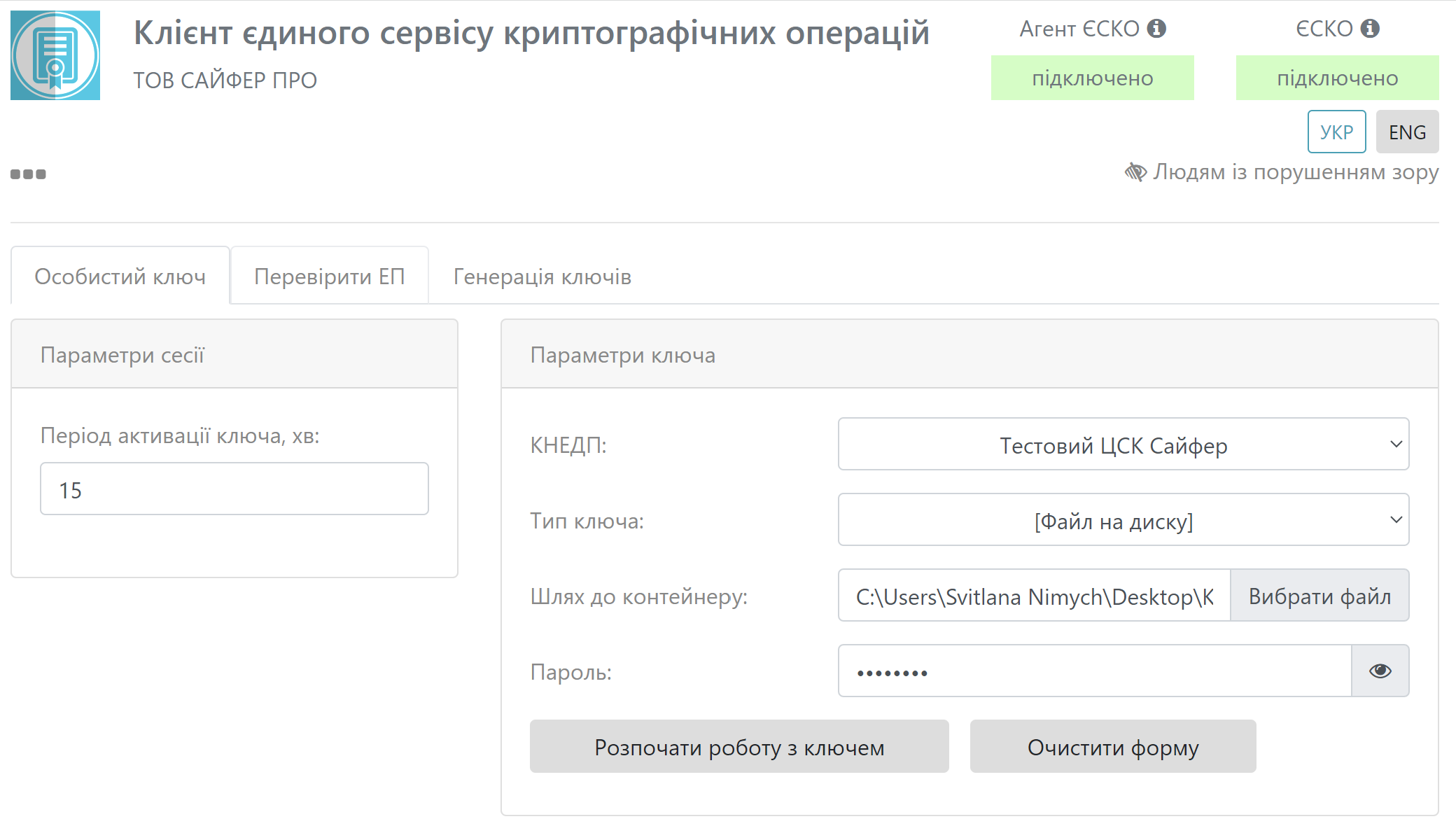

Перелік КНЕДП, які підтримуються «Агентом Єдиного сервісу криптографічних операцій»:

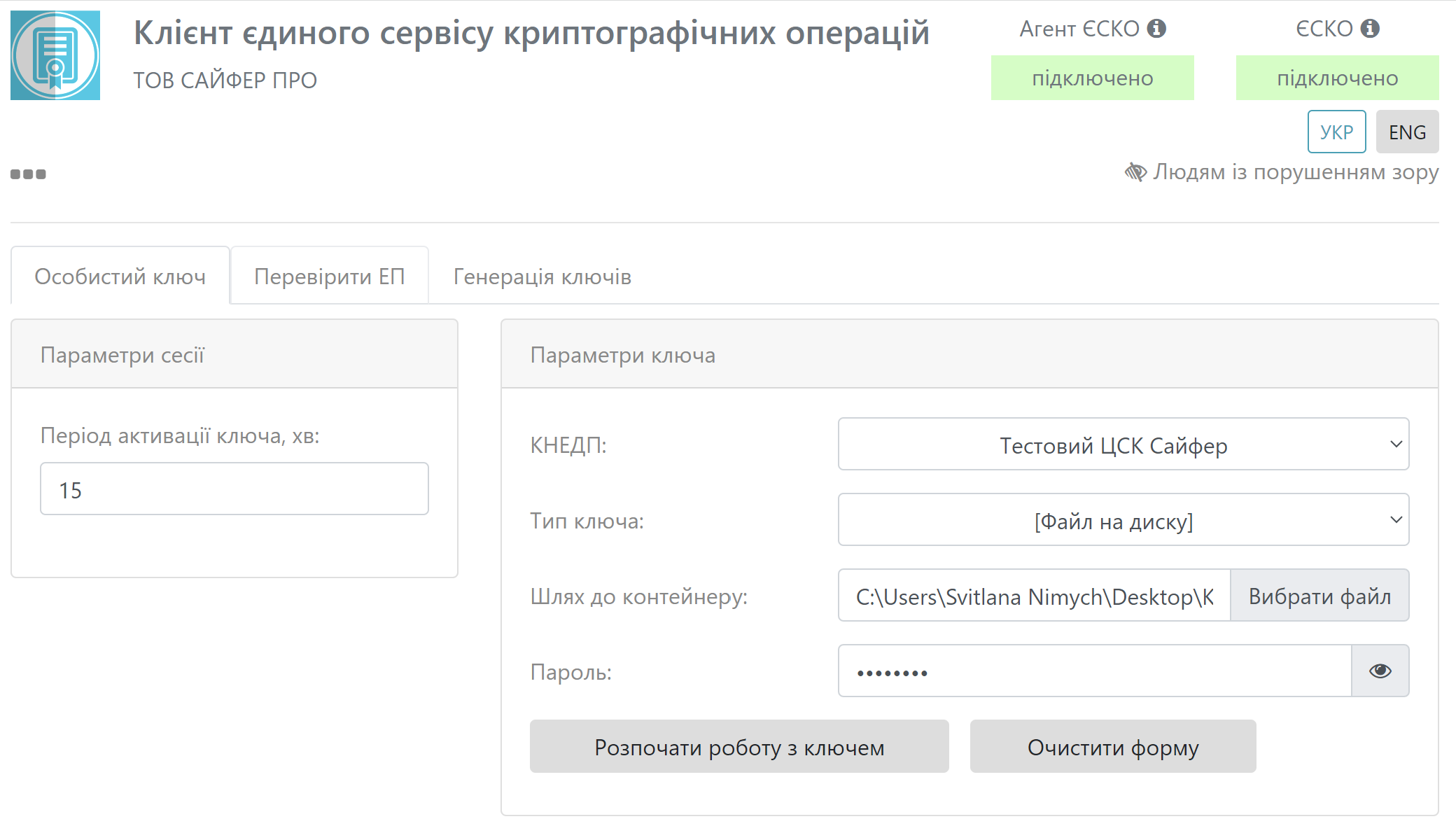

Рис. 44. Заповнення розділу «Параметри ключа»

Після заповнення всіх полів, слід натиснути кнопку «Розпочати роботу з ключем» та одразу створюється криптографічний контекст, де відкривається робоча область, де стають доступні всі функції та операції в Клієнті ЄСКО, Рис. 45.

Рис. 45. Робоча область Клієнту ЄСКО

Відеоінструкція знаходиться за посиланням.

Стартове вікно Клієнта Єдиного сервісу криптографічних операцій у веб-браузері показано на Рис. 46.

Рис. 46. Стартове вікно ЄСКО

Наступним кроком слід відкрити Агент ЄСКО, натиснувши у правому верхньому куті під написом Агент ЄСКО кнопку «запустити», Рис. 47.

Рис. 47. Запуск Агенту ЄСКО

Далі відкривається вікно Агенту Єдиного сервісу криптографічних операцій, його слід згорнути та повернутися до веб-браузера, Рис. 48.

Рис. 48. Агент Єдиного сервісу криптографічних операцій

У веб-сторінці одразу помітні зміни. Статус Агенту ЄСКО змінено на «підключено» та став доступний для змін пункт «Тип ключа», Рис. 49.

Рис. 49. Стартове вікно Клієнту ЄСКО

Перелік КНЕДП, які підтримуються «Агентом Єдиного сервісу криптографічних операцій»:

МКМ Шифр-HSM;

Рис. 50. Вказівка «Шлях до контейнера»

Рис. 51. Форма «Агент ЄСКО»

Після заповнення всіх полів, слід натиснути кнопку «Розпочати роботу з ключем» та одразу створюється криптографічний контекст, де відкривається робоча область, де стають доступні всі функції та операції в Клієнті ЄСКО, Рис. 52.

Рис. 52. Робоча область Клієнту ЄСКО

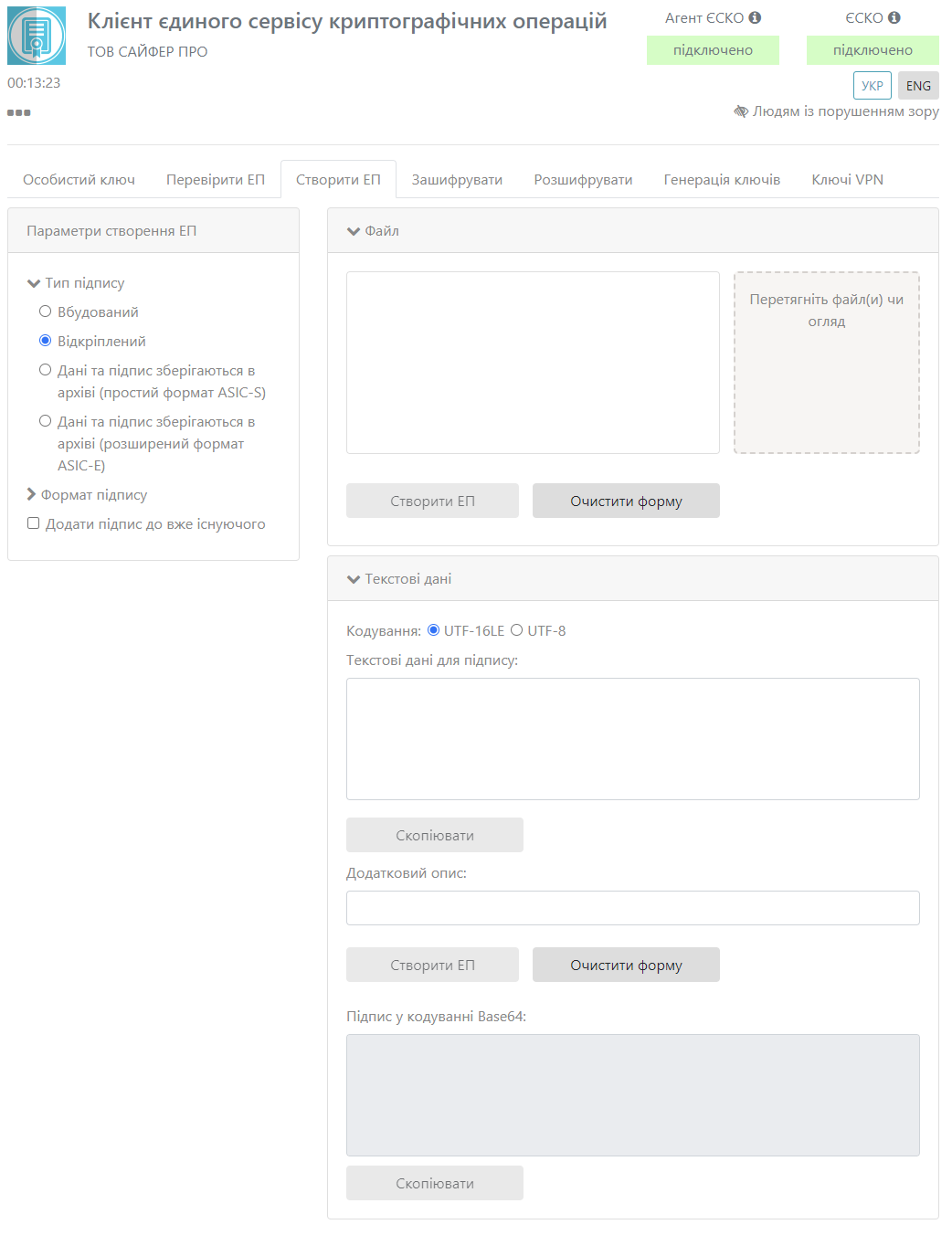

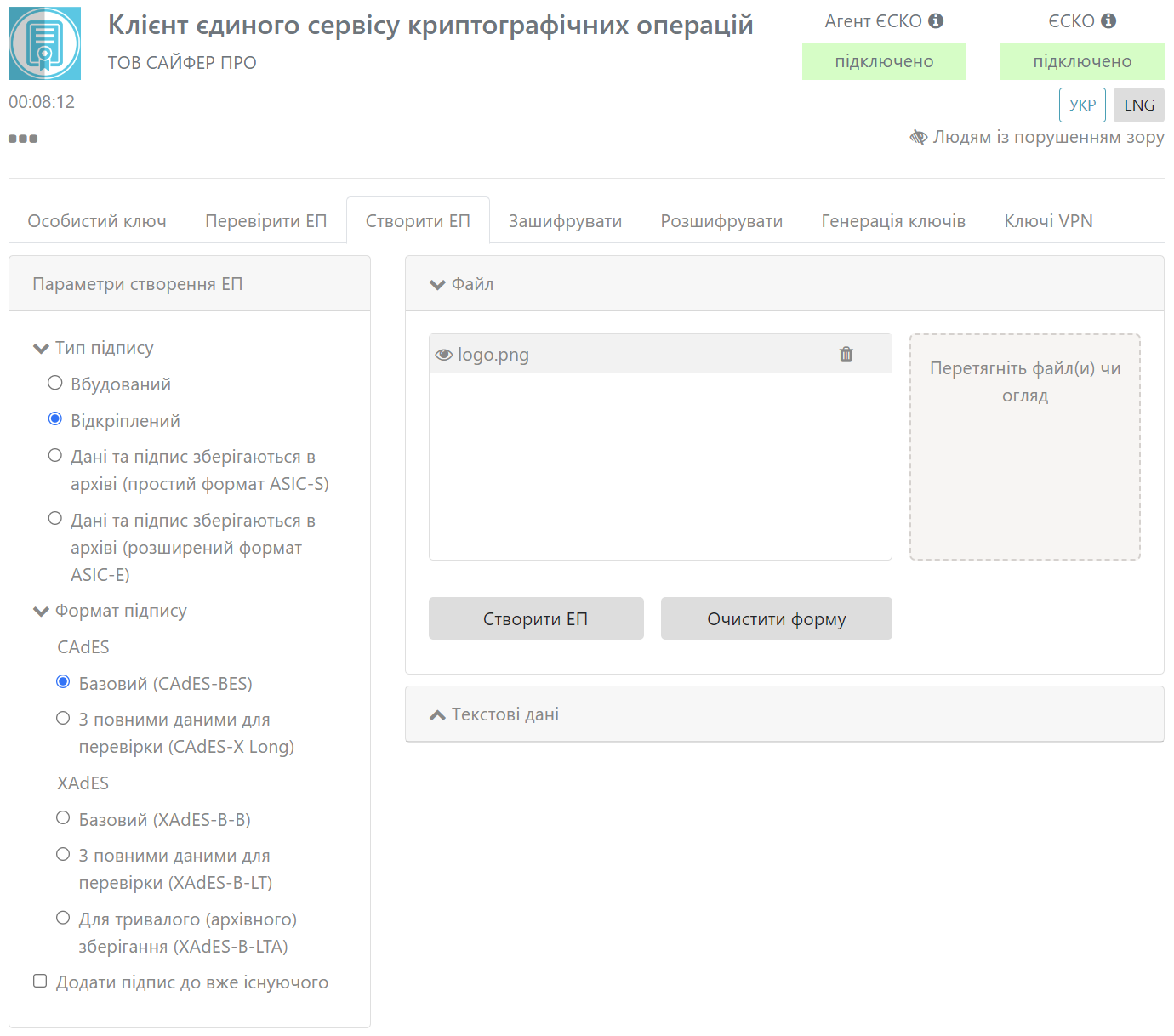

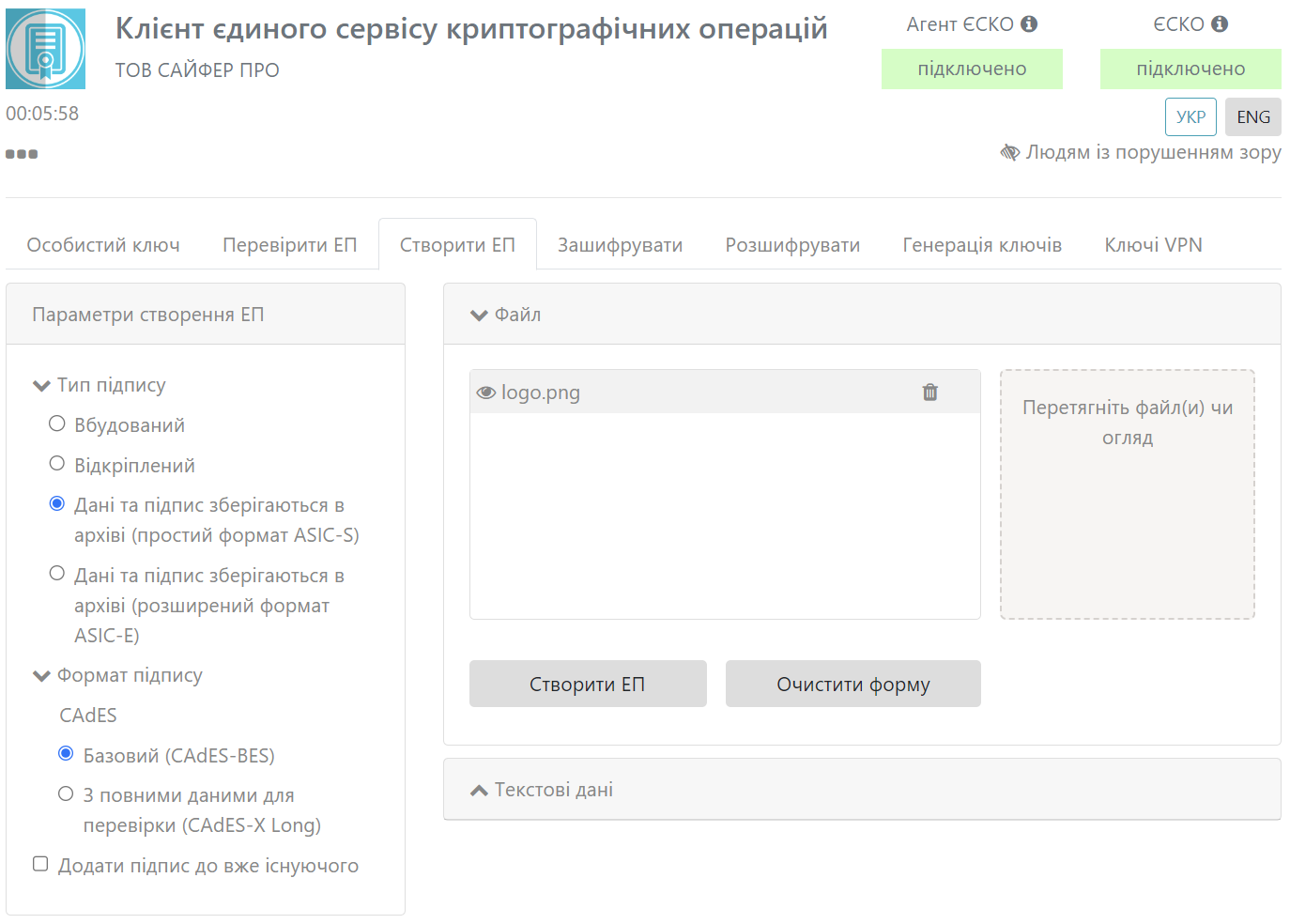

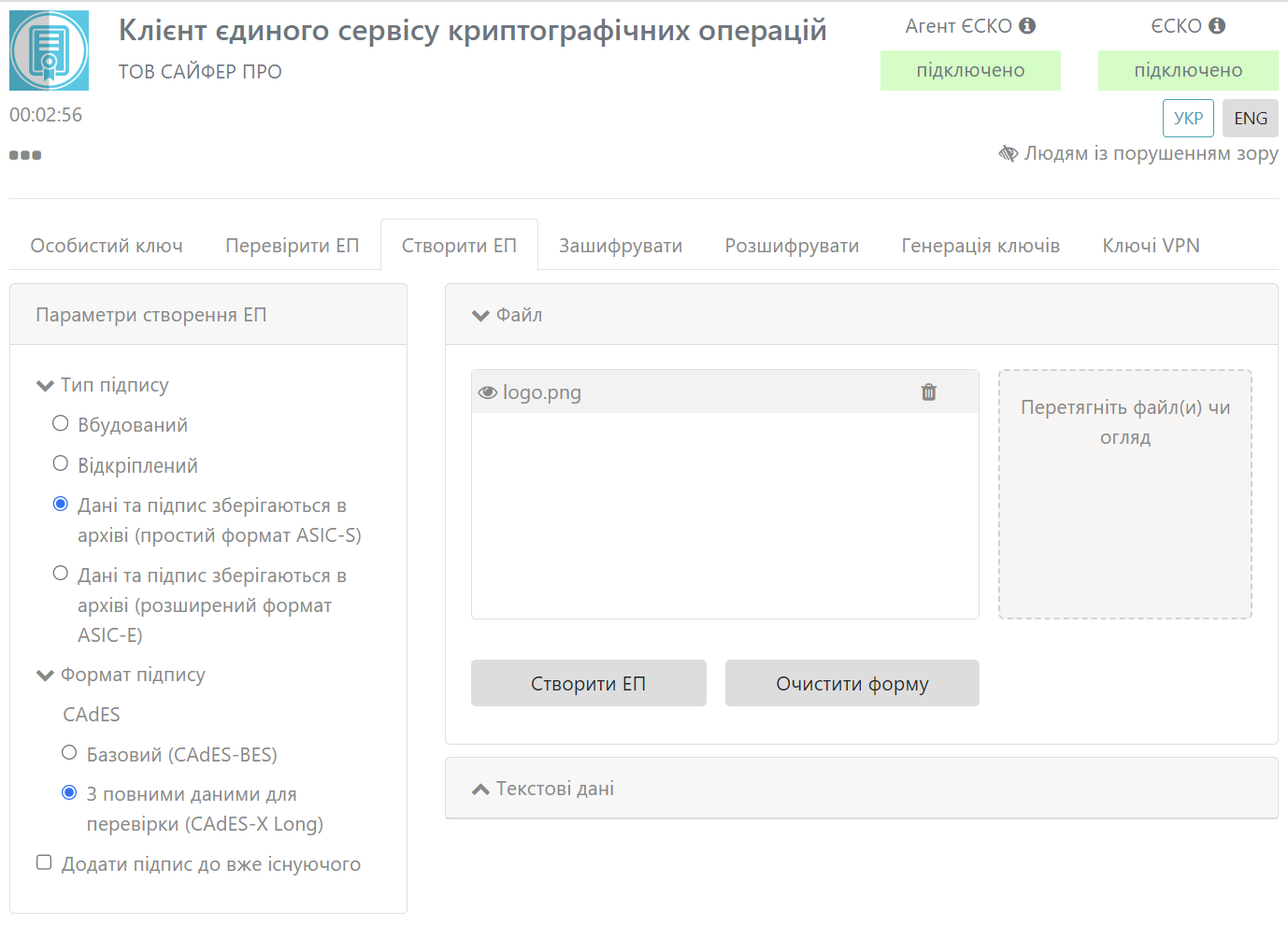

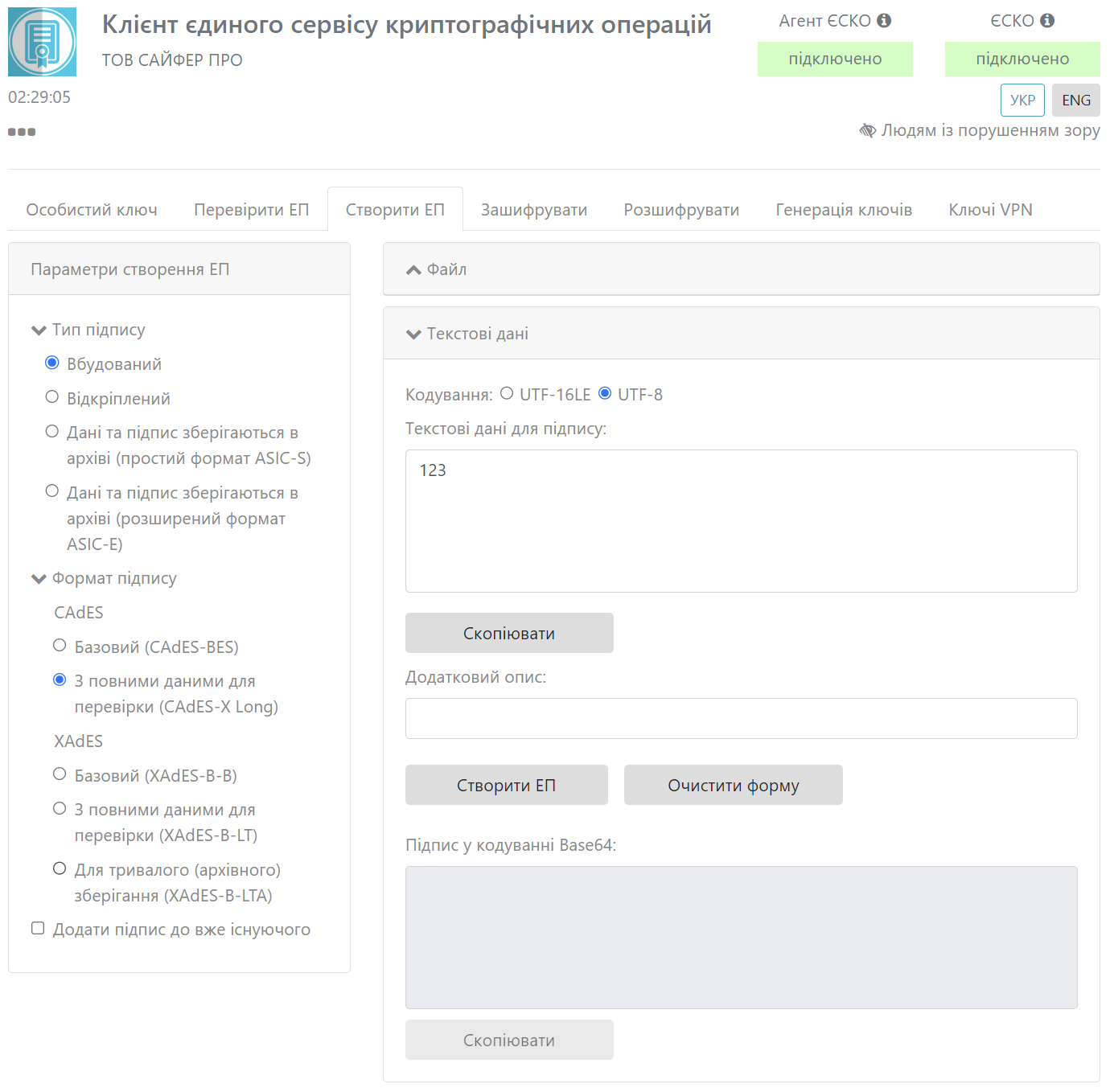

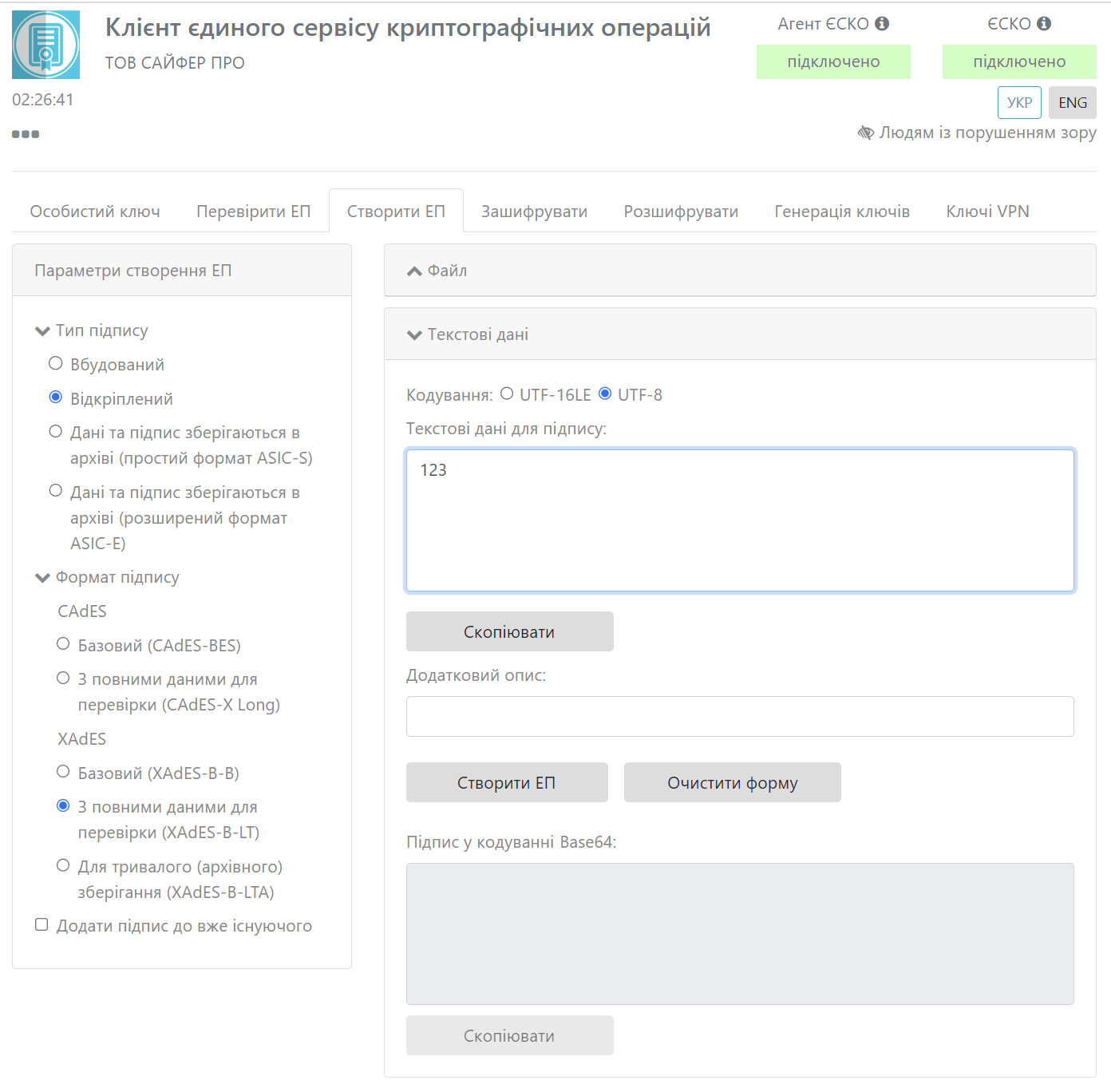

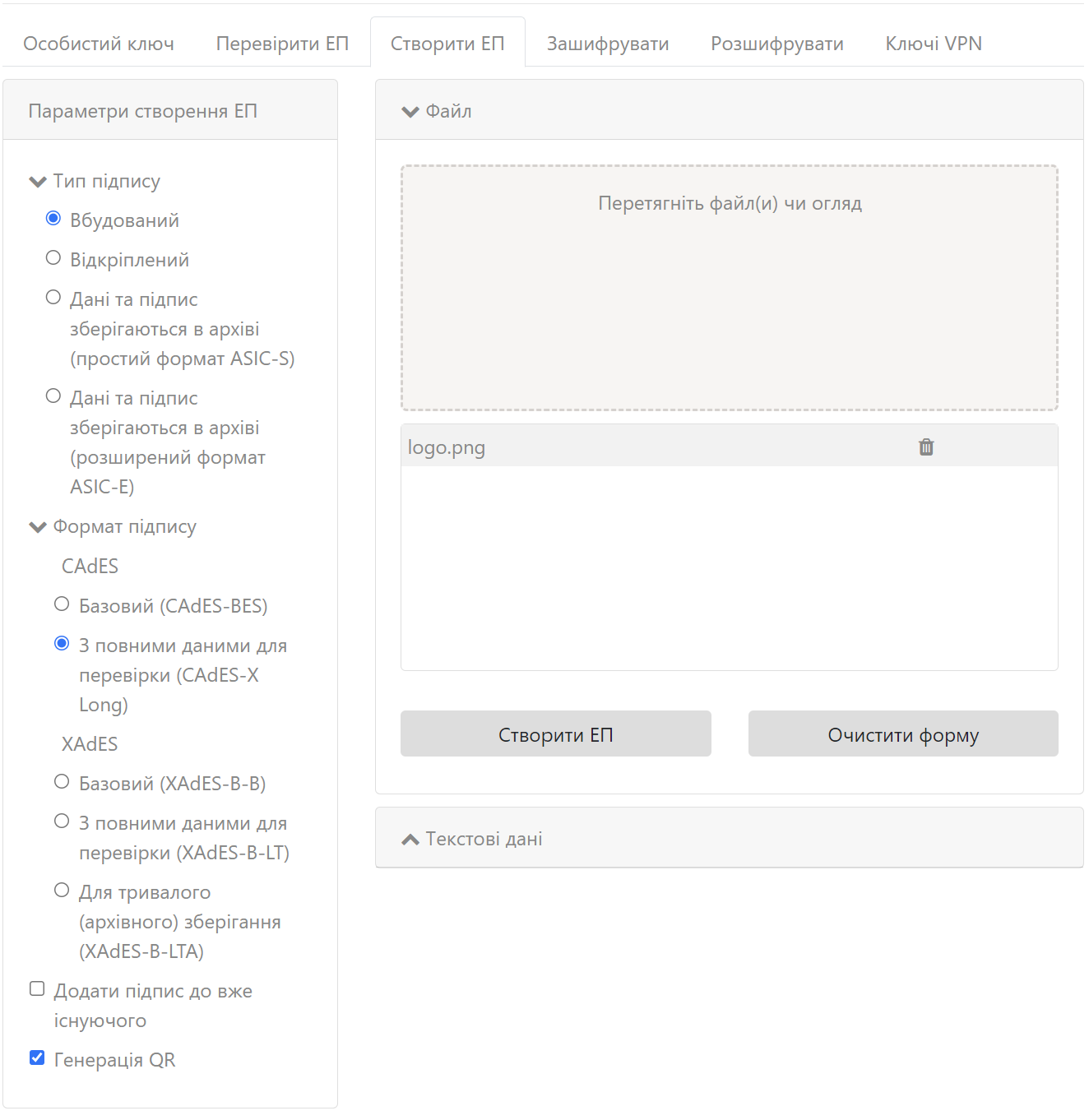

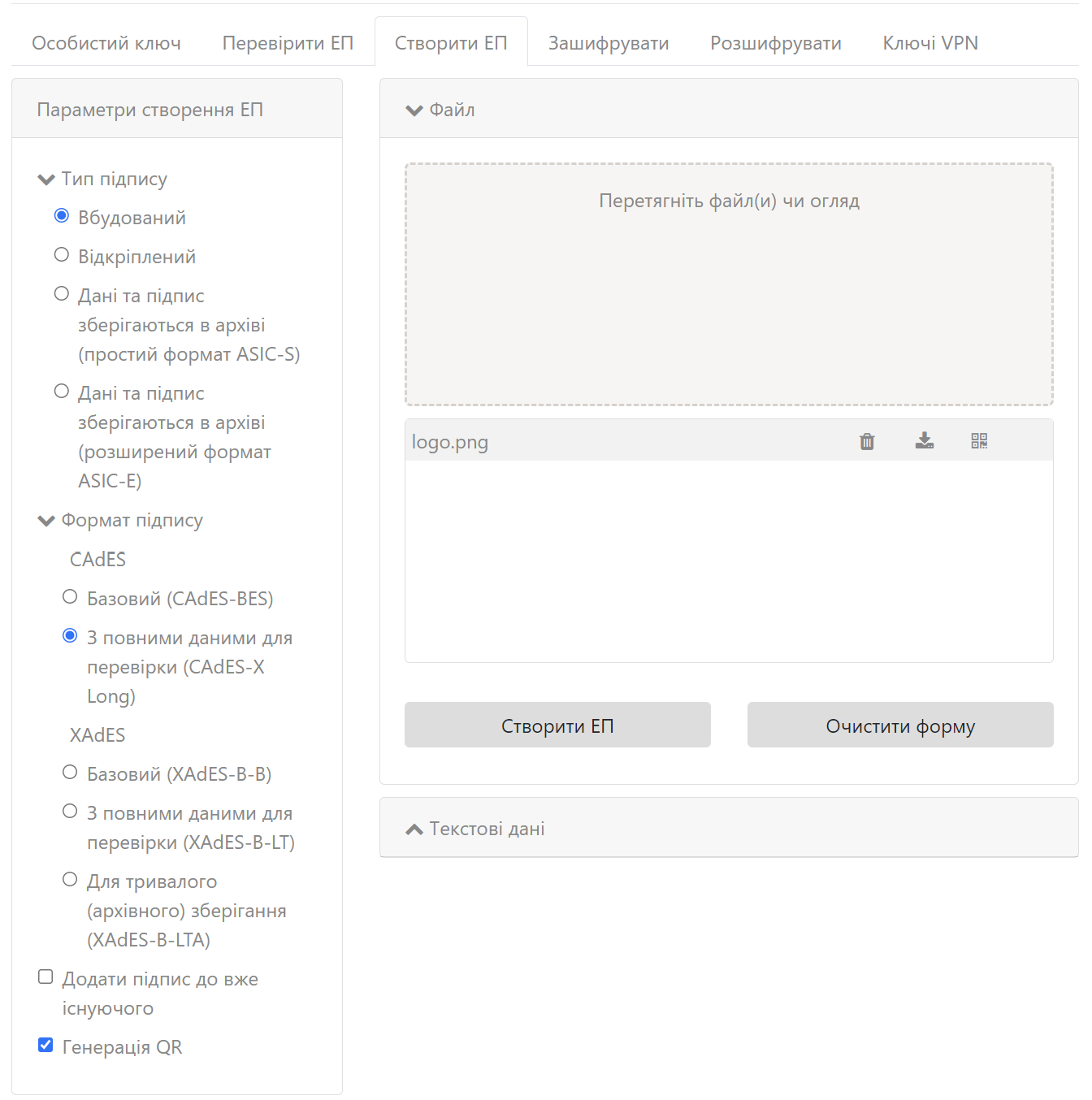

Вкладка «Створення ЕП» містить розділи: Параметри створення ЕП, Текстові дані та Файл, Рис. 53.

На даній вкладці є можливість здійснити створення ЕП, доступні такі розділи:

Рис. 53. Вкладка «Створення ЕП»

Відеоінструкція знаходиться за посиланням.

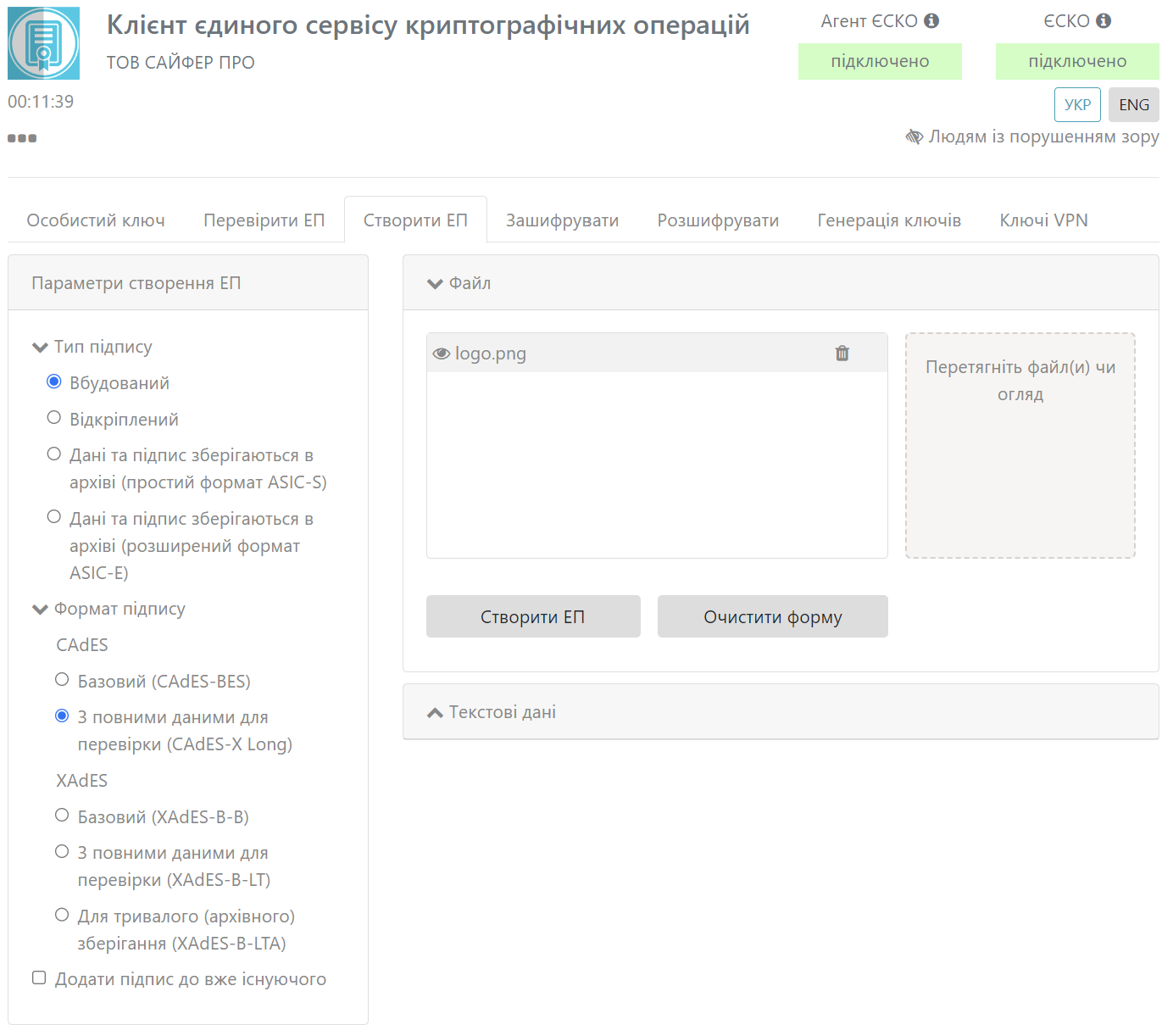

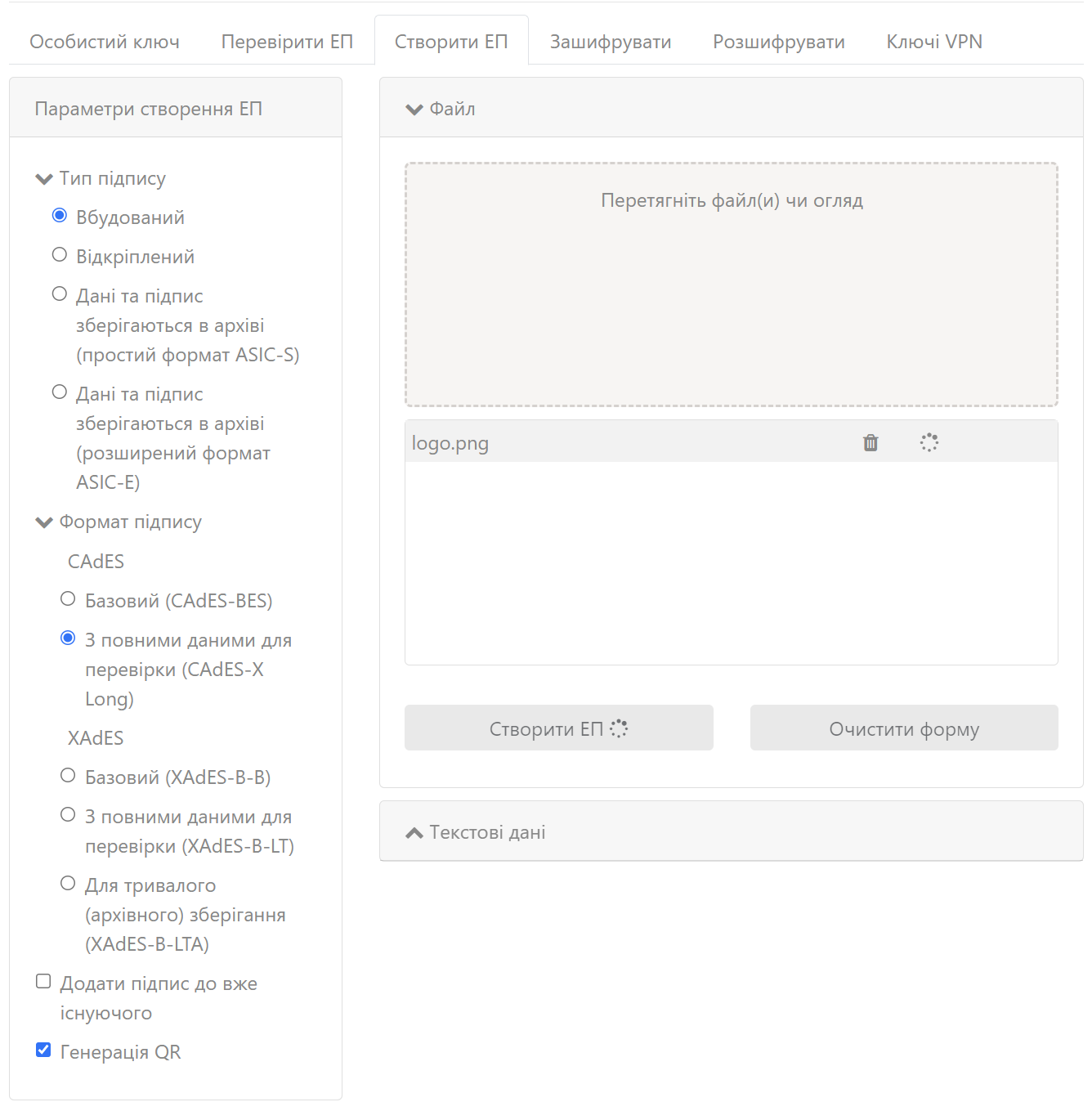

Процес Створення ЕП починається з того, що вказуються «Параметри для створення ЕП»: Тип ЕП, Формат ЕП та обирається файл для підпису, натискаємо кнопку «Створити ЕП», Рис. 54. За необхідності можна видалити файл натиснувши відповідну кнопку та додати ще, але слід зауважити, що максимальний об'єм всіх файлів не повинен перевищувати 100Мб.

Рис. 54. Створення ЕП

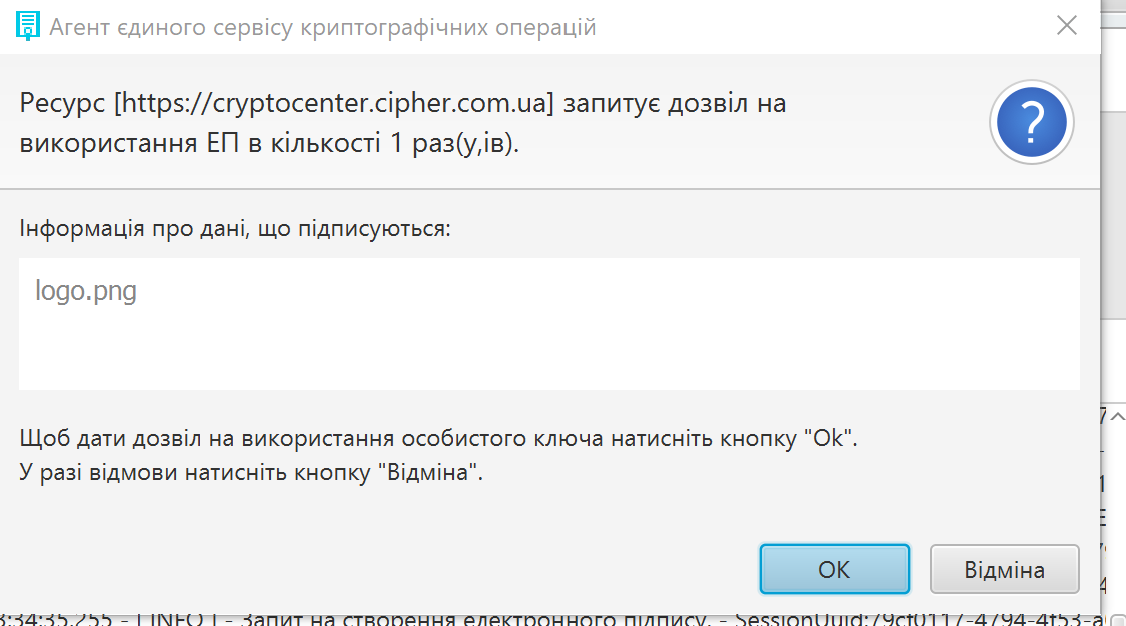

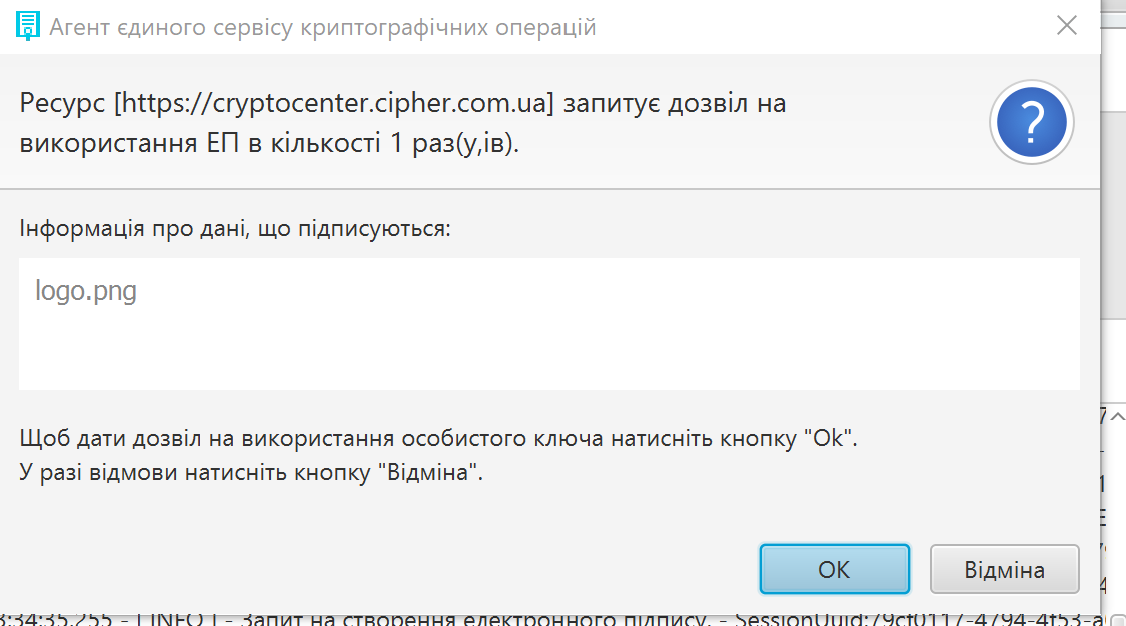

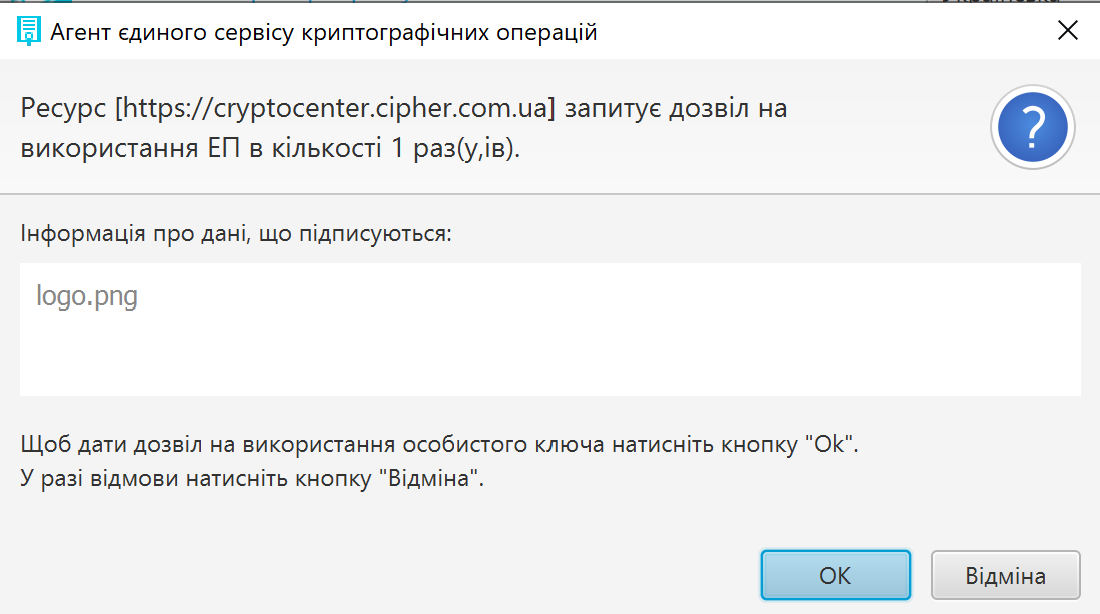

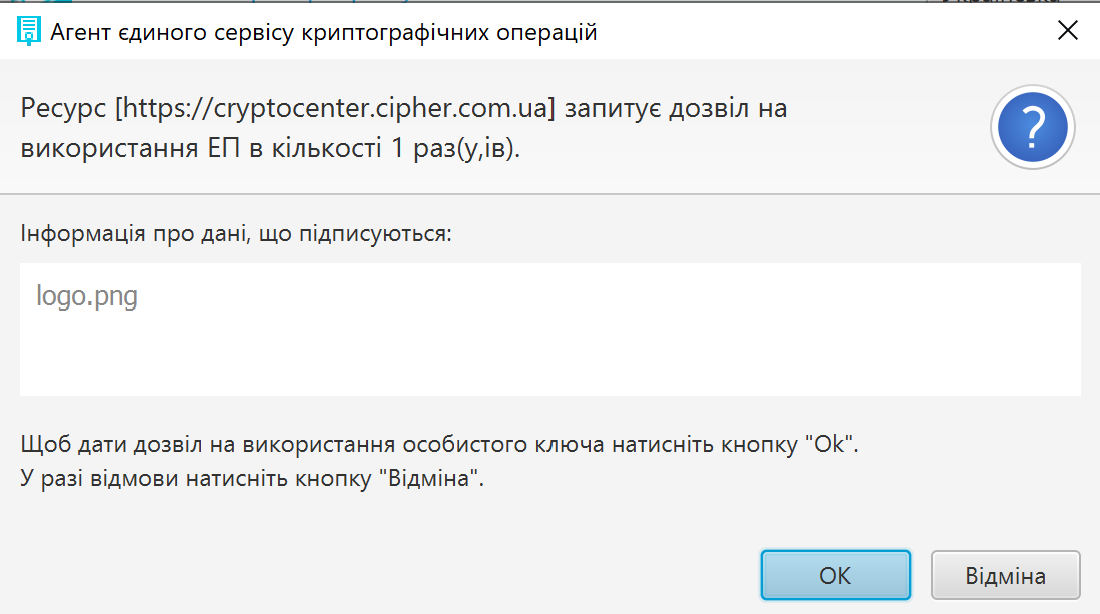

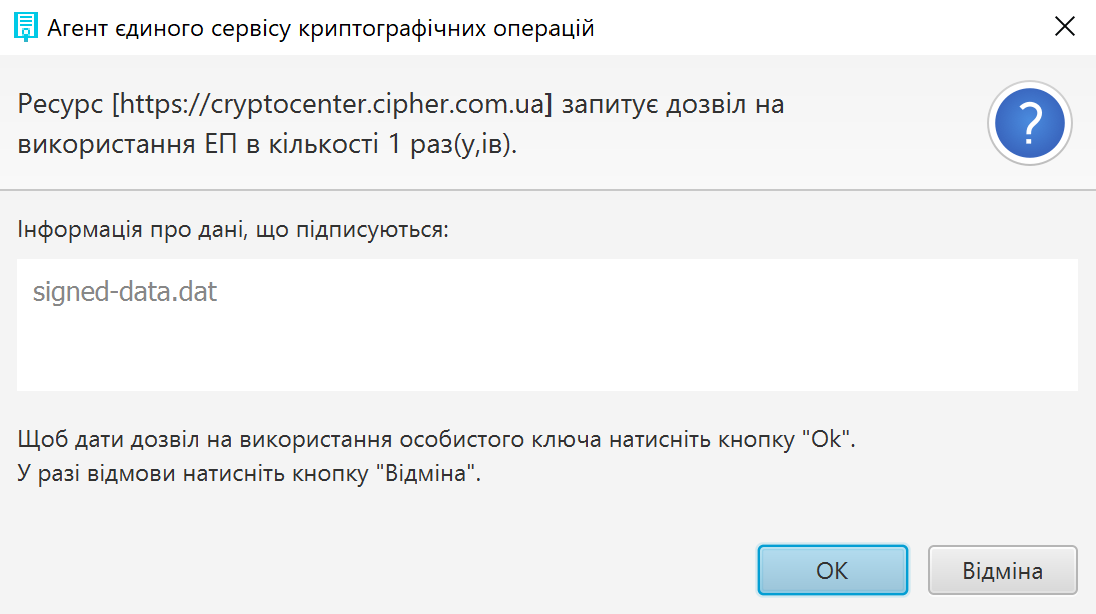

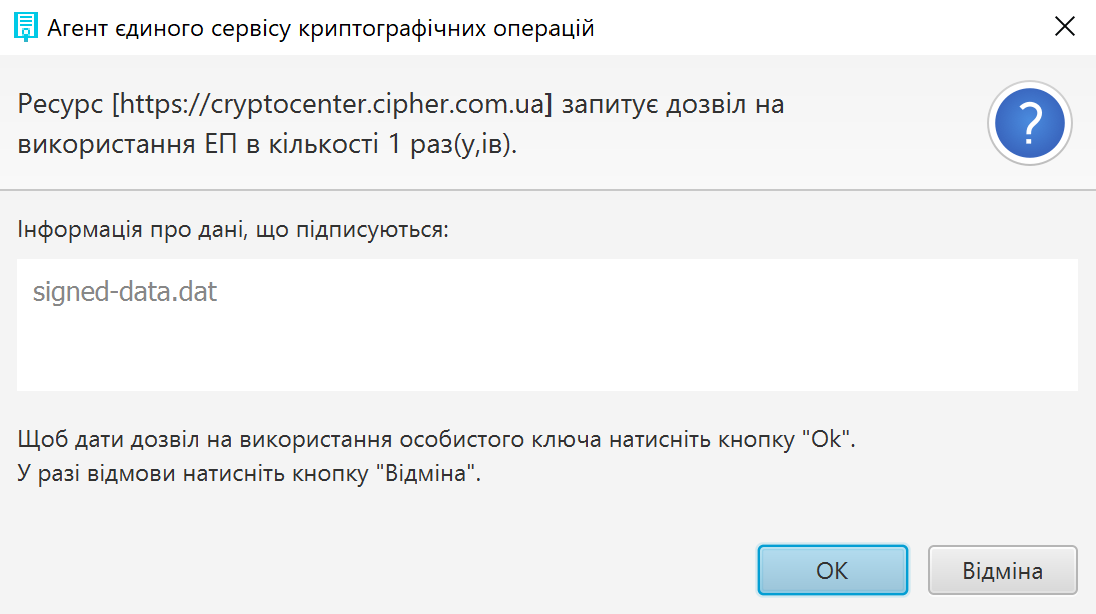

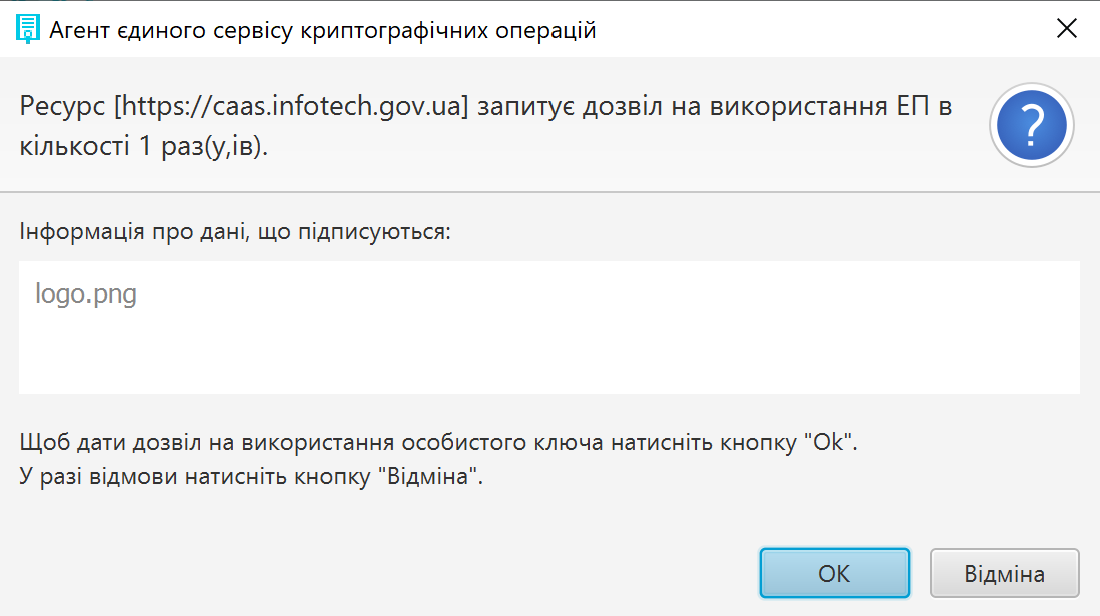

Після натискання на кнопку «Створити ЕП» з'являється вікно із запитом дозволу на використання ЕП, для того, щоб дати дозвіл необхідно натиснути «ОК», Рис. 55. Якщо натиснути кнопку «Відміна», підпис не буде створено та операція буде завершена.

Рис. 55. Дозвіл на використання ЕП

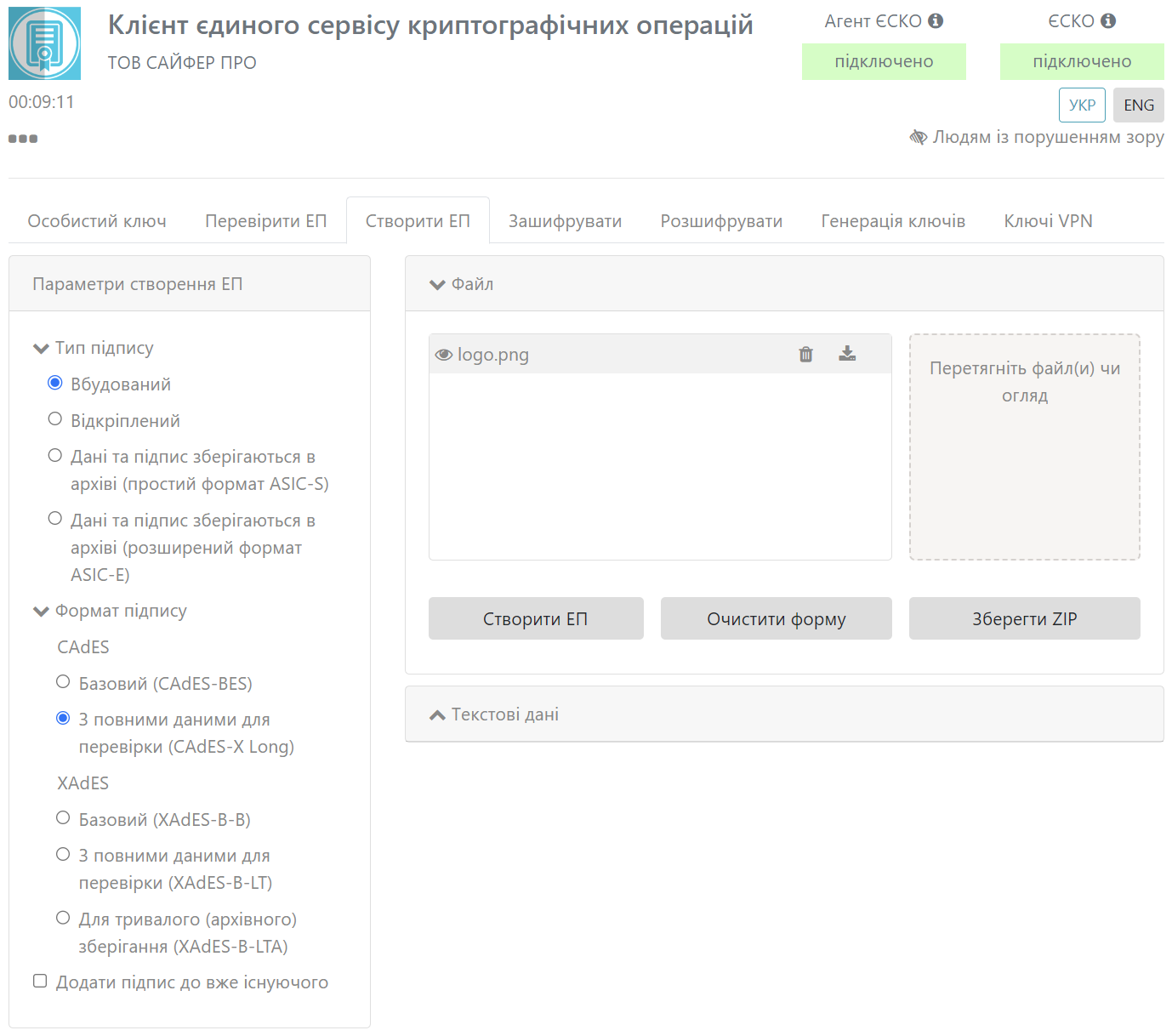

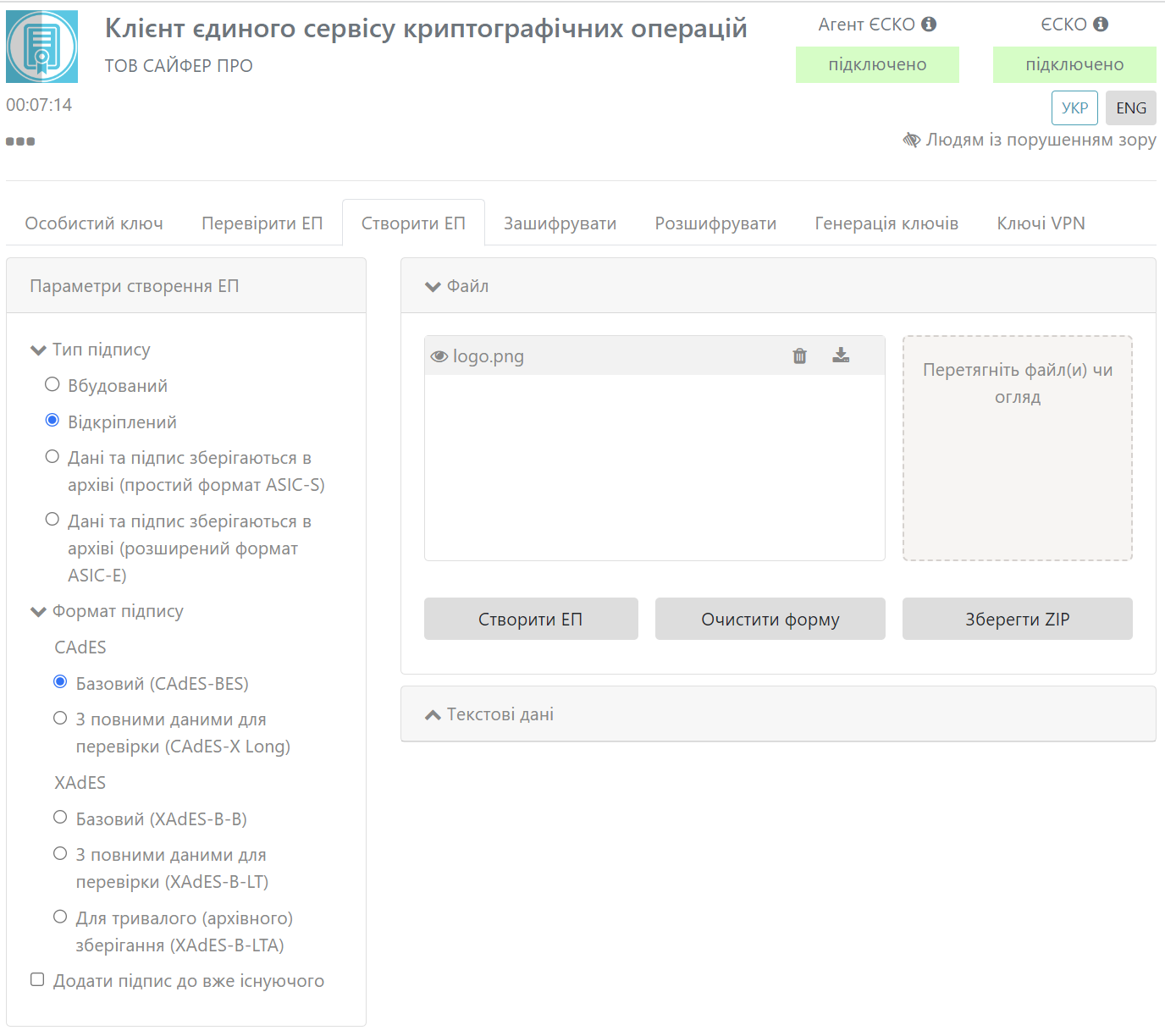

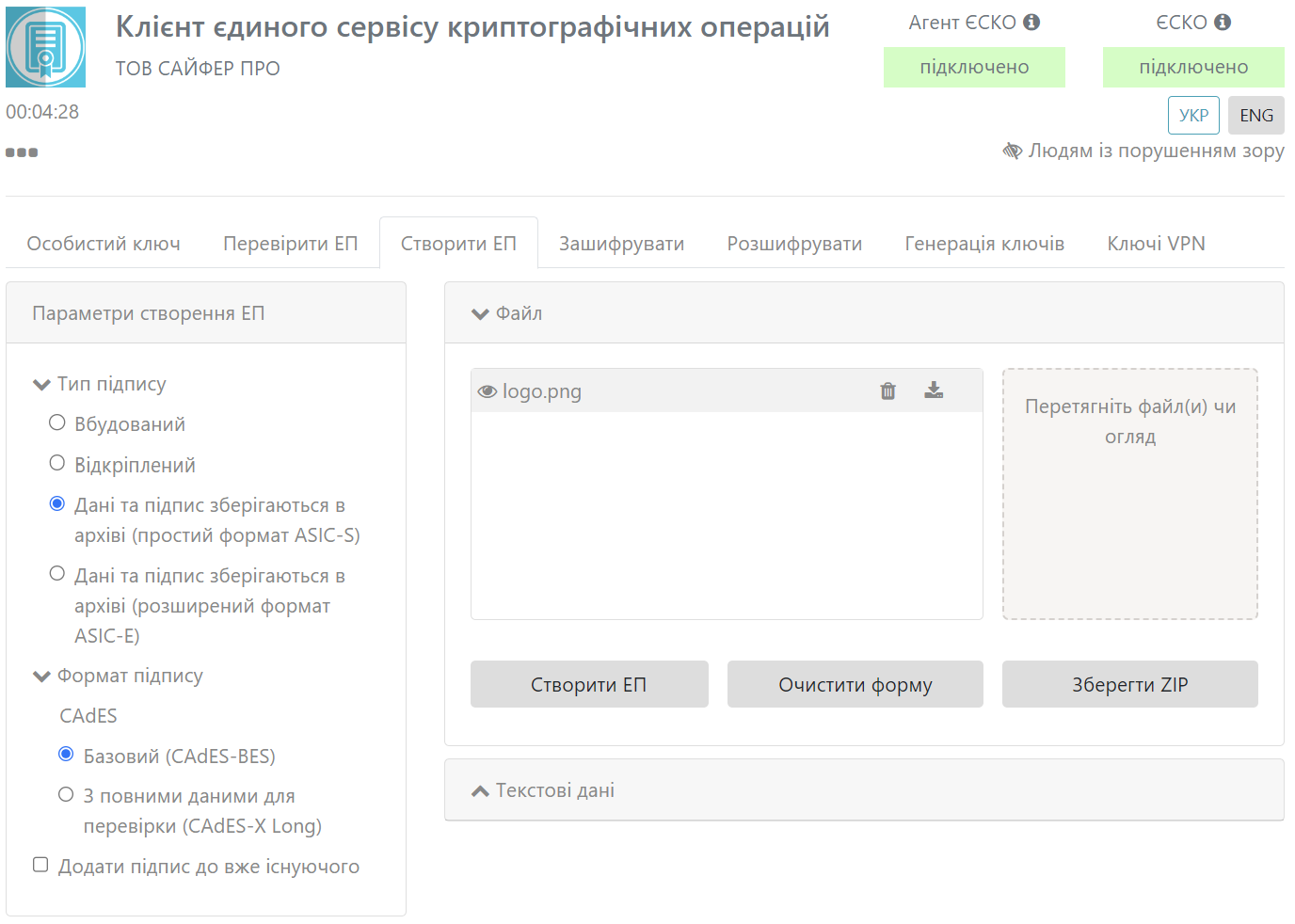

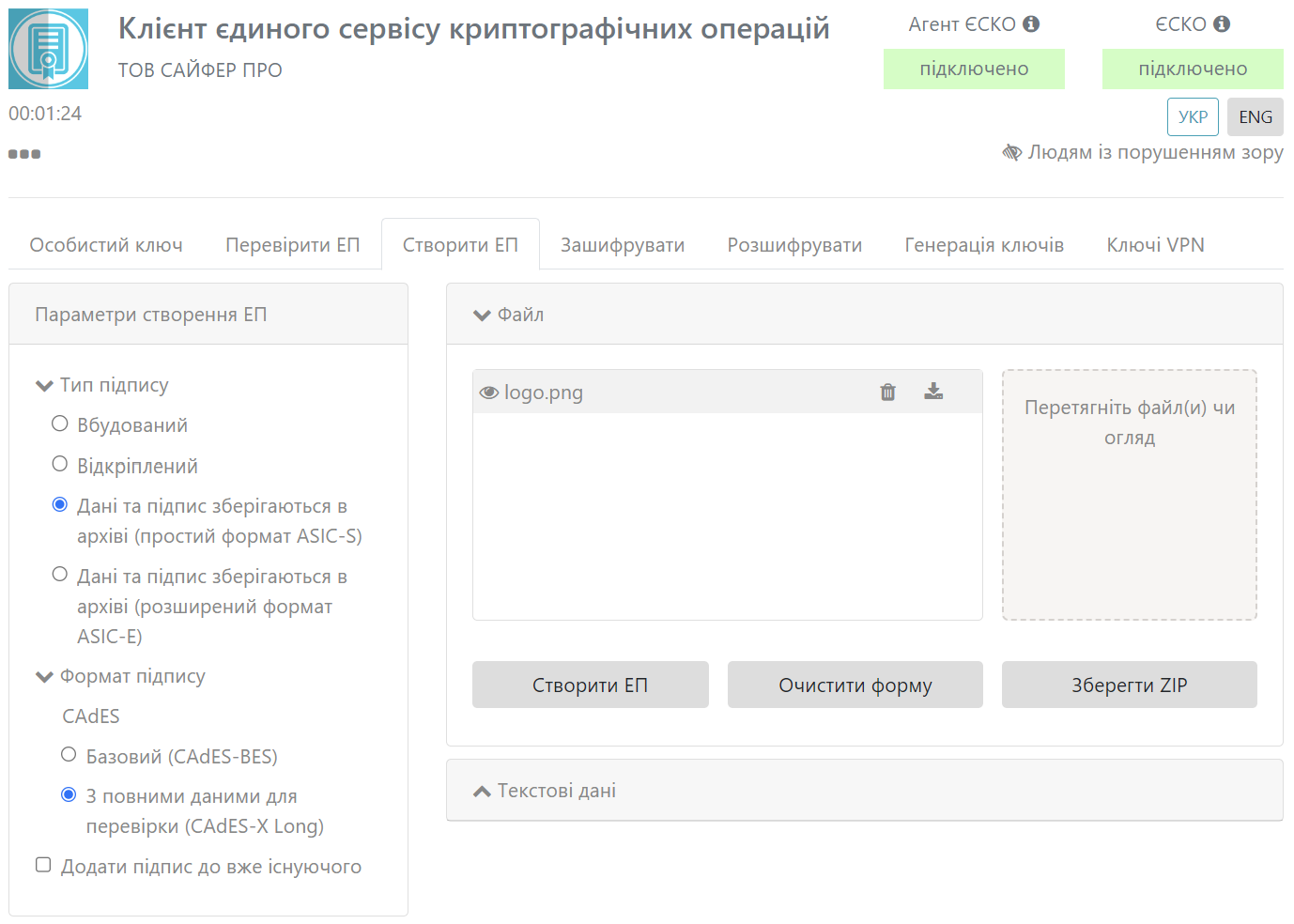

Далі зберігається файл з підписом за допомогою кнопки «стрілки вниз», яка з'являється біля кожного файлу на який накладено підпис, Рис. 56.

Рис. 56. Збереження підпису у файл

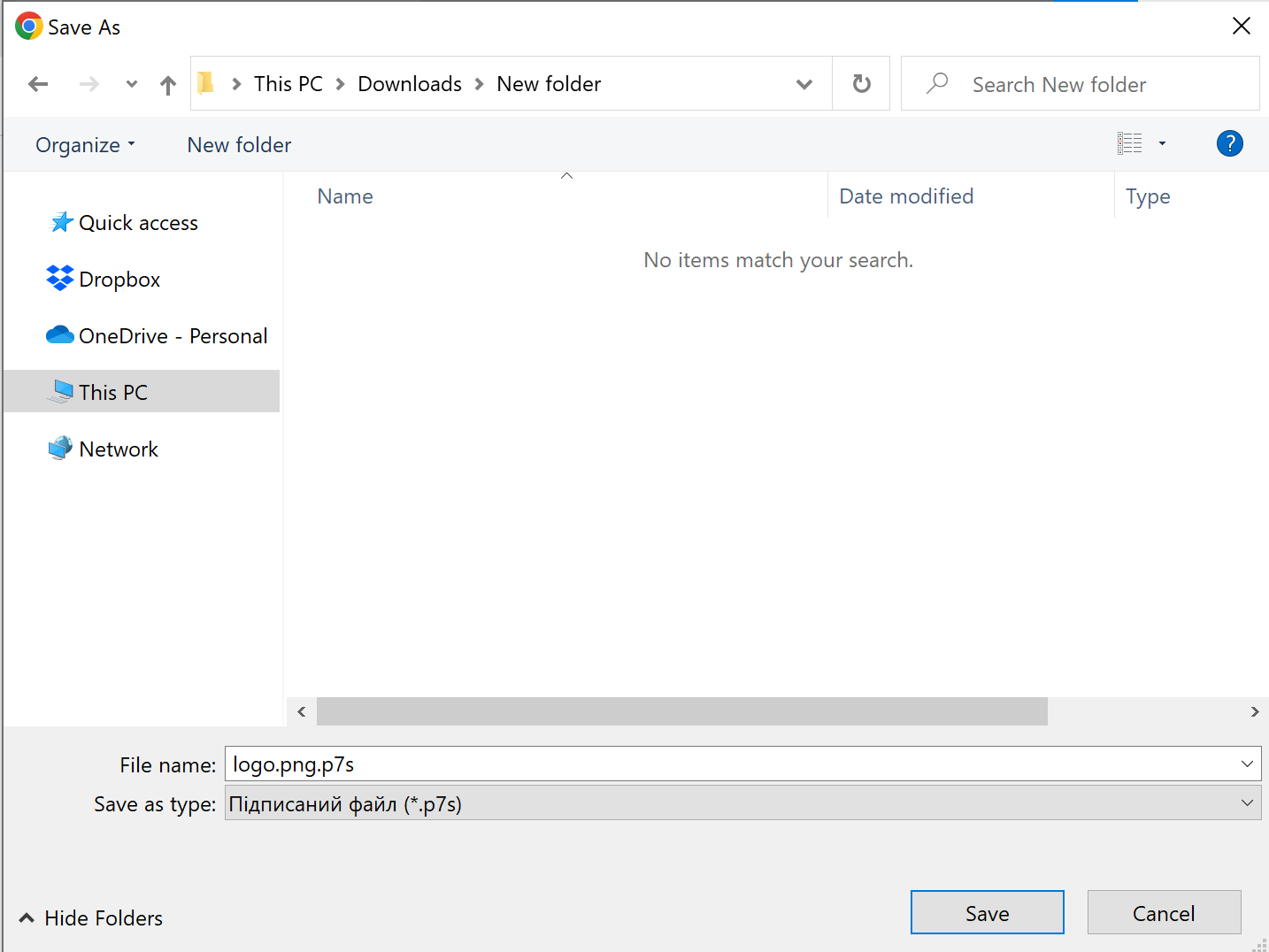

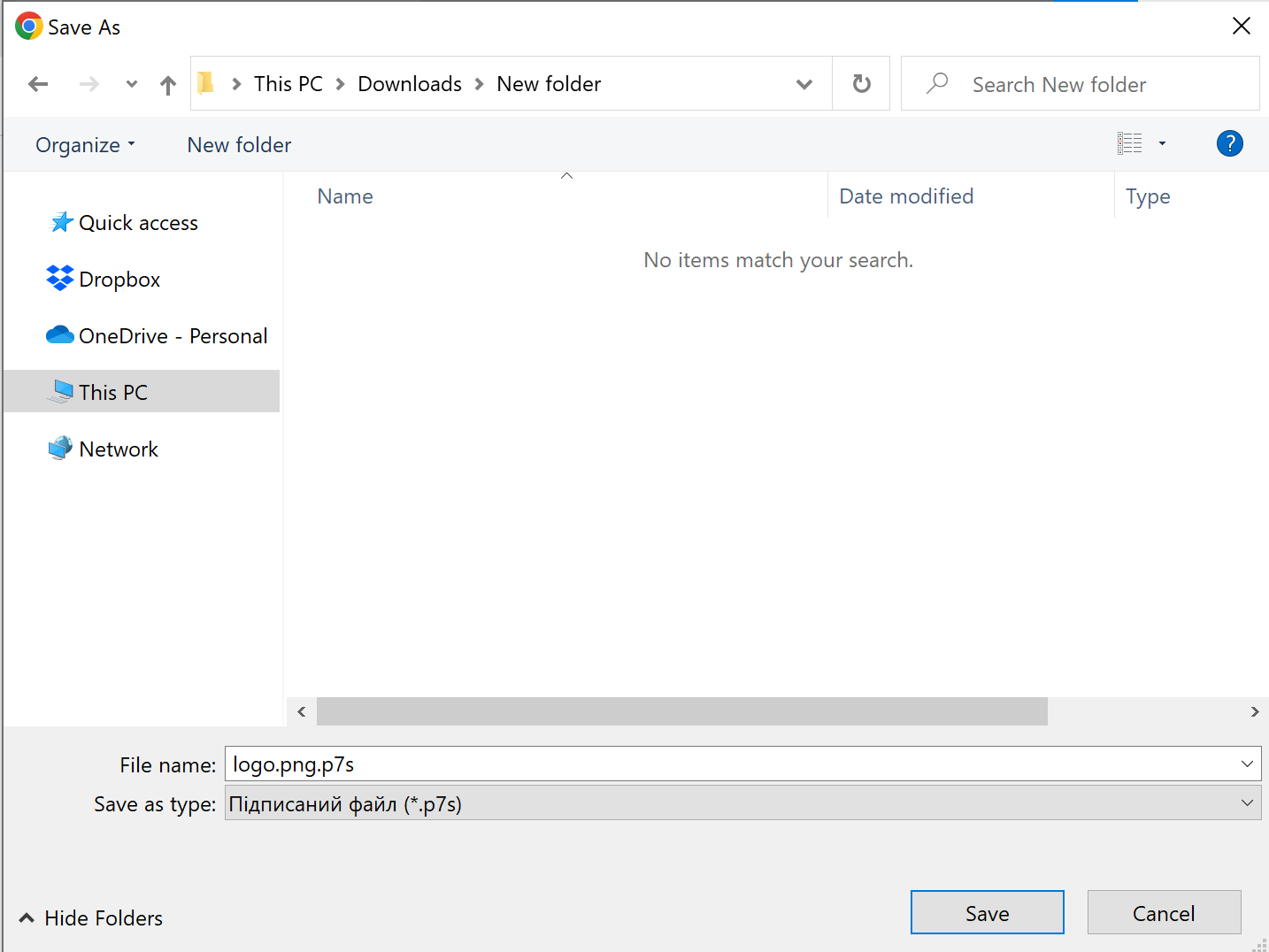

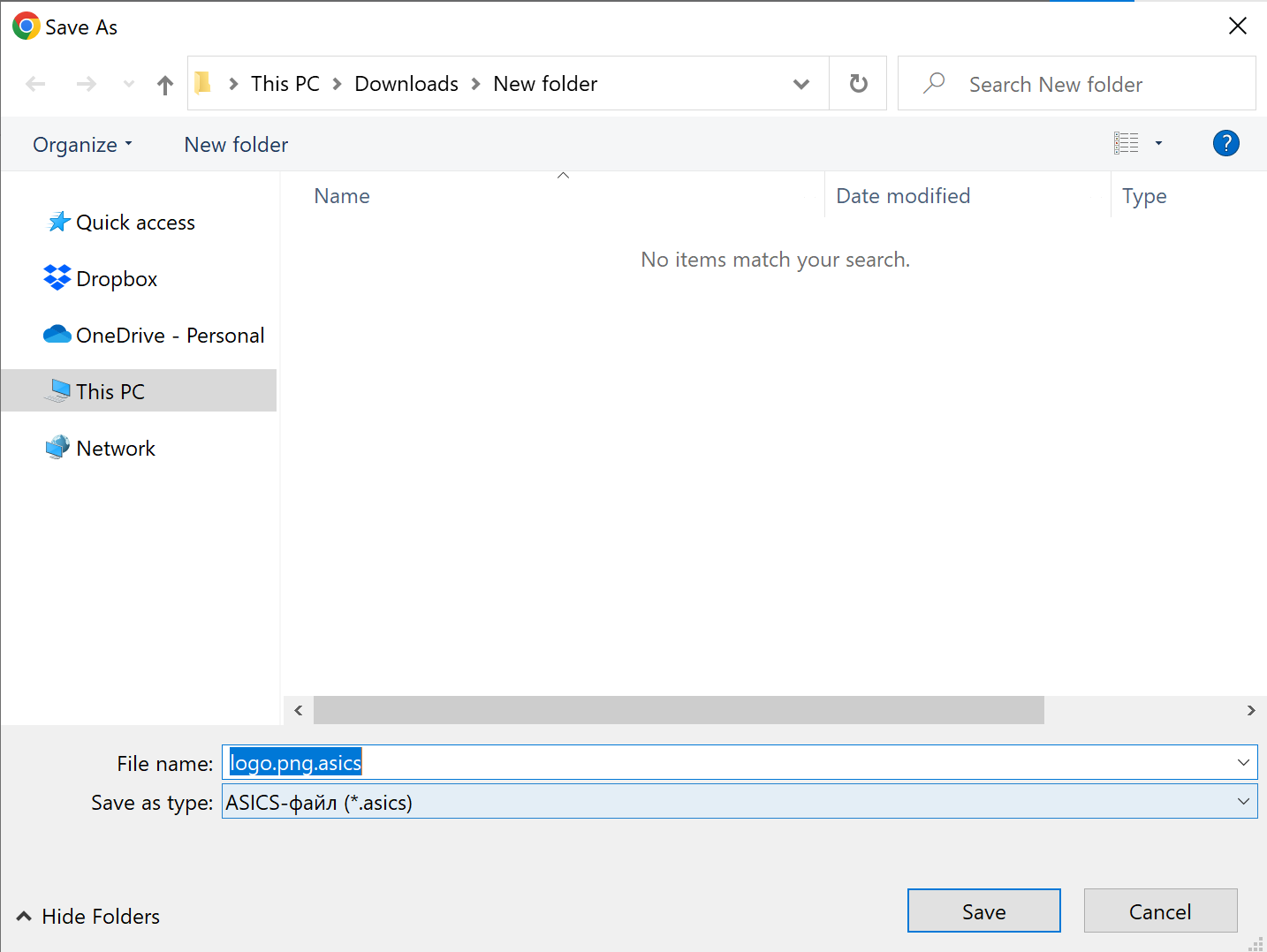

За необхідності вказуємо шлях для збереження та очищаємо форму, Рис. 57.

Рис. 57. Збереження файлу

Відеоінструкція знаходиться за посиланням.

Процес Створення ЕП починається з того, що вказуються «Параметри для створення ЕП»: Тип ЕП, Формат ЕП та обирається файл для підпису, натискаємо кнопку «Створити ЕП», Рис. 58. За необхідності можна змінити файл. За необхідності можна видалити файл натиснувши відповідну кнопку та додати ще, але слід зауважити, що максимальний об'єм всіх файлів не повинен перевищувати 100Мб.

Рис. 58. Створення ЕП

Після натискання на кнопку «Створити ЕП» з'являється вікно із запитом дозволу на використання ЕП, для того, щоб дати дозвіл необхідно натиснути «ОК», Рис. 59. Якщо натиснути кнопку «Відміна», підпис не буде створено та операція буде завершена.

Рис. 59. Дозвіл на використання ЕП

Далі зберігається файл з підписом за допомогою кнопки «стрілки вниз», яка з'являється біля кожного файлу на який накладено підпис, Рис. 60.

Рис. 60. Збереження підпису у файл

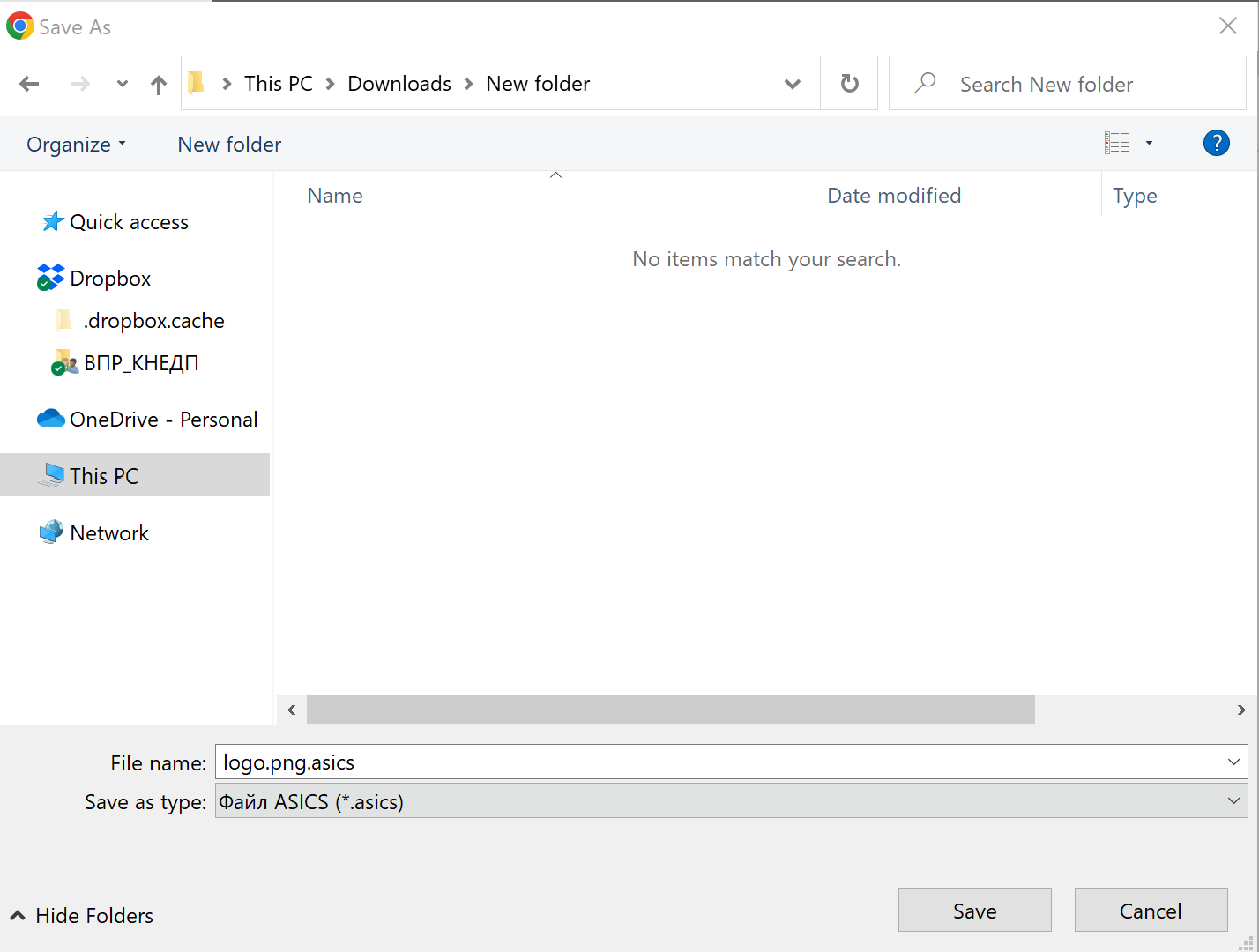

Далі обираємо шлях збереження файлу та очищаємо форму, Рис. 61.

Рис. 61. Збереження файлу

Процес Створення ЕП починається з того, що вказуються «Параметри для створення ЕП»: Тип ЕП, Формат ЕП та обирається файл для підпису, натискаємо кнопку «Створити ЕП», Рис. 62. За необхідності можна видалити файл натиснувши відповідну кнопку та додати ще, але слід зауважити, що максимальний об'єм всіх файлів не повинен перевищувати 100Мб.

Варто зауважити, що для простого формату ASIC-S обмежена кількість форматів.

Рис. 62. Створення ЕП

Після натискання на кнопку «Створити ЕП» з'являється вікно із запитом дозволу на використання ЕП, для того, щоб дати дозвіл необхідно натиснути «ОК», Рис. 63. Якщо натиснути кнопку «Відміна», підпис не буде створено та операція буде завершена.

Рис. 63. Дозвіл на використання ЕП

Далі зберігається файл з підписом за допомогою кнопки «стрілки вниз», яка з'являється біля кожного файлу на який накладено підпис, Рис. 64.

Рис. 64. Збереження підпису у файл

Далі обираємо шлях збереження файлу та очищаємо форму, Рис. 65, варто зауважити, що розширення файлу asics.

Рис. 65. Збереження підпису у файл

Процес Створення ЕП починається з того, що вказуються «Параметри для створення ЕП»: Тип ЕП, Формат ЕП та обирається файл для підпису, натискаємо кнопку «Створити ЕП», Рис. 66. За необхідності можна видалити файл натиснувши відповідну кнопку та додати ще, але слід зауважити, що максимальний об'єм всіх файлів не повинен перевищувати 100Мб.

Варто зауважити, що для розширеного формату ASIC-E розширена кількість форматів.

Рис. 66. Створення ЕП

Після натискання на кнопку «Створити ЕП» з'являється вікно із запитом дозволу на використання ЕП, для того, щоб дати дозвіл необхідно натиснути «ОК», Рис. 67. Якщо натиснути кнопку «Відміна», підпис не буде створено та операція буде завершена.

Рис. 67. Дозвіл на використання ЕП

Далі зберігається файл з підписом за допомогою кнопки «стрілки вниз», яка з'являється біля кожного файлу на який накладено підпис, Рис. 68.

Рис. 68. Збереження підпису у файл

Далі обираємо шлях збереження файлу та очищаємо форму, Рис. 69, варто зауважити, що розширення файлу asics.

Рис. 69. Збереження підпису у файл

Відеоінструкція знаходиться за посиланням.

Процес Створення ЕП починається з того, що вказуються «Параметри для створення ЕП»: Тип ЕП, Формат ЕП, тип кодування, та вказується текст для підпису, натискаємо кнопку «Створити ЕП», Рис. 70.

Рис. 70. Створення ЕП

Після натискання на кнопку «Створити ЕП» з'являється вікно із запитом дозволу на використання ЕП, щоб дати дозвіл необхідно натиснути кнопку «Ок». Якщо натиснути «Відміна», підпис не буде створено та операція буде завершена, Рис. 71.

Рис. 71. Дозвіл на використання ЕП

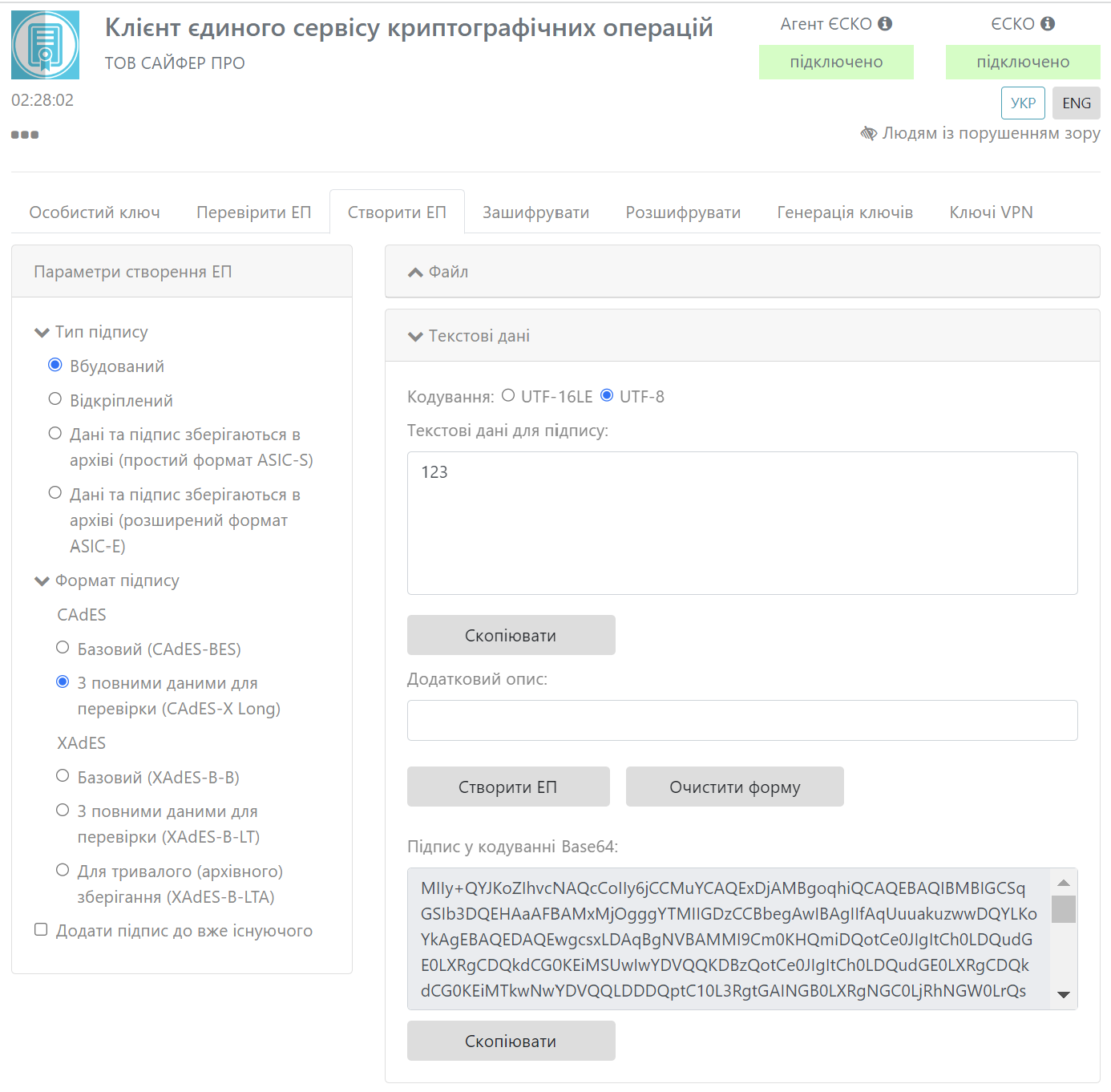

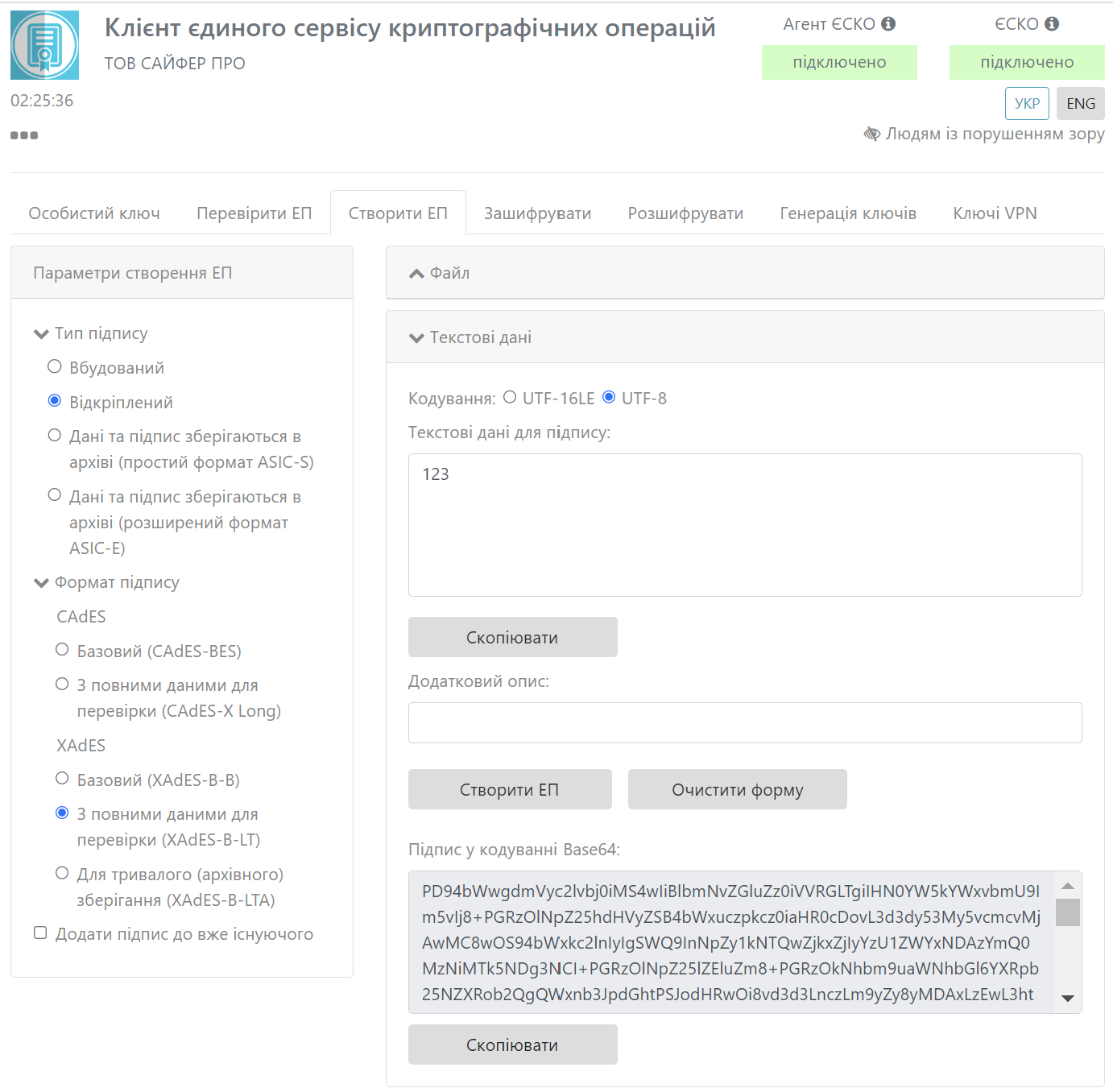

Далі у полі «Підпис у кодуванні Base64» з'являється текст з підписом, Рис. 72, далі за необхідності очищаємо форму.

Рис. 72. Результат підпису тестових даних

Відеоінструкція знаходиться за посиланням.

Процес Створення ЕП починається з того, що вказуються «Параметри для створення ЕП»: Тип ЕП, Формат ЕП, тип кодування, та вказується текст для підпису, натискаємо кнопку «Створити ЕП», Рис. 73.

Рис. 73. Створення ЕП

Після натискання на кнопку «Створити ЕП» з'являється вікно із запитом дозволу на використання ЕП, щоб дати дозвіл необхідно натиснути кнопку «Ок». Якщо натиснути «Відміна», підпис не буде створено та операція буде завершена, Рис. 74.

Рис. 74. Дозвіл на використання ЕП

Далі у полі «Підпис у кодуванні Base64» з'являється текст з підписом, Рис. 75. Далі за необхідності очищаємо форму.

Рис. 75. Результат підпису тестових даних

Дана функція є доступною і без ключа.

Варто зазначити! Кваліфікований електронний підпис вважається тоді, якщо сертифікат отриманий у Кваліфікованого надавача електронних довірчих послуг та ключ згенеровано на захищеному носії чи мережному криптомодулі чи у "хмарі". Якщо, хоча б одна умова не виконується, то підпис не є Кваліфікованим.

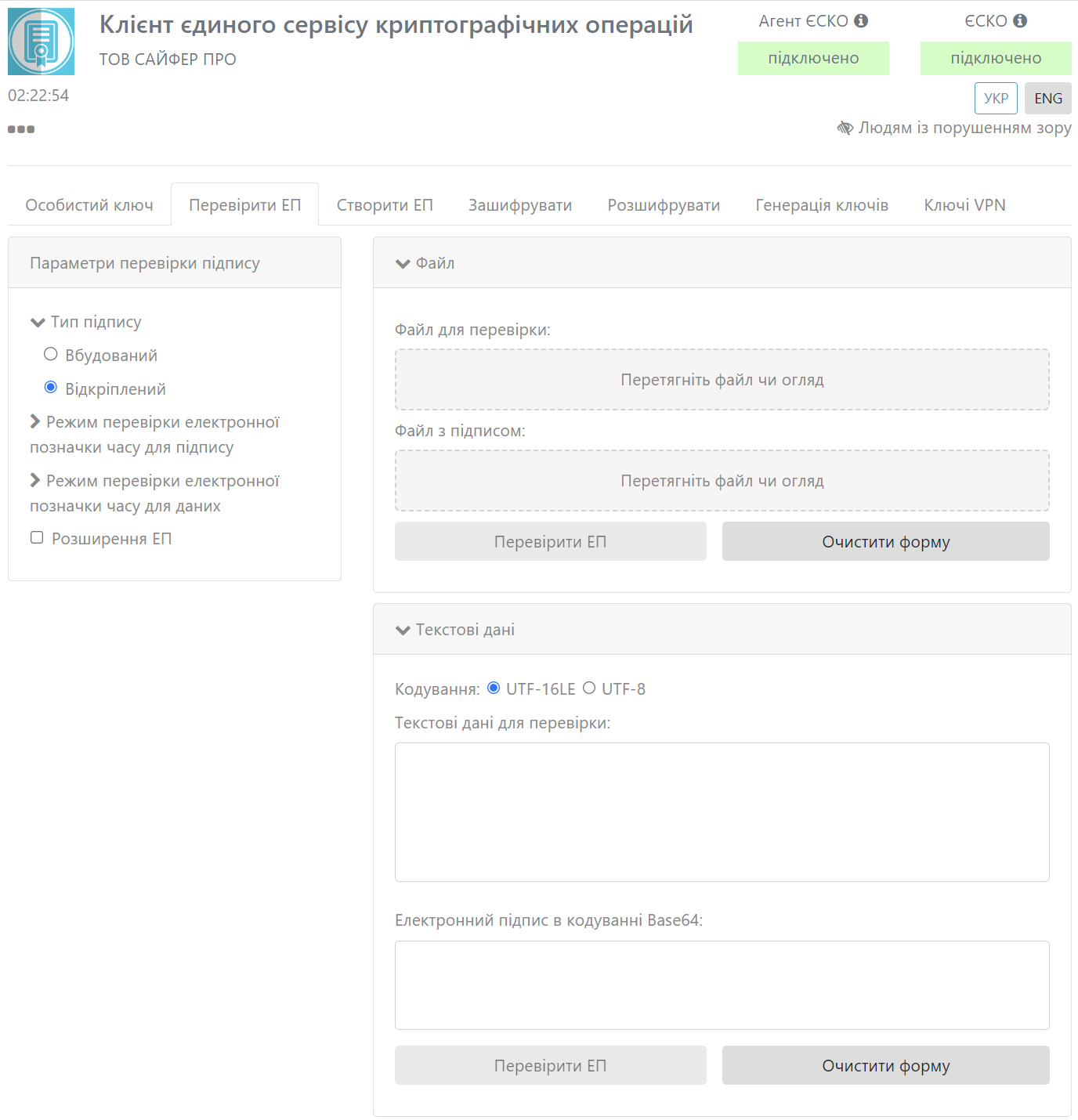

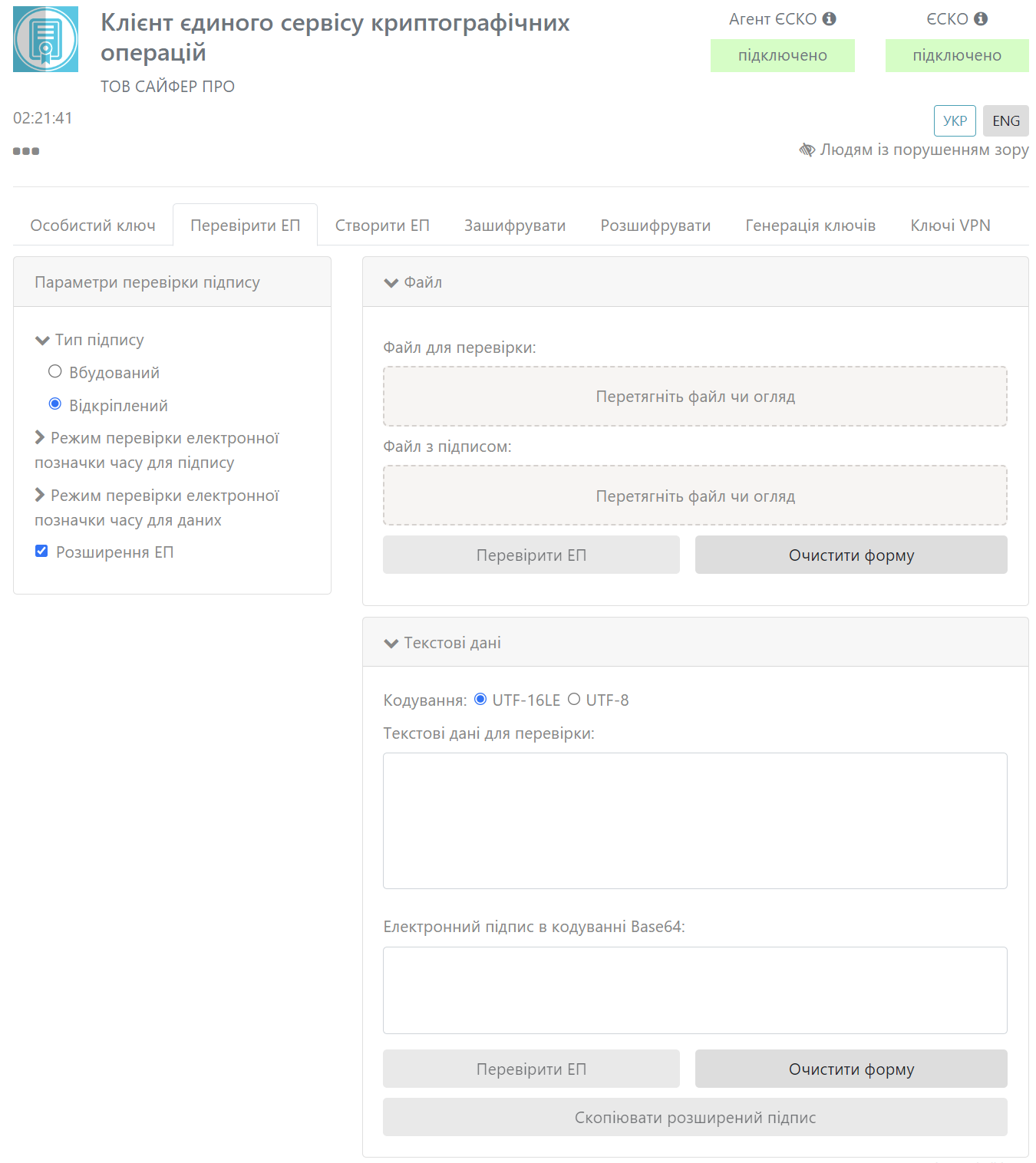

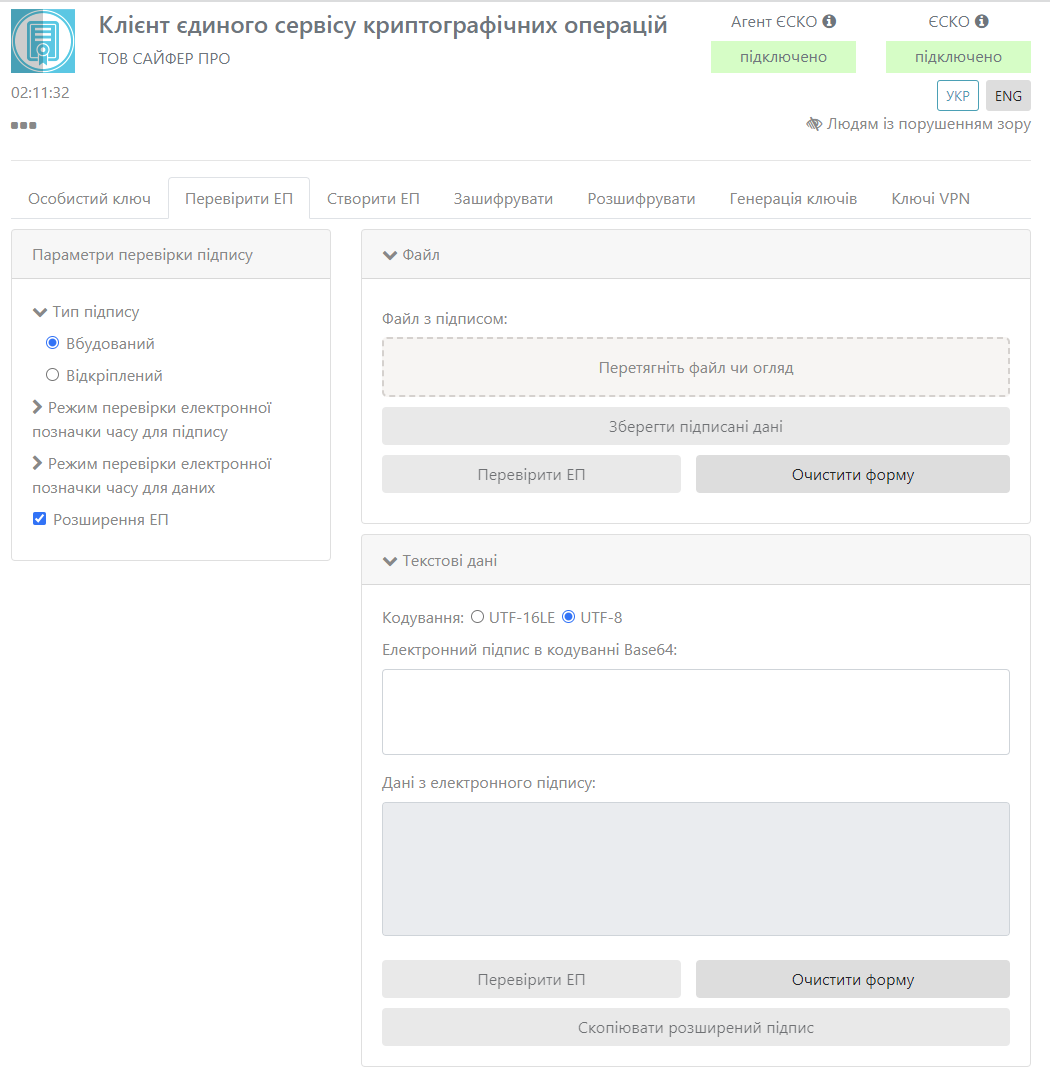

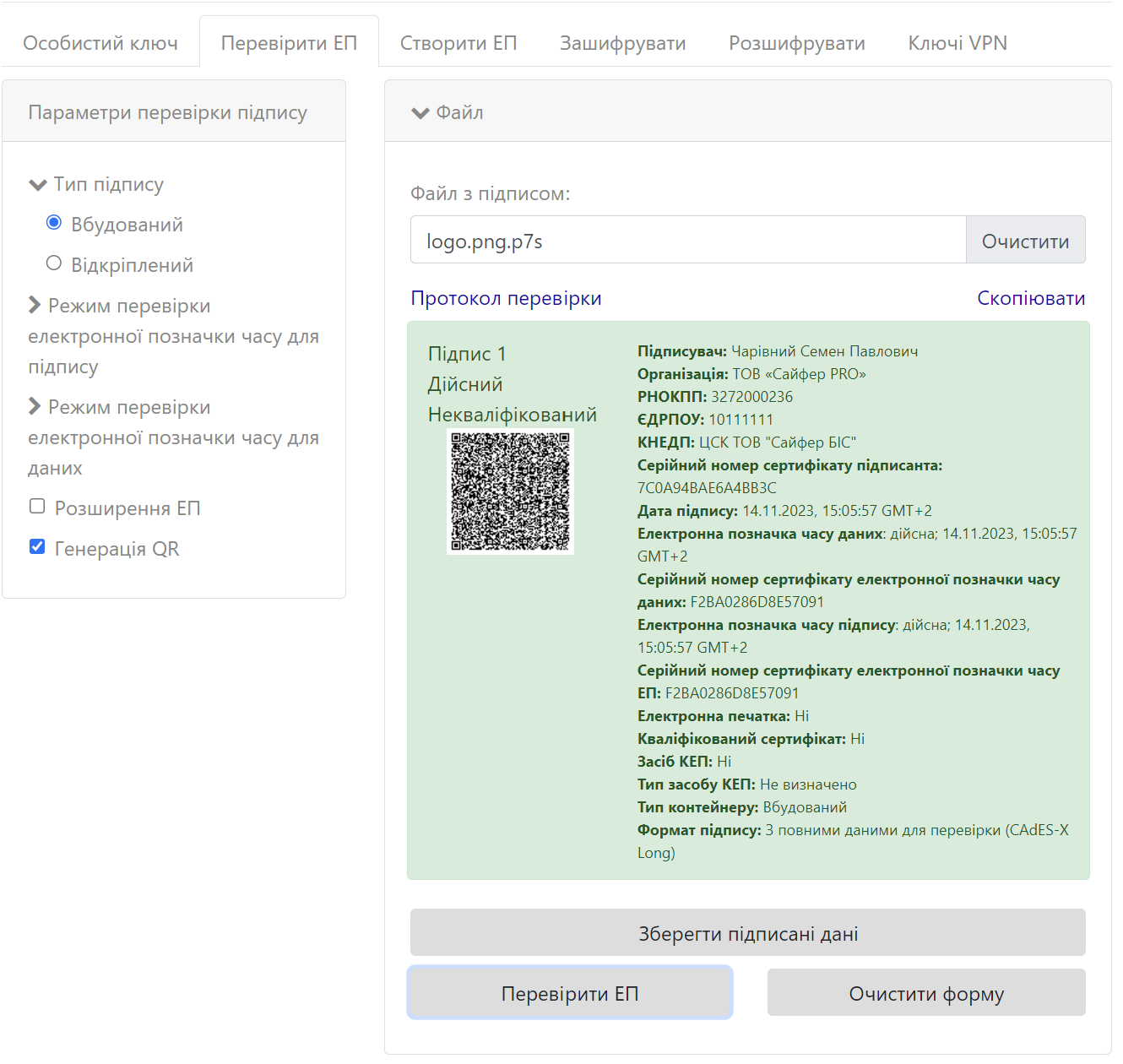

Вкладка «Перевірити ЕП» містить розділи: Параметри перевірки ЕП, Текстові дані та Файл, Рис. 76-Рис. 77.

Розділ «Параметри перевірки ЕП», який у свою чергу включає:

1.Поле «Тип ЕП», яке містить:

2.Режим перевірки позначки часу для ЕП, який вказується за необхідності ігнорувати, перевіряти її наявність, чи повертати помилку за її відсутності.

3.Режим перевірки позначки часу для даних, який вказується за необхідності ігнорувати, перевіряти її наявність, чи повертати помилку за її відсутності.

4.Позначка «Розширити ЕП».

5.Генерація QR-коду.

Рис. 76. Вкладка «Перевірити ЕП»

Якщо перевіряється файл за типом ЕП – Вбудований (завантажуються за типом: Вбудований, ASIC-S, ASIC-E).

Якщо перевіряється файл за типом ЕП – Відкріплений.

Рис. 77. Вкладка «Перевірити ЕП» зі вказівкою позначки «Розширення ЕП»

Якщо перевіряється файл за типом ЕП – Вбудований.

Якщо перевіряється файл за типом ЕП – Відкріплений.

Процес Перевірки ЕП починається з того, що обираються «Параметри перевірки ЕП», обирається файл з підписом/тест з підписом, натискаємо кнопку «Перевірити ЕП». За необхідності можна змінити файл/текст.

Відеоінструкція знаходиться за посиланням.

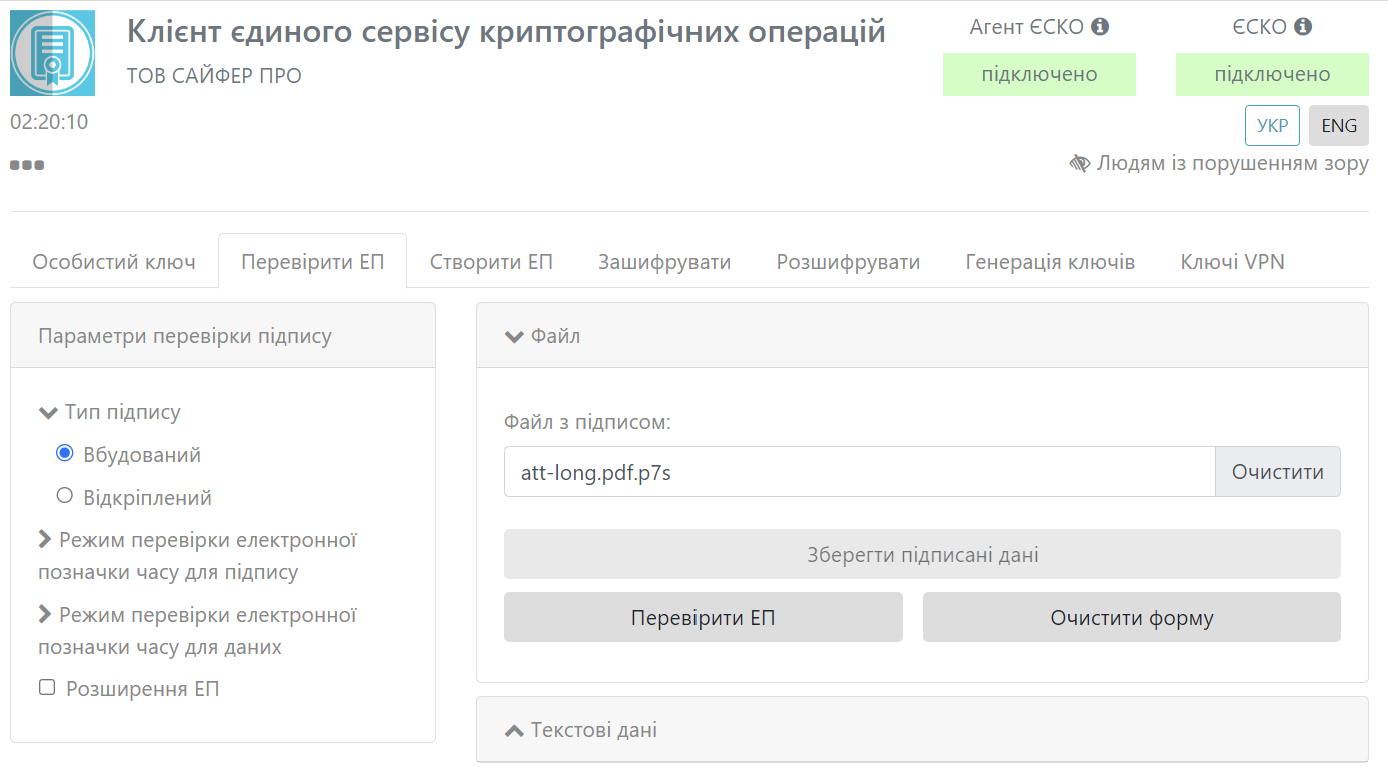

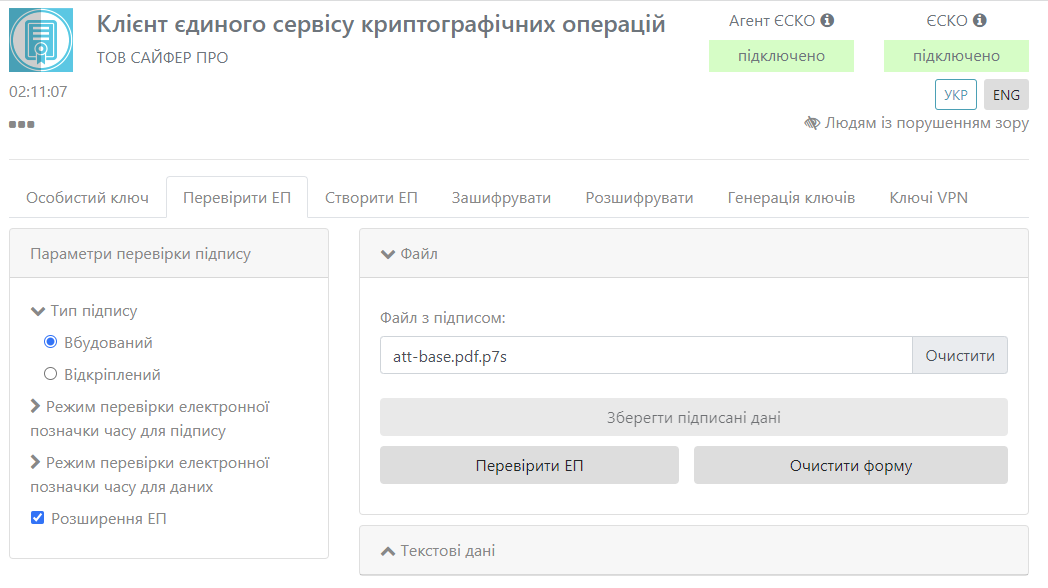

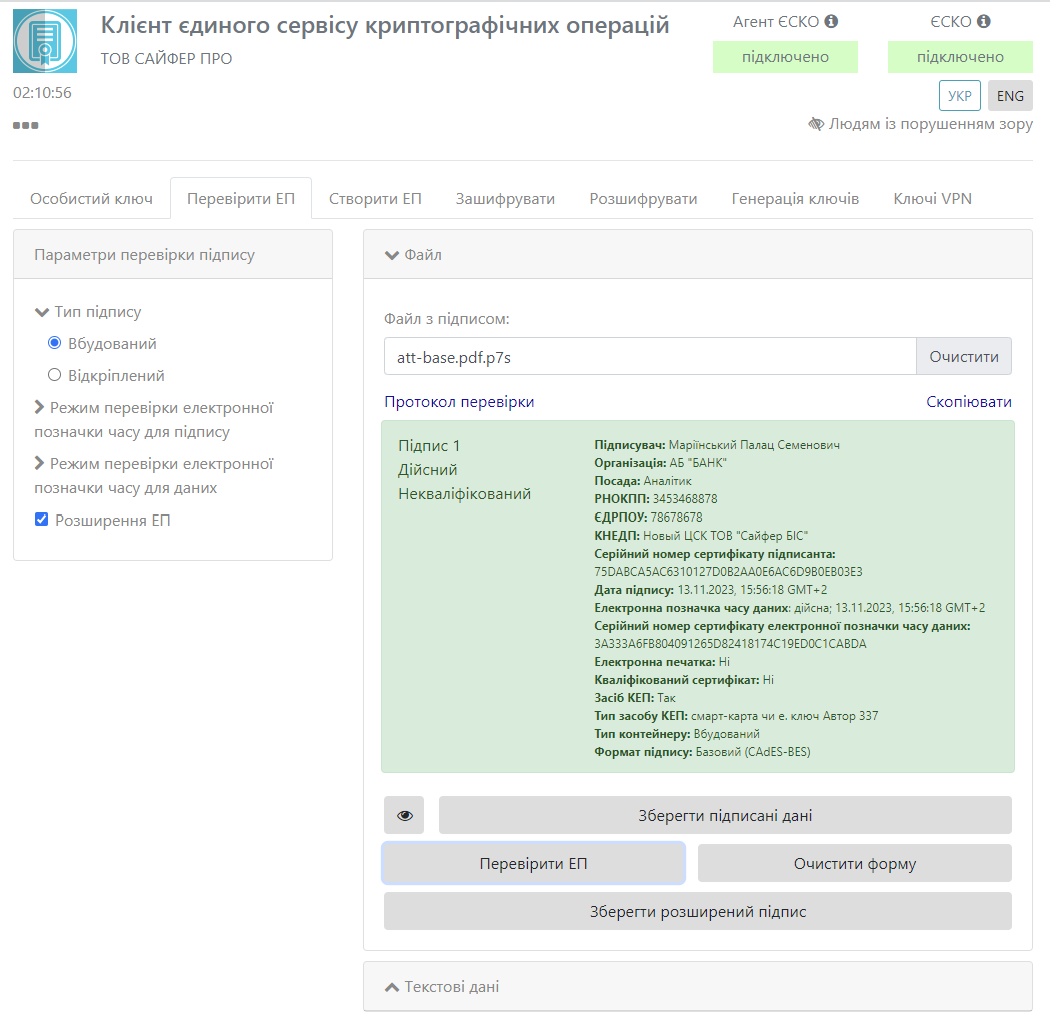

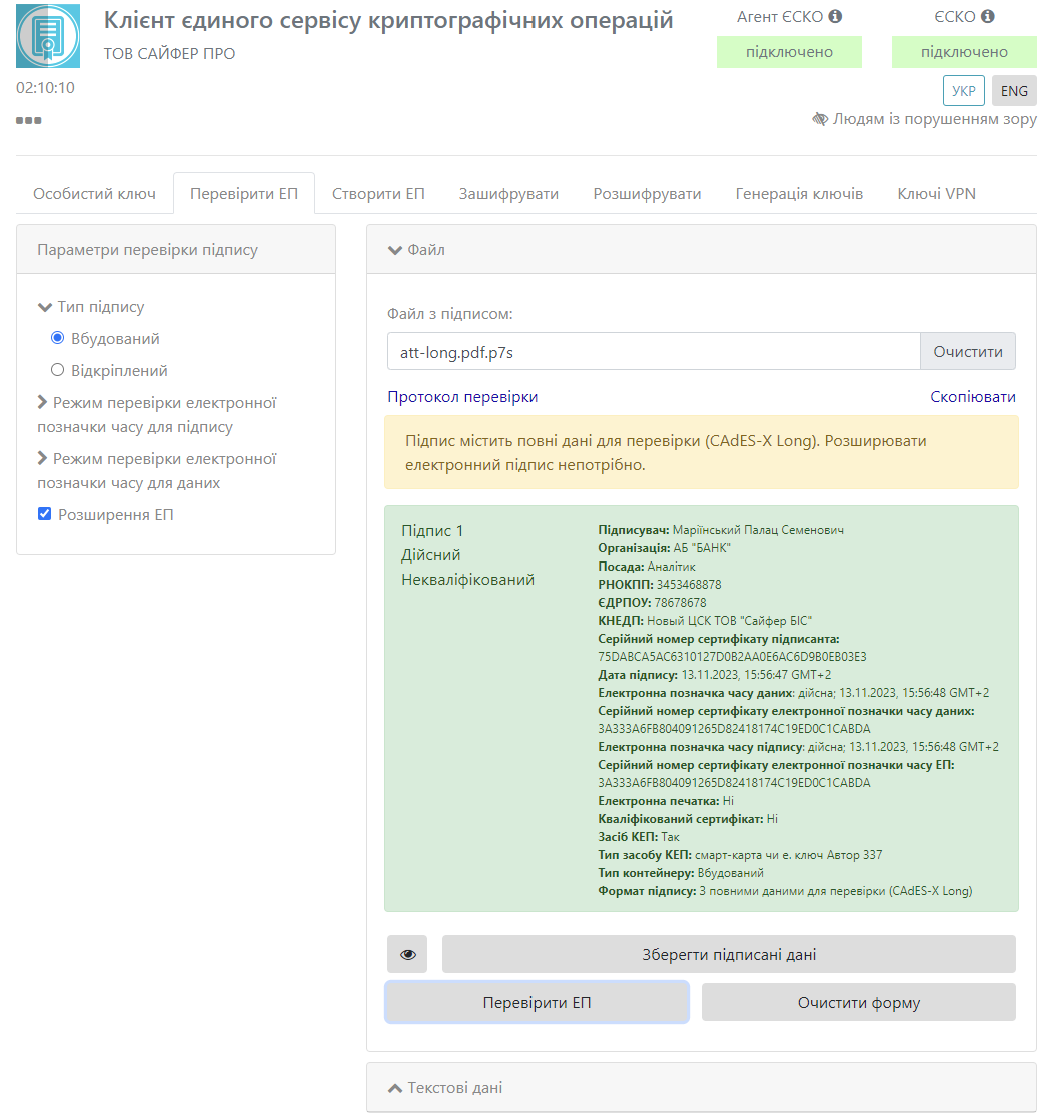

Для перевірки ЕП за типом «Вбудований» необхідно у розділі «Параметри перевірки ЕП» вказати Тип ЕП – Вбудований, та вказати параметр для Режиму перевірки електронної позначки часу для ЕП та Режиму перевірки електронної позначки часу для даних, обираємо файл з підписом, натискаємо кнопку «Перевірити ЕП», Рис. 78.

Рис. 78. Перевірка ЕП

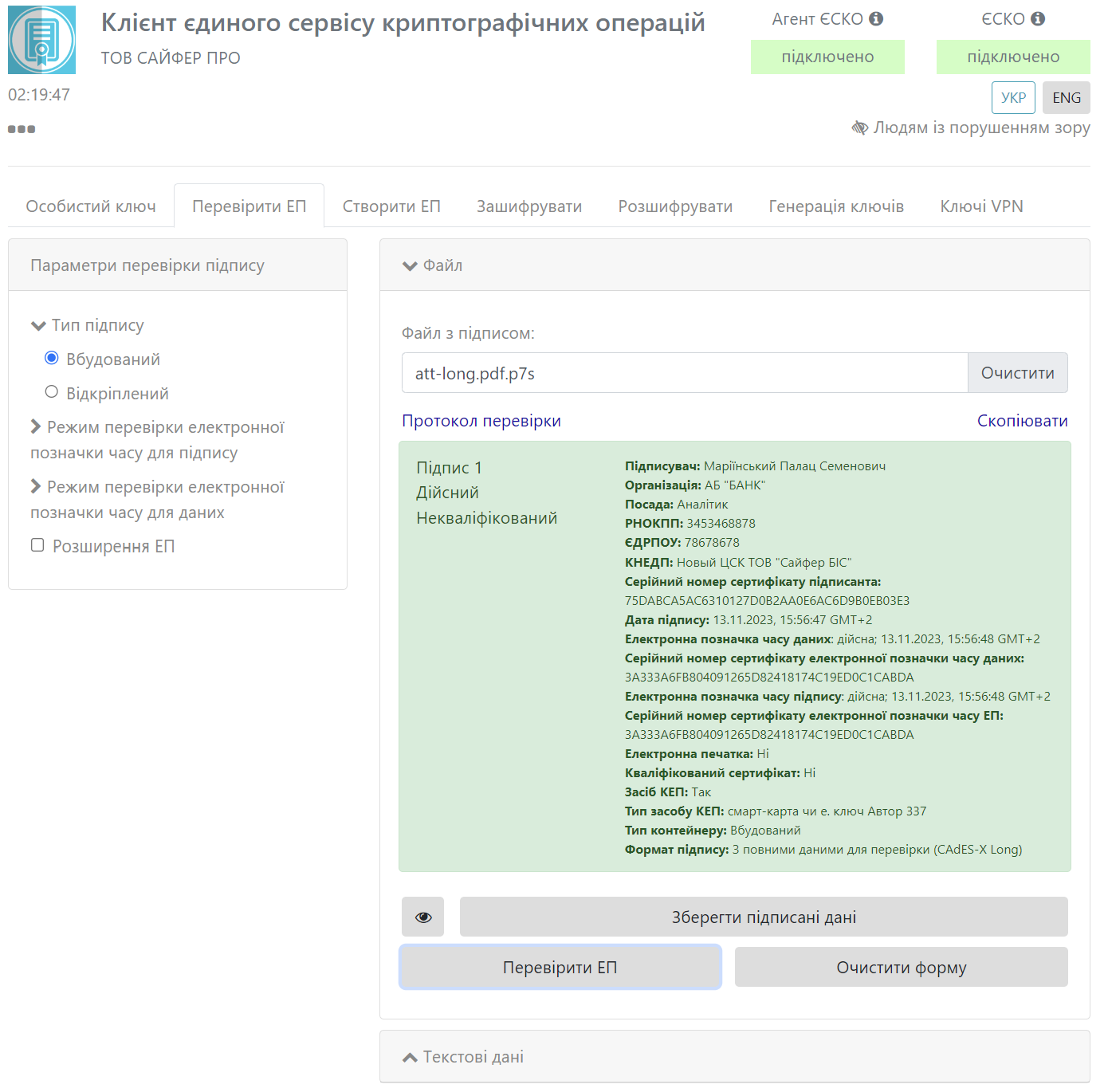

Далі, з'являється інформація про дійсність підпису, вказується інформація про підписанта та дату підпису, Рис. 79. За необхідності зберегти первинні дані (без підпису), натиснувши на кнопку «Зберегти підписані дані». Також можна сформувати та зберегти Протокол створення та перевірки кваліфікованого ЕП, натиснувши на Протокол перевірки (файл буде збережено на ПК з розширенням .pdf) або скопіювати результат перевірки у буфер обміну, натиснувши на Скопіювати. Після чого, натискаємо кнопку «Очистити форму».

Рис. 79. Результат перевірки

Відеоінструкція знаходиться за посиланням.

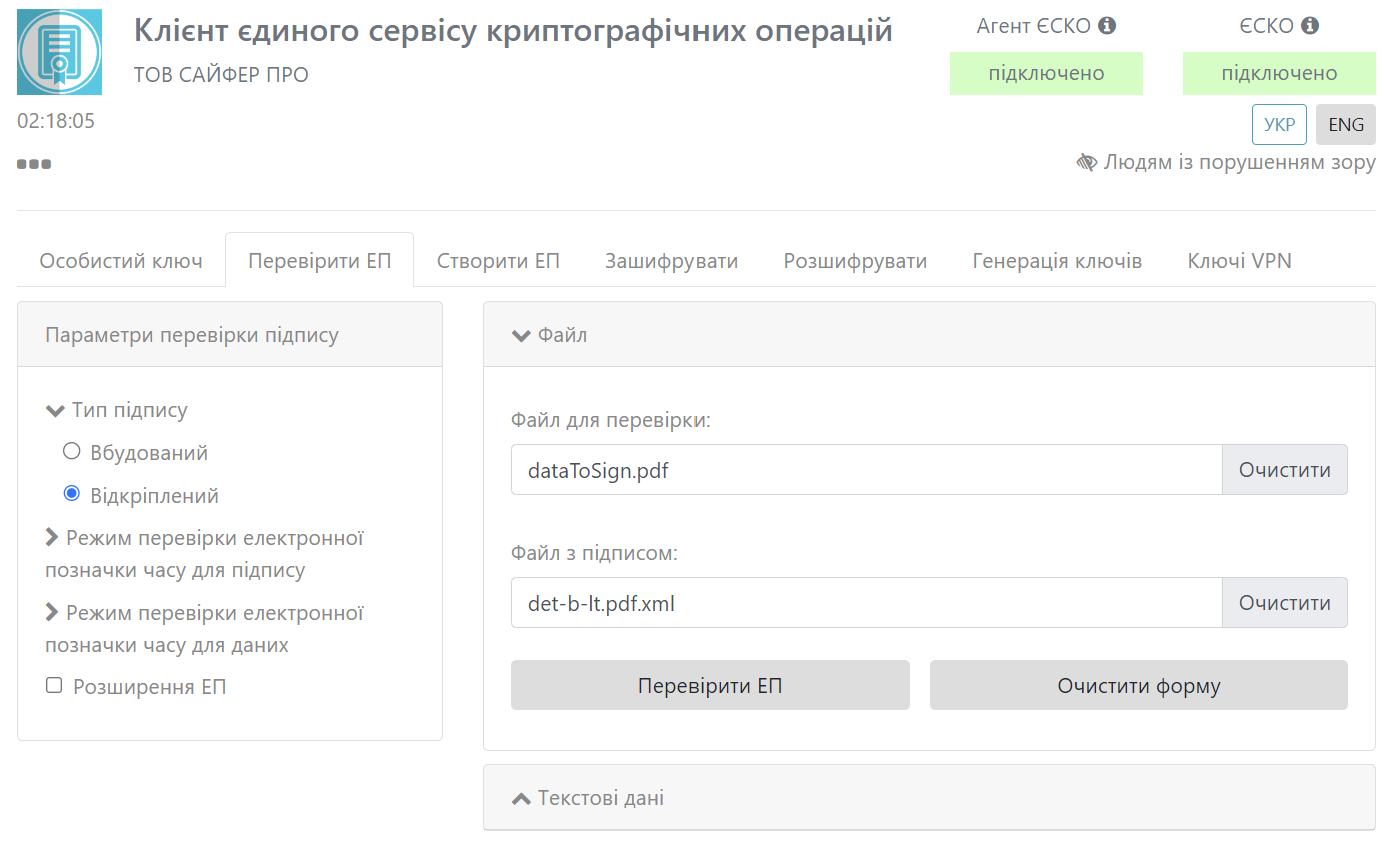

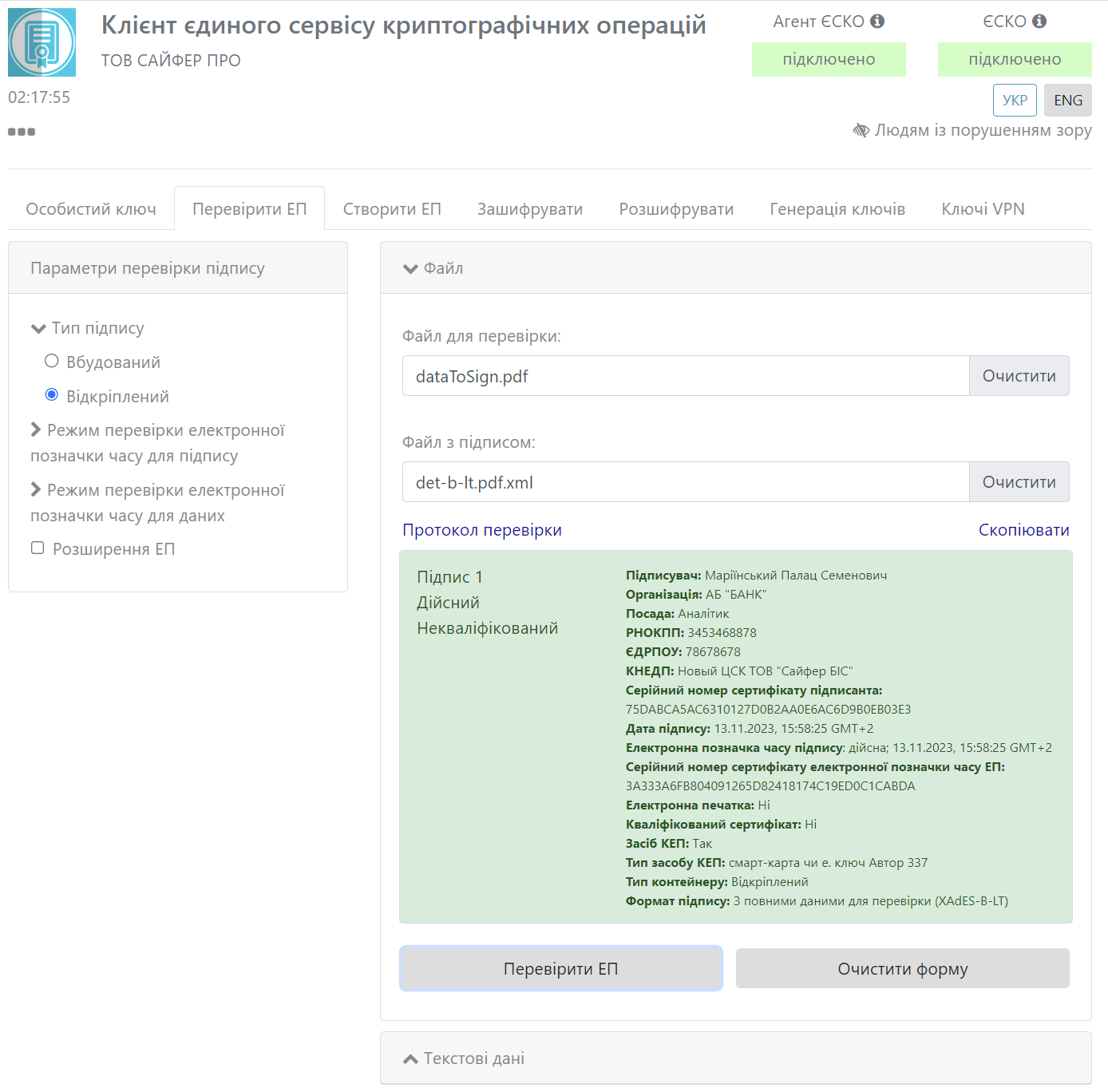

Для перевірки ЕП за типом «Відкріплений» необхідно у розділі «Параметри перевірки ЕП» вказати Тип ЕП – Відкріплений, та вказати параметр для Режиму перевірки електронної позначки часу для ЕП та Режиму перевірки електронної позначки часу для даних, обираємо файл з підписом, натискаємо кнопку «Перевірити ЕП», Рис. 80.

Рис. 80. Перевірка ЕП

Далі, з'являється інформація про дійсність підпису, вказується інформація про підписанта та дата підпису, Рис. 81. Також можна сформувати та зберегти Протокол створення та перевірки кваліфікованого ЕП, натиснувши на Протокол перевірки (файл буде збережено на ПК з розширенням .pdf) або скопіювати результат перевірки у буфер обміну, натиснувши на Скопіювати. Після чого, натискаємо кнопку «Очистити форму».

Рис. 81. Результат перевірки

Відеоінструкція знаходиться за посиланням.

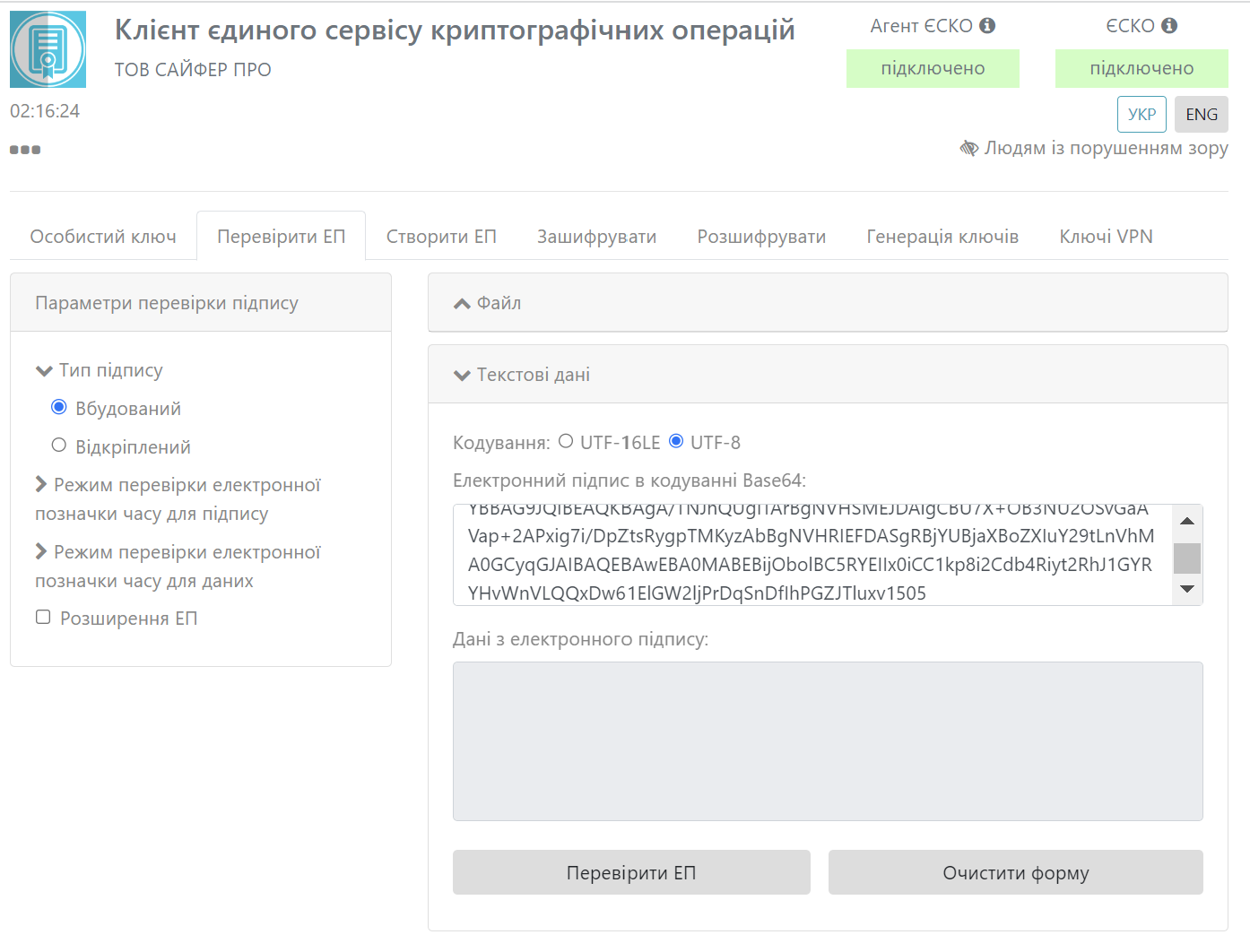

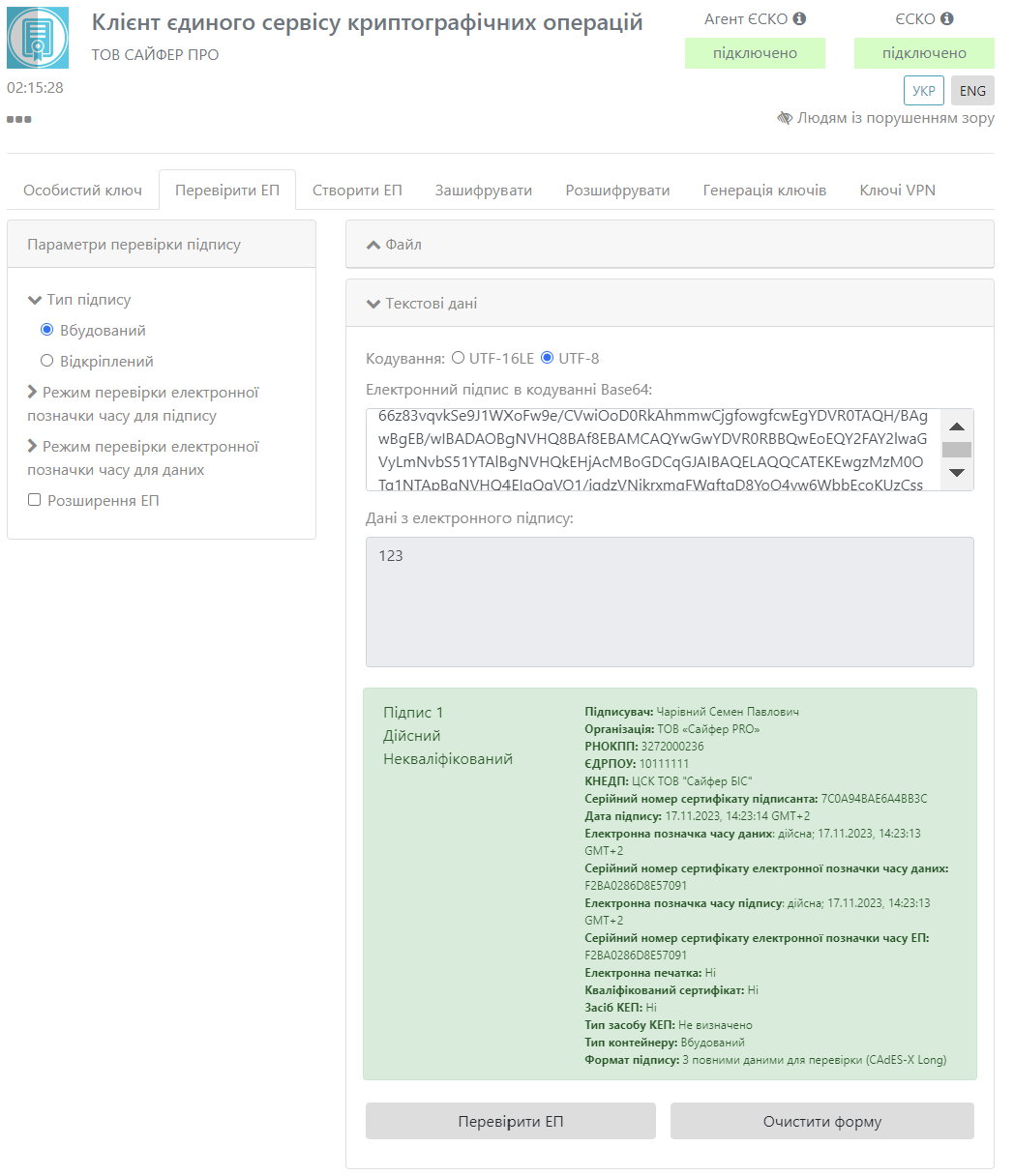

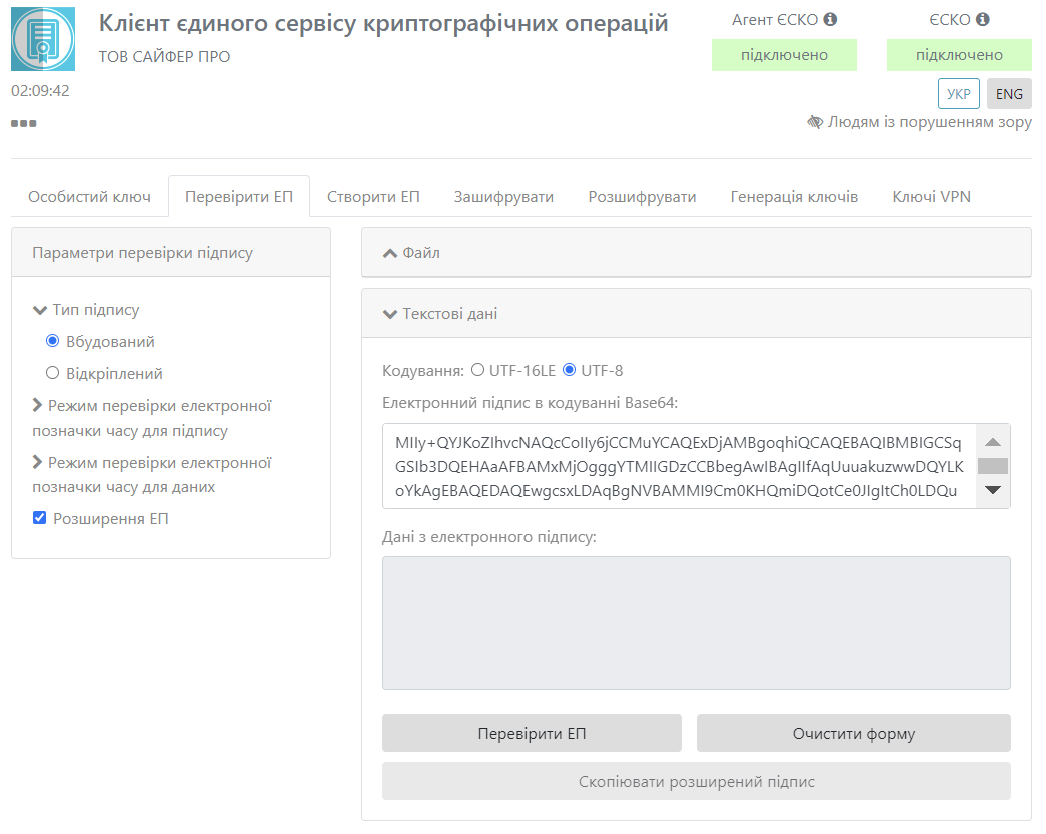

Для перевірки ЕП за типом «Вбудований» необхідно у розділі «Параметри перевірки ЕП» вказати Тип ЕП – Вбудований, та вказати параметр для Режиму перевірки електронної позначки часу для ЕП та Режиму перевірки електронної позначки часу для даних, обираємо текст з підписом, натискаємо кнопку «Перевірити ЕП», Рис. 82.

Рис. 82. Перевірка ЕП

Далі, з'являється інформація про дійсність підпису, вказується інформація про підписанта та дату підпису, Рис. 83.

Після чого, натискаємо кнопку «Очистити форму».

Рис. 83. Результат перевірки

Відеоінструкція знаходиться за посиланням.

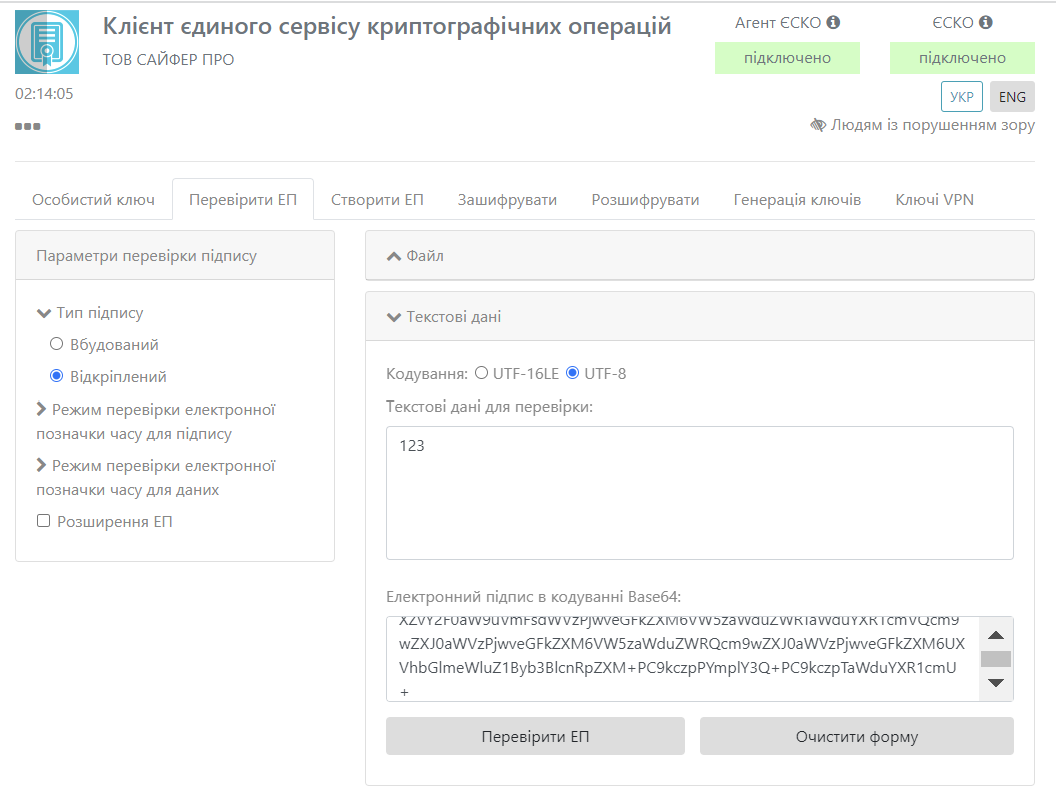

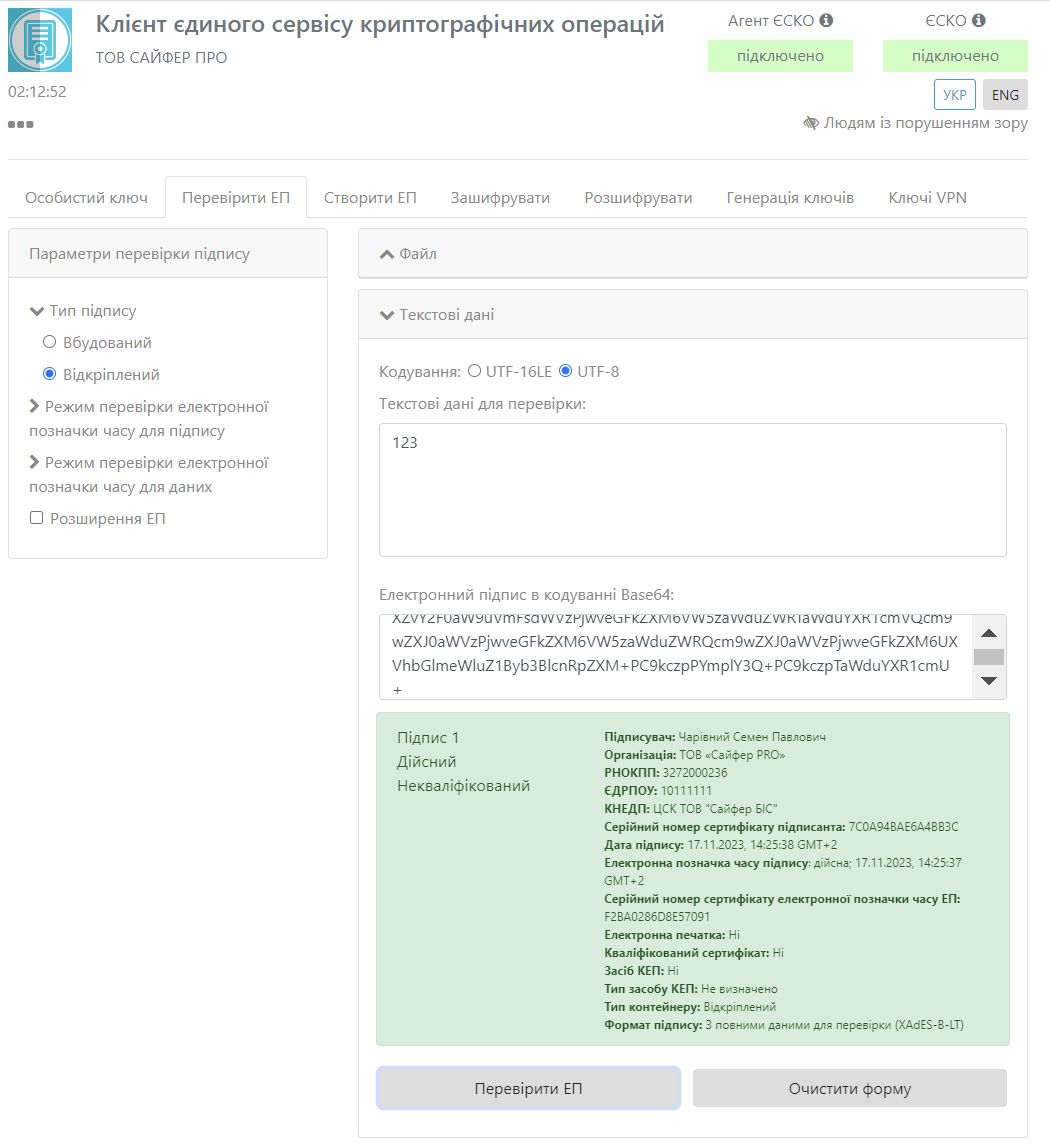

Для перевірки ЕП за типом «Відкріплений» необхідно у розділі «Параметри перевірки ЕП» вказати Тип ЕП – Відкріплений, та вказати параметр для Режиму перевірки електронної позначки часу для ЕП та Режиму перевірки електронної позначки часу для даних, обираємо текст з підписом, натискаємо кнопку «Перевірити ЕП», Рис. 84.

Рис. 84. Перевірка ЕП

Далі, з'являється інформація про дійсність підпису, вказується інформація про підписанта та дата підпису, Рис. 85.

Після чого, натискаємо кнопку «Очистити форму».

Рис. 85. Результат перевірки

Вкладка «Перевірити ЕП» містить додаткову позначку «Розширити ЕП», при її вказівці, зовнішній вигляд сторінки видозмінюється та стають доступні нові кнопки, Рис. 86.

Рис. 86. Вкладка «Перевірити ЕП» з позначкою «Розширення ЕП»

Відеоінструкція знаходиться за посиланням.

На прикладі вбудованого електронного підпису, який отримано раніше. Слід обрати файл та натиснути кнопку «Перевірити ЕП», Рис. 87.

Рис. 87. Розширення вбудованого ЕП

Отримати результат перевірки електронного підпису, Рис. 88.

Рис. 88. Розширення вбудованого ЕП

За умови, якщо було завантажено файл вже з повними даними для перевірки, то з'явиться повідомлення про це, Рис. 89.

Рис. 89. Результати розширення підпису з повними даними для перевірки

Відеоінструкція знаходиться за посиланням.

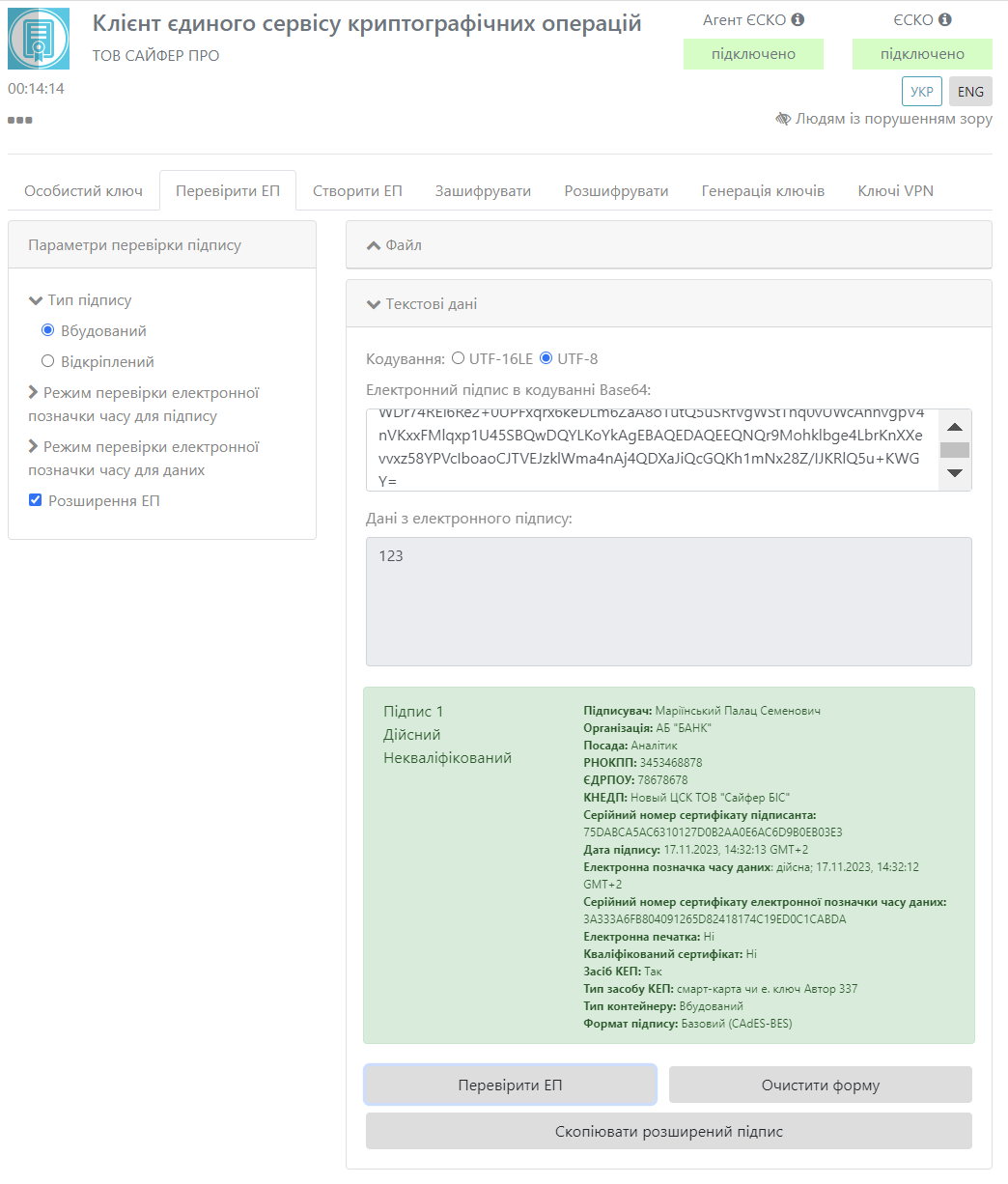

На прикладі вбудованого електронного підпису, який отримано раніше. Слід вказати підписані дані та натиснути кнопку «Перевірити ЕП», Рис. 90.

Рис. 90. Розширення вбудованого ЕП

Отримати результат перевірки електронного підпису, Рис. 91.

Рис. 91. Результат розширення та перевірки ЕП

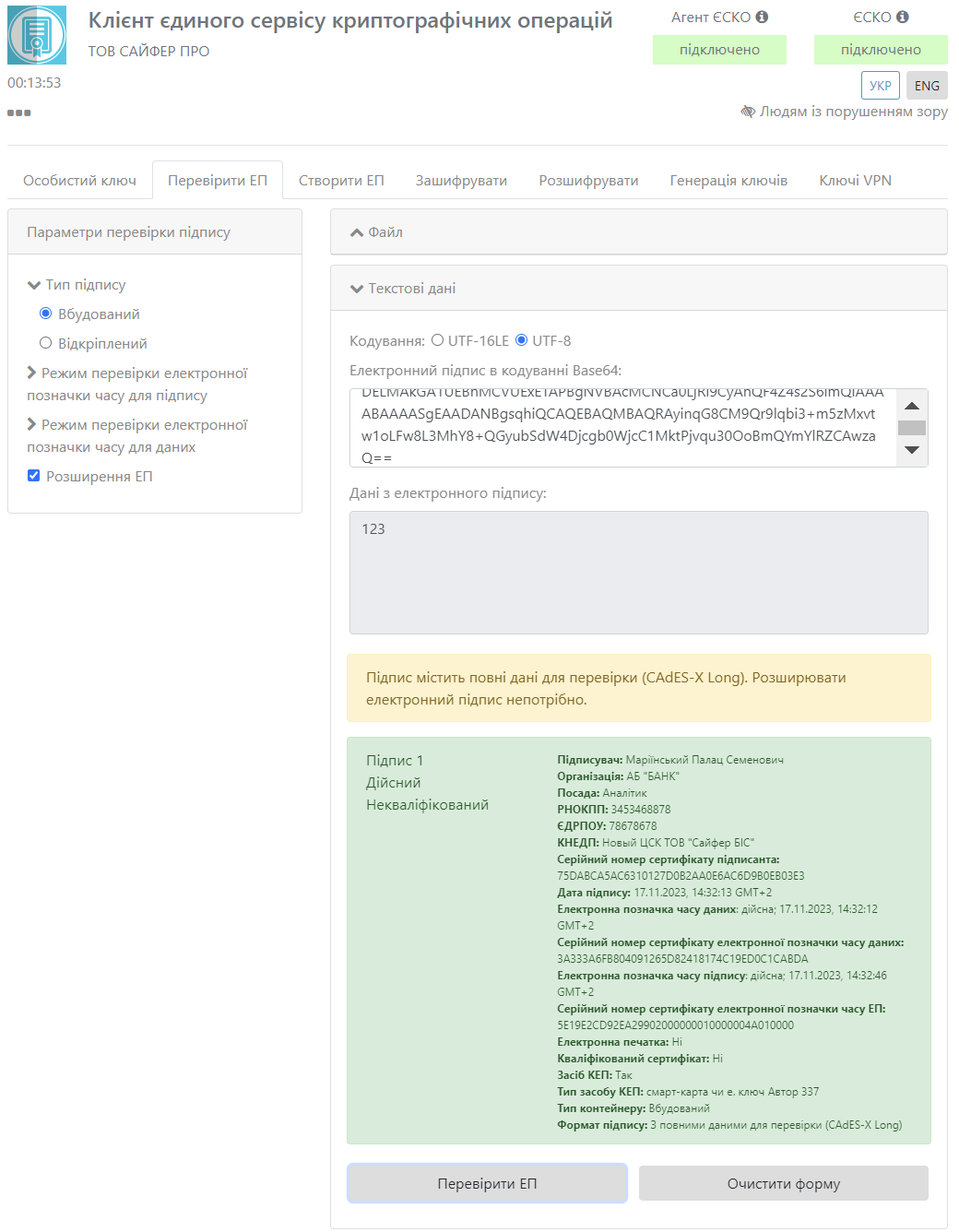

За умови, якщо було завантажено текстові дані вже з повними даними для перевірки, то з'явиться повідомлення про це, Рис. 92.

Рис. 92. Результати розширення підпису з повними даними для перевірки

Процес зашифрування здійснюється із застосуванням захищеного носія (в активному та пасивному режимі) чи файлового ключового контейнеру.

За умови, якщо генерація ключа здійснювалася за допомогою Агенту ЄСКО у активному режимі – процес зашифрування здійснюється коректно, або самостійний запис ключа за допомогою «Модуля роботи з ключовим контейнером» у пасивному режимі.

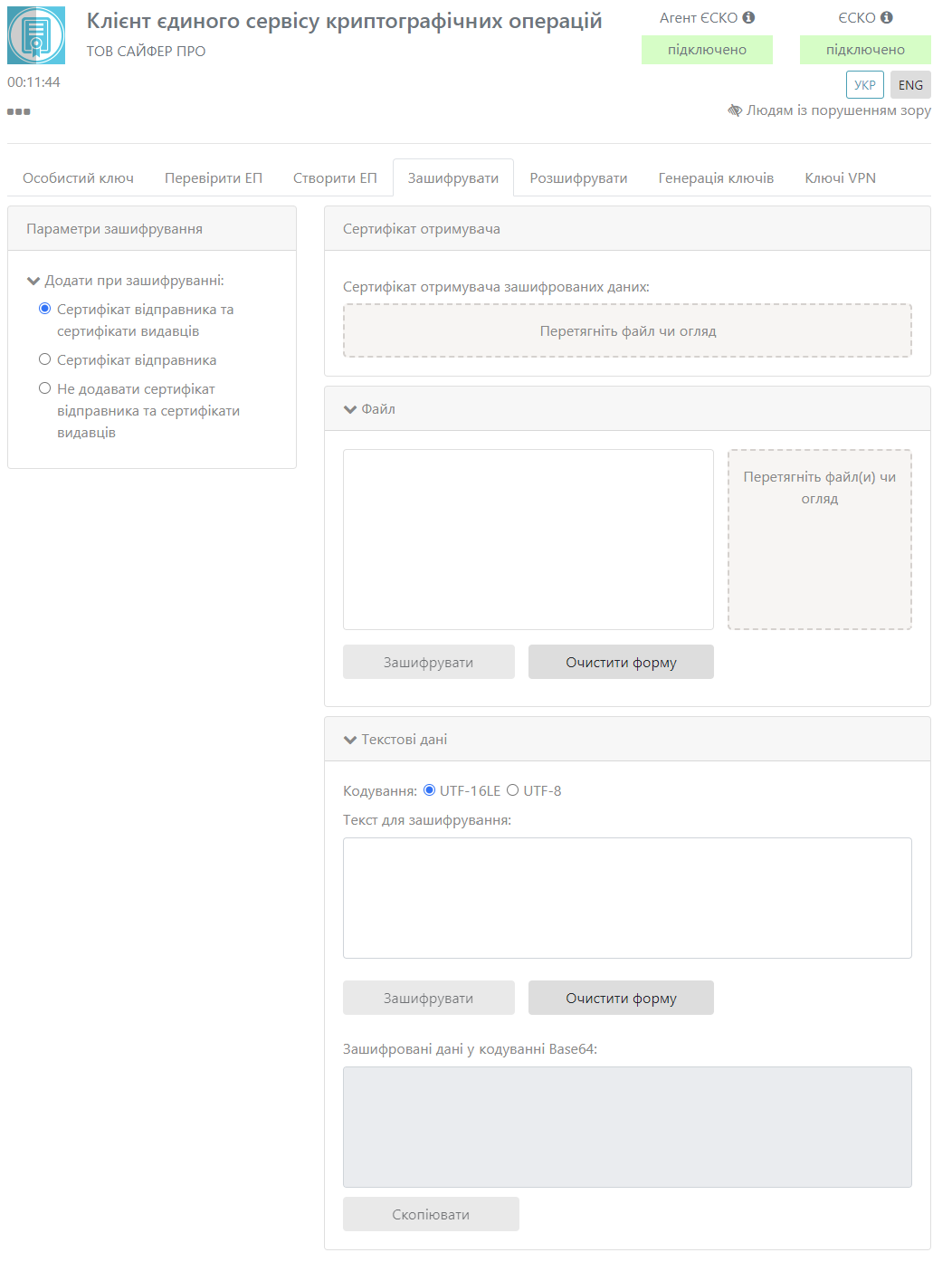

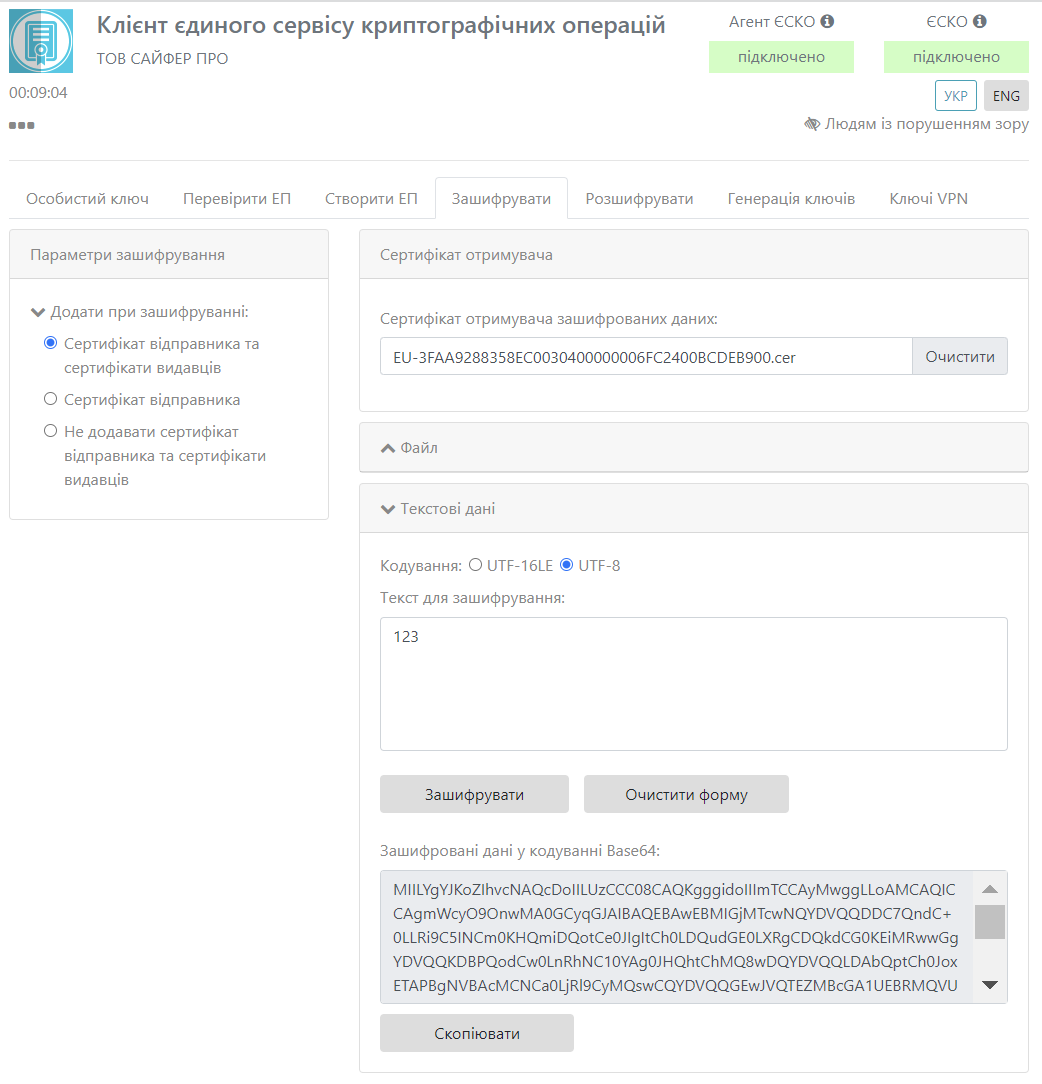

Вкладка «Зашифрувати» містить такі розділи: Параметри шифрування, Сертифікат отримувача, Текстові дані та Файл, Рис. 93.

Розділ «Параметри зашифрування», який включає:

Розділ «Сертифікат отримувача», який включає:

Рис. 93. Вкладка «Зашифрувати»

Відеоінструкція знаходиться за посиланням.

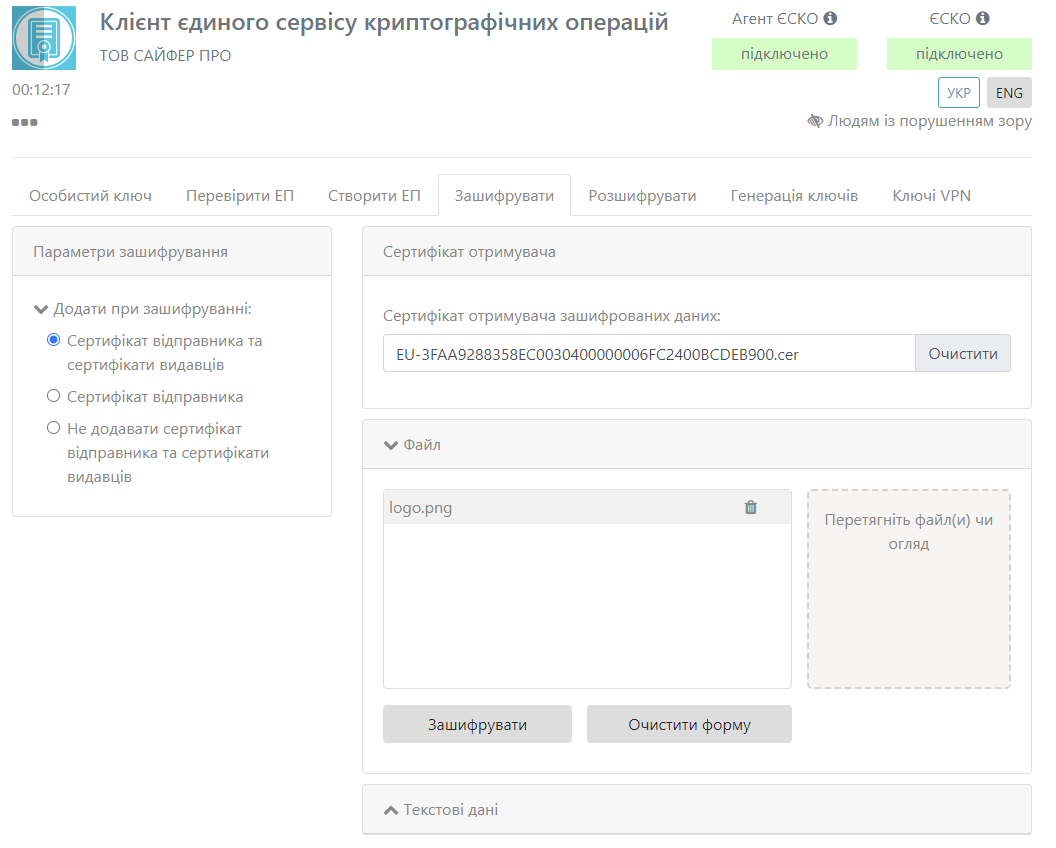

Для того, щоб зашифрувати файл, у розділі «Параметри зашифрування», обрати один з пунктів (сертифікат відправника та сертифікати видавців чи сертифікат відправника чи не додавати сертифікат відправника та сертифікати видавців), у розділі «Сертифікат отримувача» додати сертифікат отримувача зашифрованих даних, у розділі «Файл» обрати файл для шифрування, натиснути кнопку «Зашифрувати», Рис. 94.

Рис. 94. Процес зашифрування

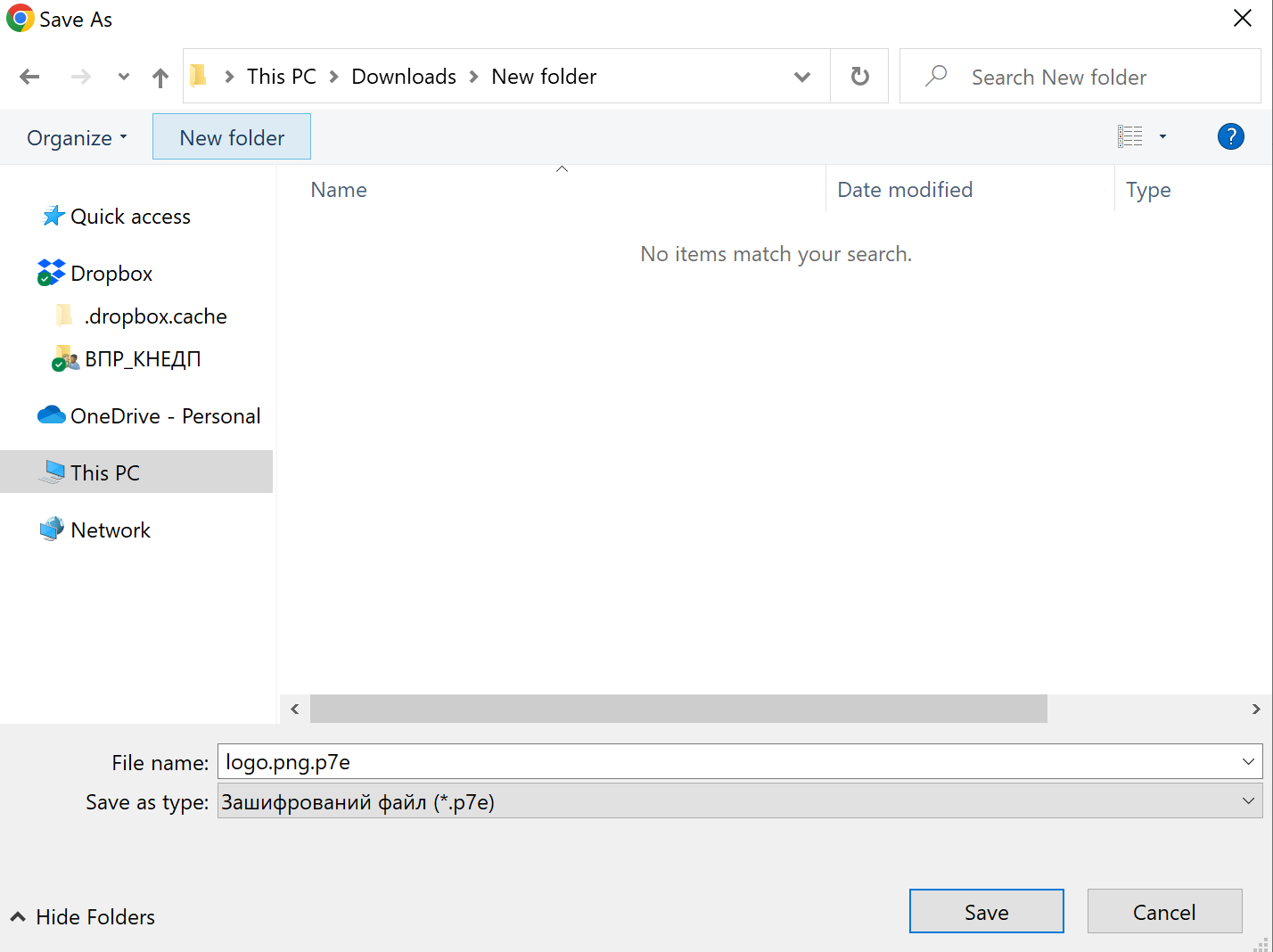

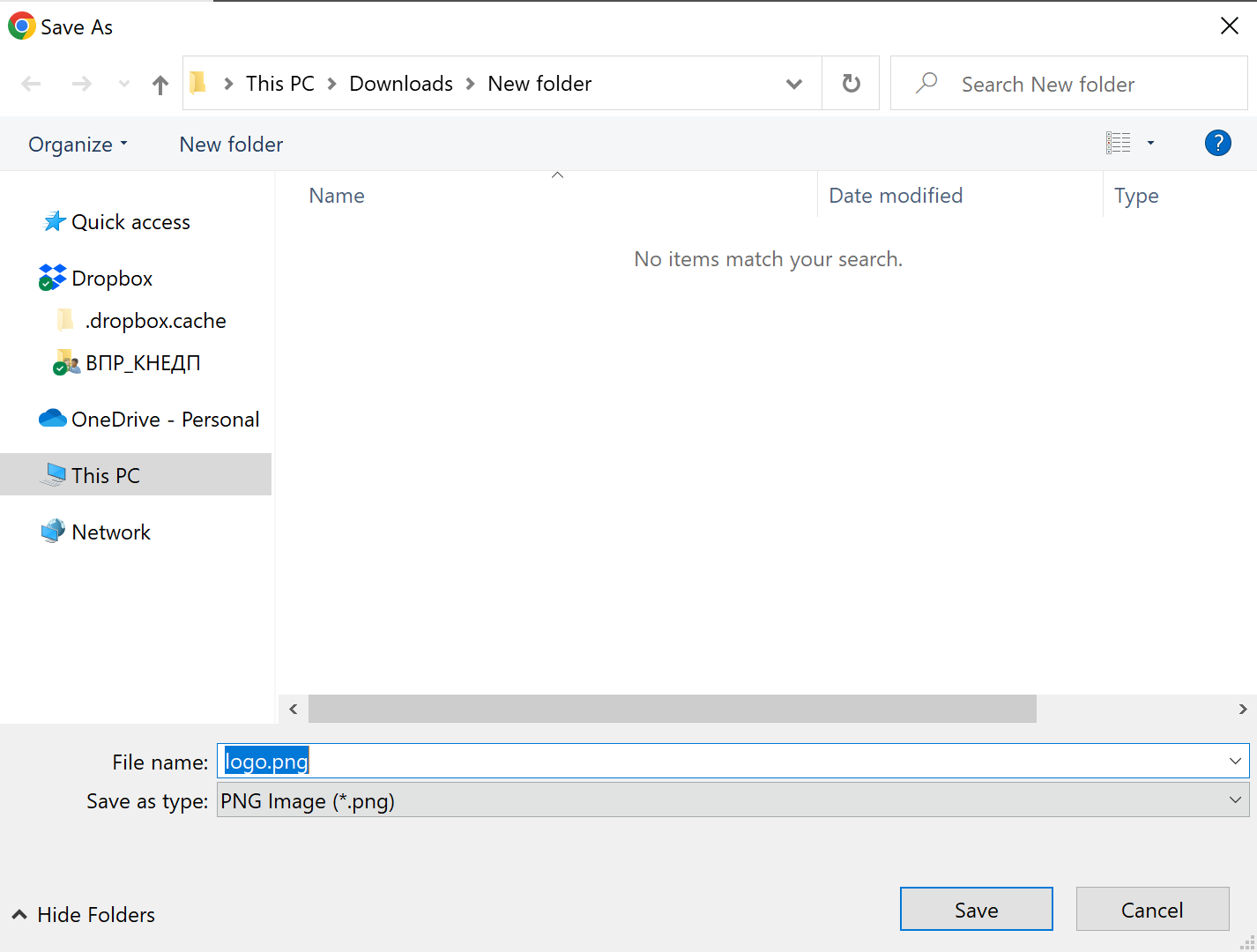

Після, зберігаємо зашифровані дані у файл та очищаємо форму.

Після, за допомогою відповідної кнопки «стрілка вниз» можна зберегти зашифрований файл та очищаємо форму, Рис. 95.

Рис. 95. Збереження зашифрованого файлу

Відеоінструкція знаходиться за посиланням.

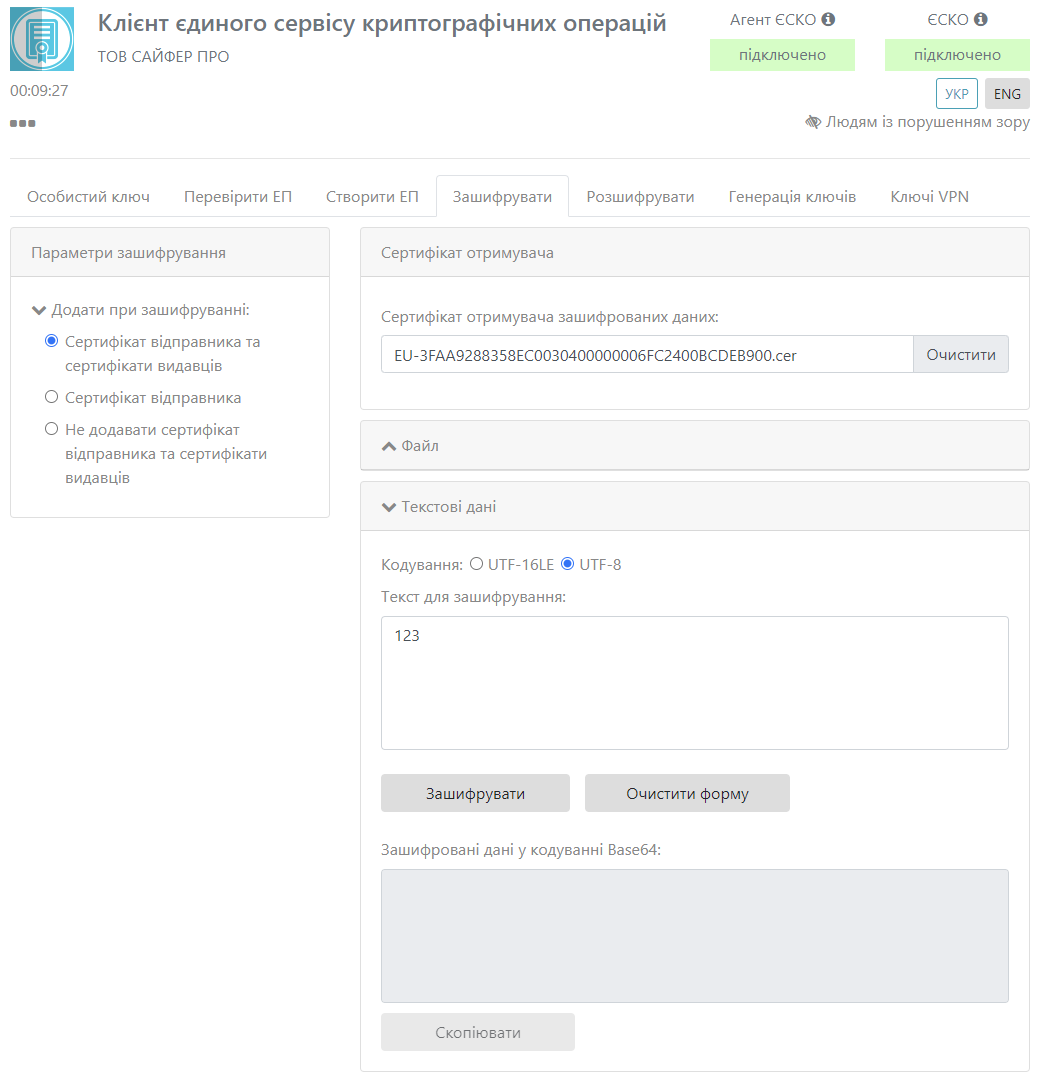

Для того, щоб зашифрувати текстові дані, у розділі «Параметри шифрування», обрати один з пунктів (сертифікат відправника та сертифікати видавців чи сертифікат відправника чи не додавати сертифікат відправника та сертифікати видавців), у розділі «Сертифікат отримувача» додати сертифікат отримувача зашифрованих даних, у розділі «Текстові дані» вказати текст для шифрування, натиснути кнопку «Зашифрувати», Рис. 96.

Рис. 96. Процес зашифрування

Після натискання на кнопку «Зашифрувати» з'являється у полі «Зашифровані дані у кодуванні Base64», Рис. 97.

Рис. 97. Повідомлення про успішне зашифрування даних

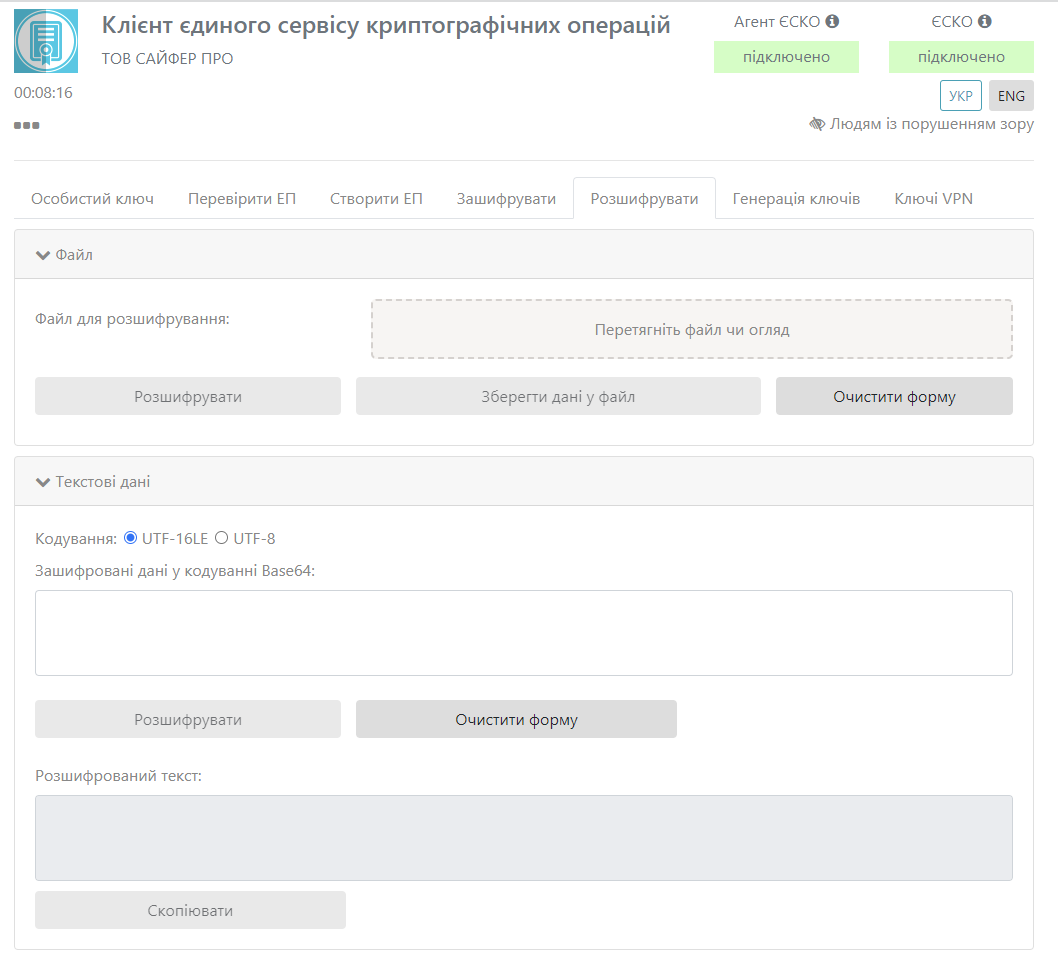

Процес розшифрування здійснюється із застосуванням захищеного носія (в активному та пасивному режимі) чи файлового ключового контейнеру.

За умови, якщо генерація ключа здійснювалася за допомогою Агенту ЄСКО у активному режимі – процес розшифрування здійснюється коректно, або самостійний запис ключа за допомогою «Модуля роботи з ключовим контейнером» у пасивному режимі.

Дана вкладка містить розділ Файл.

Розділ «Файл», який включає, Рис. 98:

Розділ «Текстові дані», який включає, Рис. 98:

Рис. 98. Вкладка «Розшифрувати», розділ «Файл» та «Текстові дані»

Відеоінструкція знаходиться за посиланням.

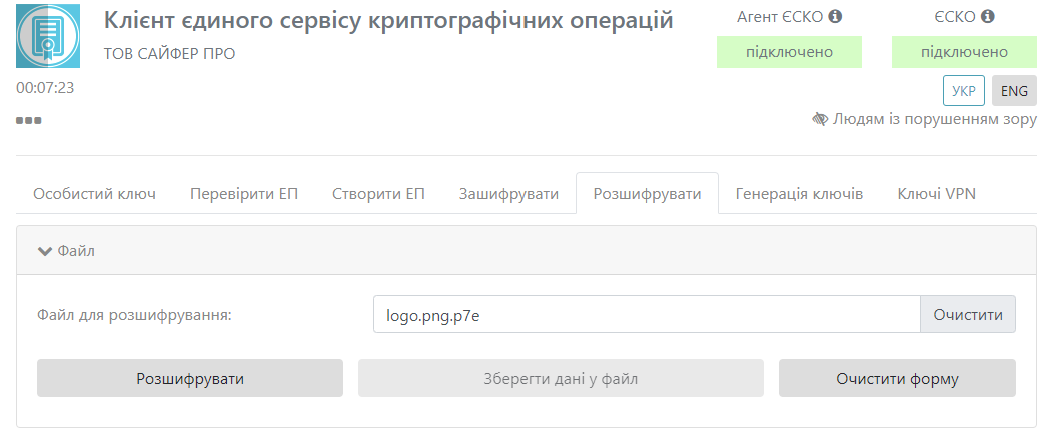

Для того, щоб розшифрувати файл, у розділі «Файл», необхідно вказати файл для розшифрування та натиснути кнопку «Розшифрувати», Рис. 99.

Після натискання на кнопку «Розшифрувати», стає кнопка "Зберегти дані у файл" активною, тобто зберегти розшифровані дані у файл та очистити форму, Рис. 100.

Рис. 99. Процес розшифрування

Рис. 100. Збереження розшифрованих даних

Відеоінструкція знаходиться за посиланням.

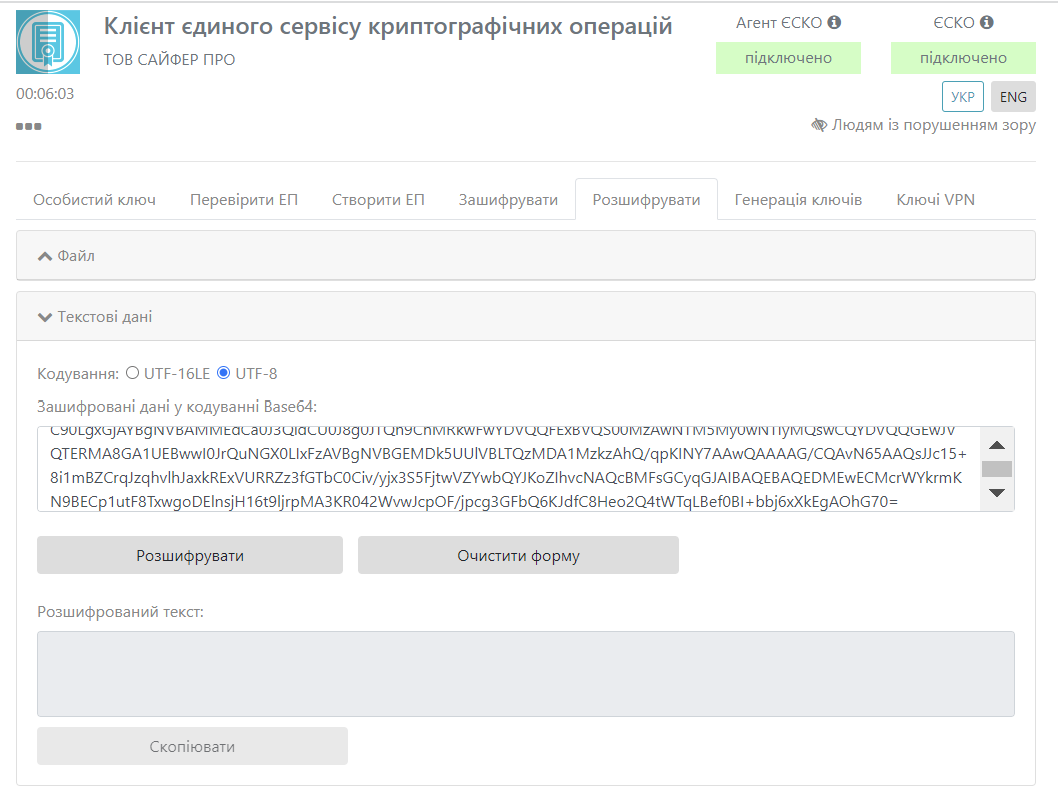

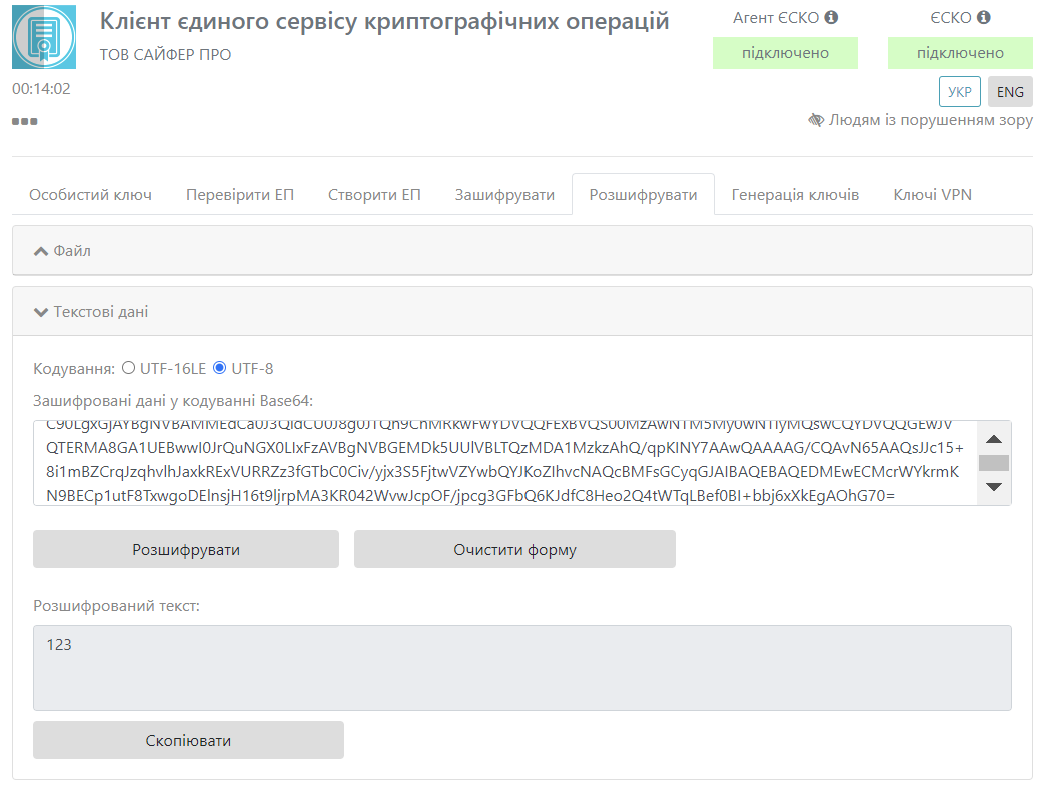

Для того, щоб розшифрувати текст, у розділі «Текстові дані», необхідно вказати текст для розшифрування та натиснути кнопку «Розшифрувати», Рис. 101.

Рис. 101. Процес розшифрування

Після натискання на кнопку «Розшифрувати» з'являється розшифровані текстові дані у полі «Розшифрований текст», Рис. 102 та очистити форму.

Рис. 102. Розшифровані текстові дані

Дана функція є доступною без ключа.

Відеоінструкція знаходиться за посиланням.

Генерація ключів відбувається як у файл на диску так і на захищений носій.

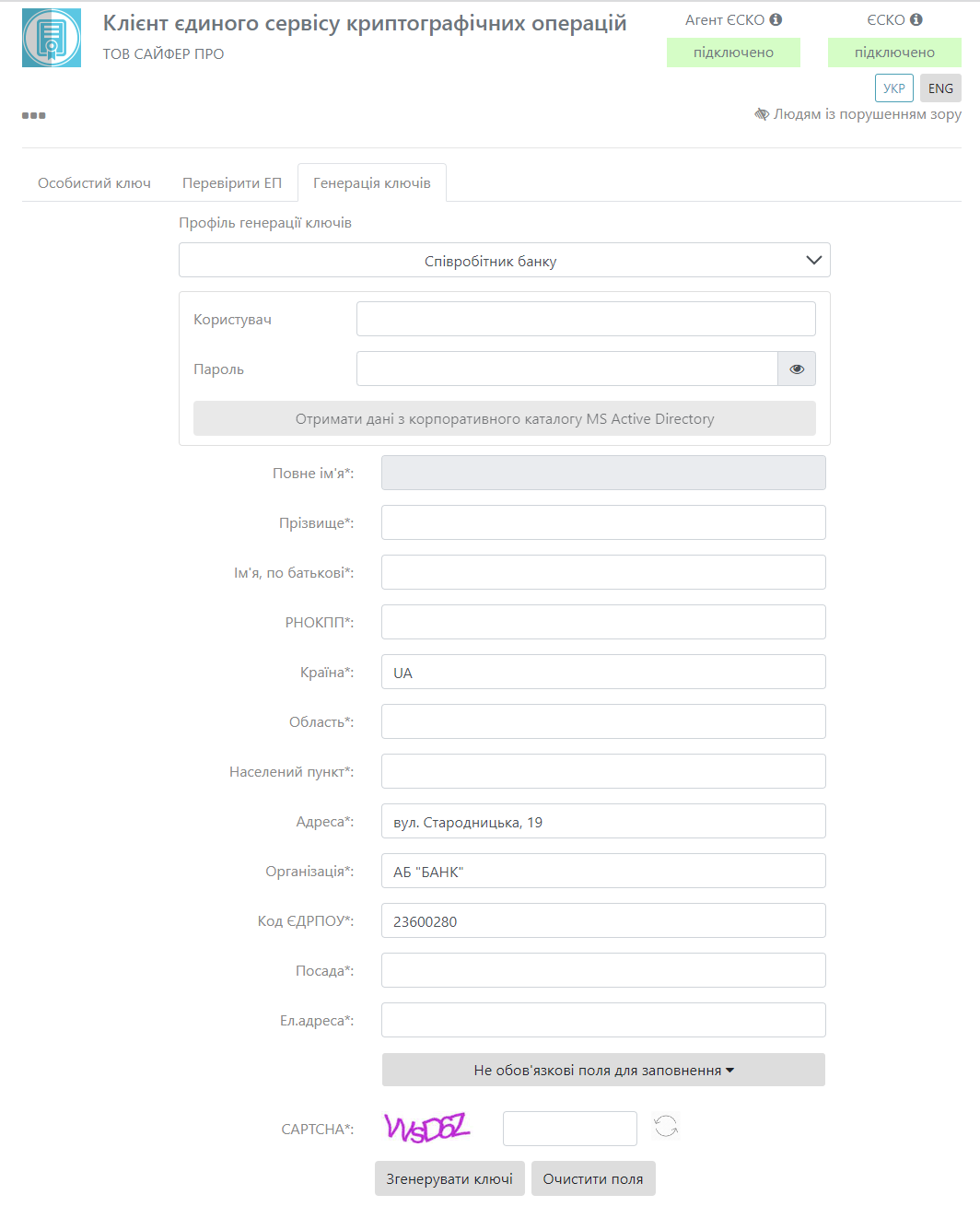

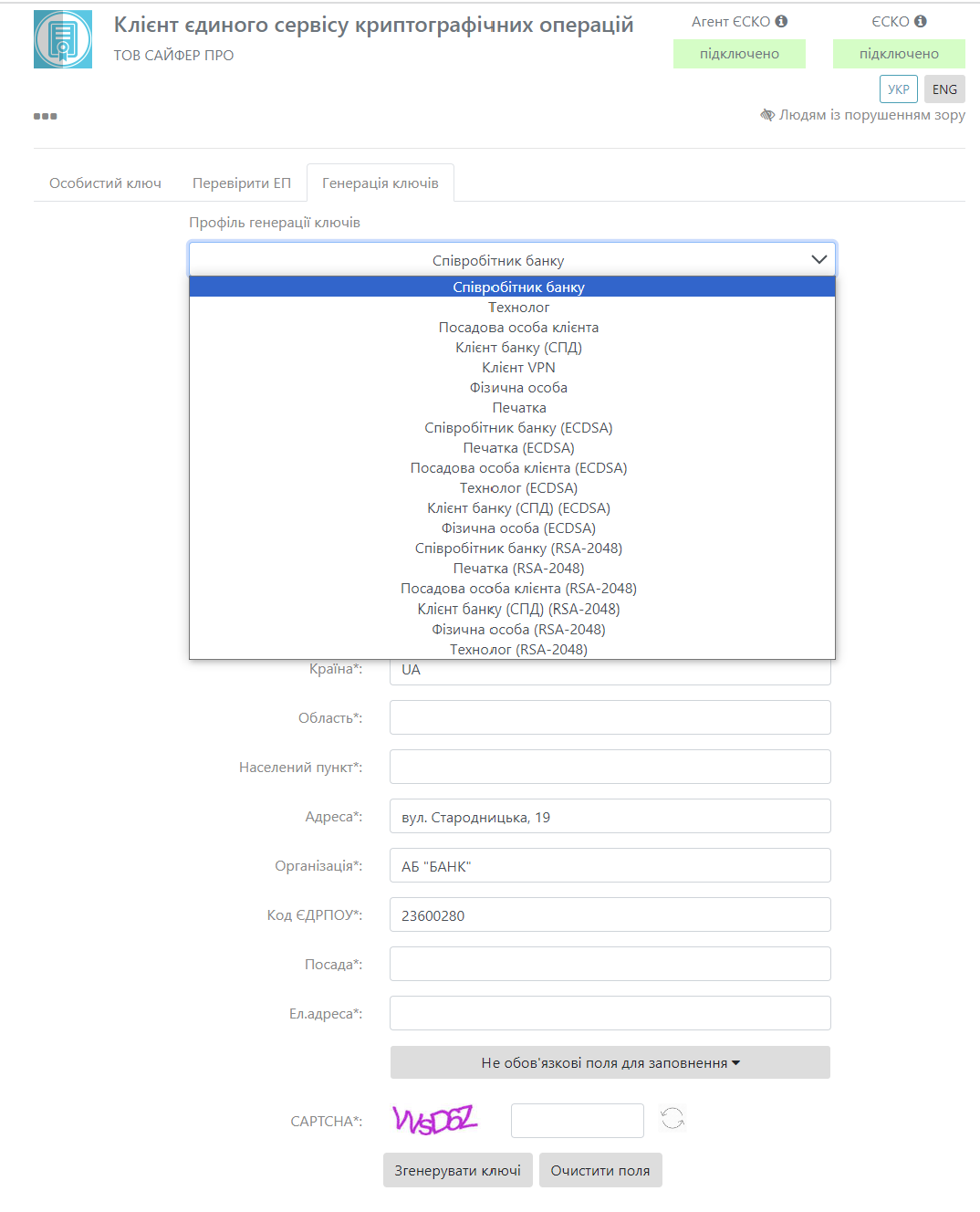

На Рис. 103 показано вкладку «Генерація ключів», а саме вибір профілю. Дана вкладка містить розділ Профіль генерації ключів, які включає у себе:

Дані профілі відрізняються один від одного полями та обов'язковими полями.

Рис. 103. Вкладка «Генерація ключів»

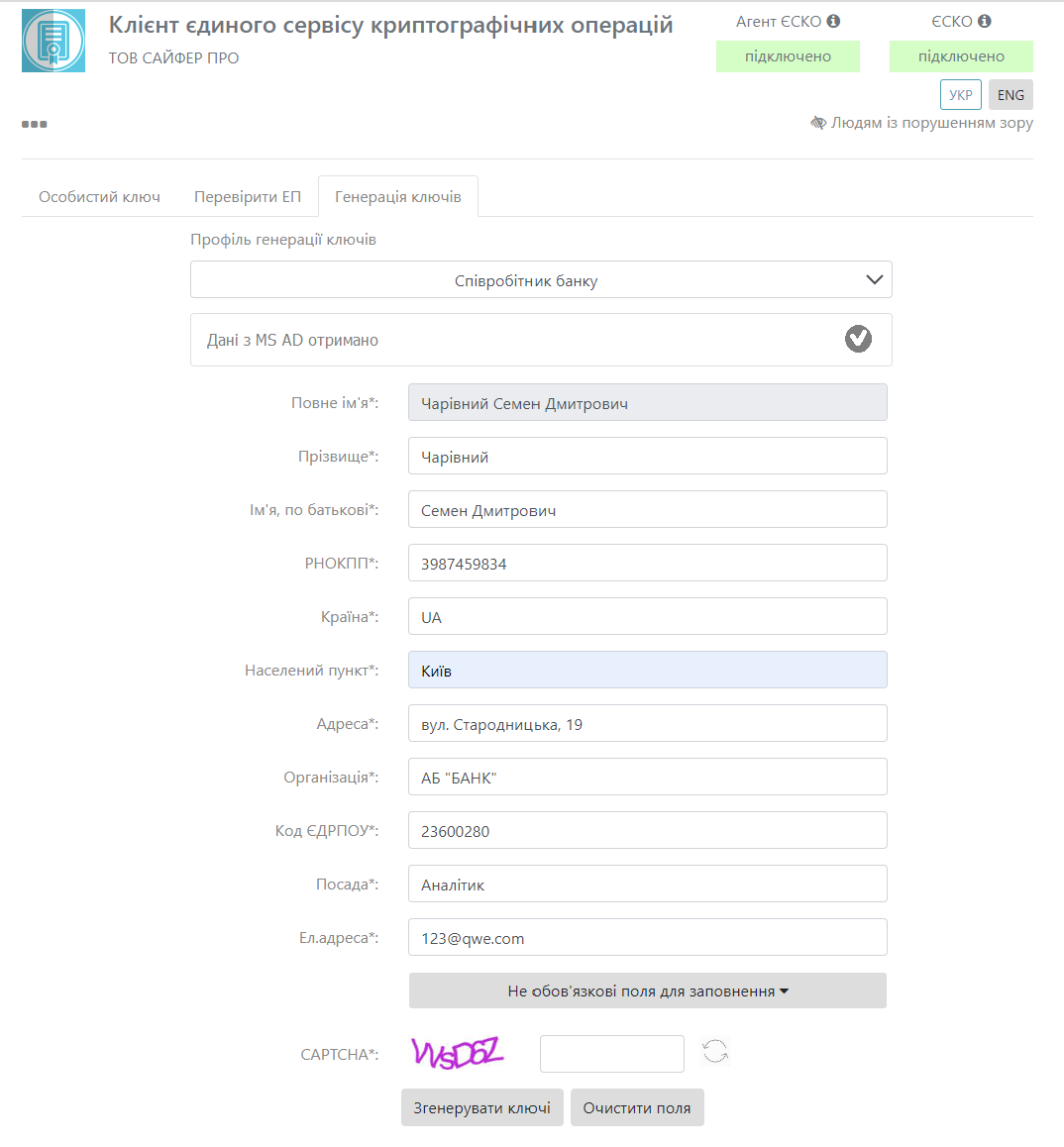

Після вибору з переліку необхідного профілю, Рис. 104 (у даному випадку буде розглядатися варіант генерації ключа для співробітника банку).

Рис. 104. Вибір профілю генерації ключів

Відкривається форма для заповнення персональних даних власника ключа. Слід звернути увагу, що є обов'язкові поля, якщо їх не вказати буде помилка, і ключ не буде створено. Форма профілю генерації ключів для Співробітника банку для заповнення персональних даних показана на Рис. 105.

Для профілю «Співробітник банку» необхідно вказати логін та пароль до MS Active Directory та натиснути кнопку «Отримати дані з корпоративного каталогу MS Active Directory». За умови, якщо дані не вірні чи не отримані з системи – слід звернутися до адміністратора системи (про це буде повідомлено у вікні).

Після уважного заповнення всіх полів, необхідно звернути увагу на CAPTCHA, яку теж необхідно вказати, якщо вона є не розбірливою, праворуч від поля для її введення, є кнопка для її зміни.

Наступним кроком є натискання на кнопку «Згенерувати ключі».

Рис. 105. Форма для персональних даних

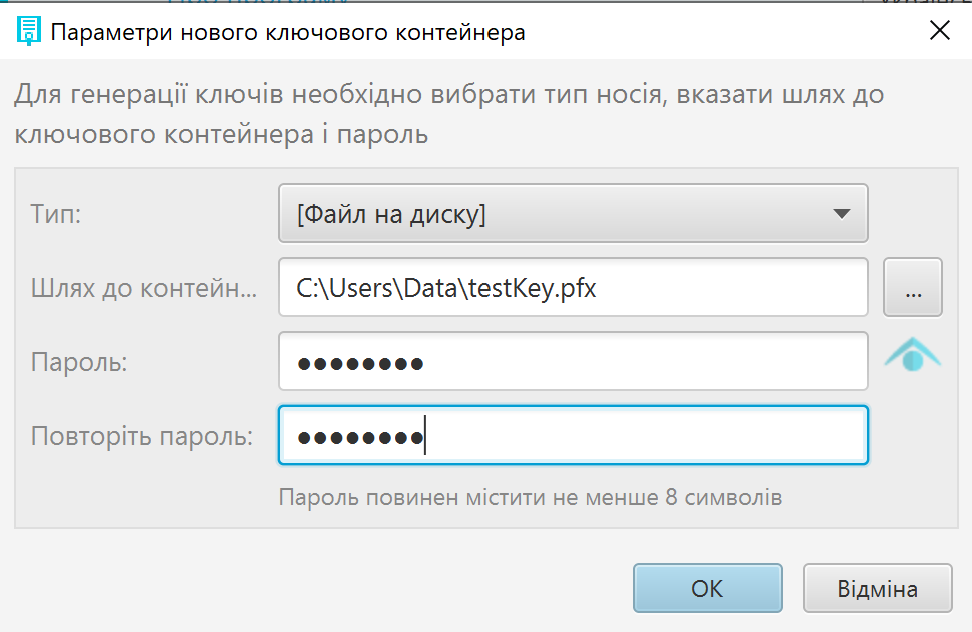

З'являється нове вікно з параметрами нового ключового контейнеру, у залежності від того куди буде збережено ключ, то слід звернути увагу на різницю у параметрах, якщо:

Необхідно для поля Тип вказати Файл на диску, для поля Шлях до контейнеру вказати місцерозташування для збереження файлу, для цього слід натиснути «…» та вказати шлях, двічі вказати пароль та натиснути «ОК», Рис. 106.

Рис. 106. Збереження ключа у файл на диску

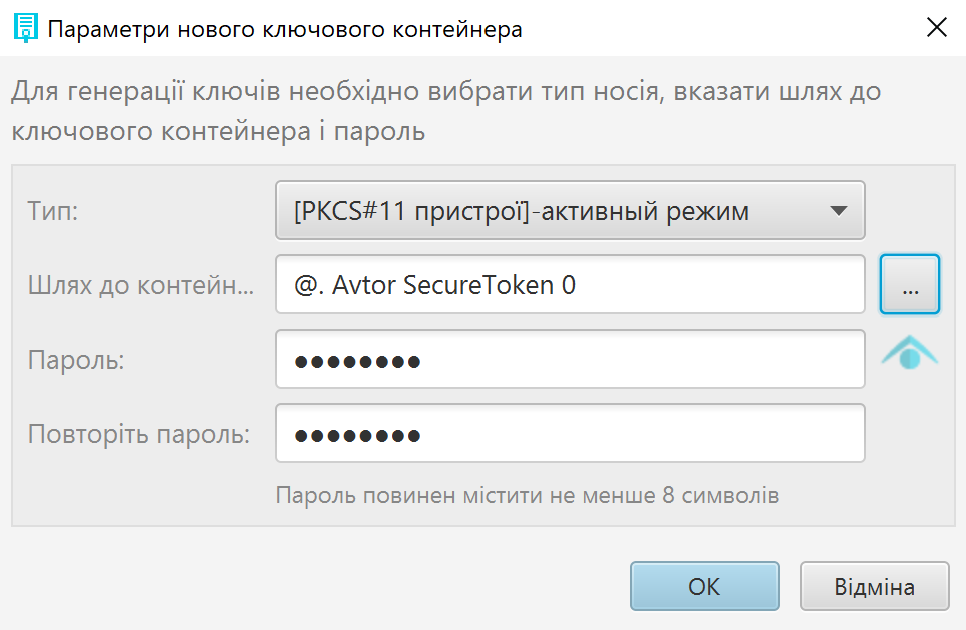

Необхідно для поля Тип вказати активний чи пасивний режим, для поля Шлях до контейнеру вказати під'єднаний носій для збереження файлу, для цього слід натиснути «…», двічі вказати пароль та натиснути «ОК», Рис. 107.

Рис. 107. Збереження ключа на захищений носій

Після коректного введення всіх даних у вікно «Параметри нового ключового контейнеру» з'являється віно з повідомлення про успішну генерацію ключів, Рис. 108.

Рис. 108. Повідомлення про успішну генерацію ключів

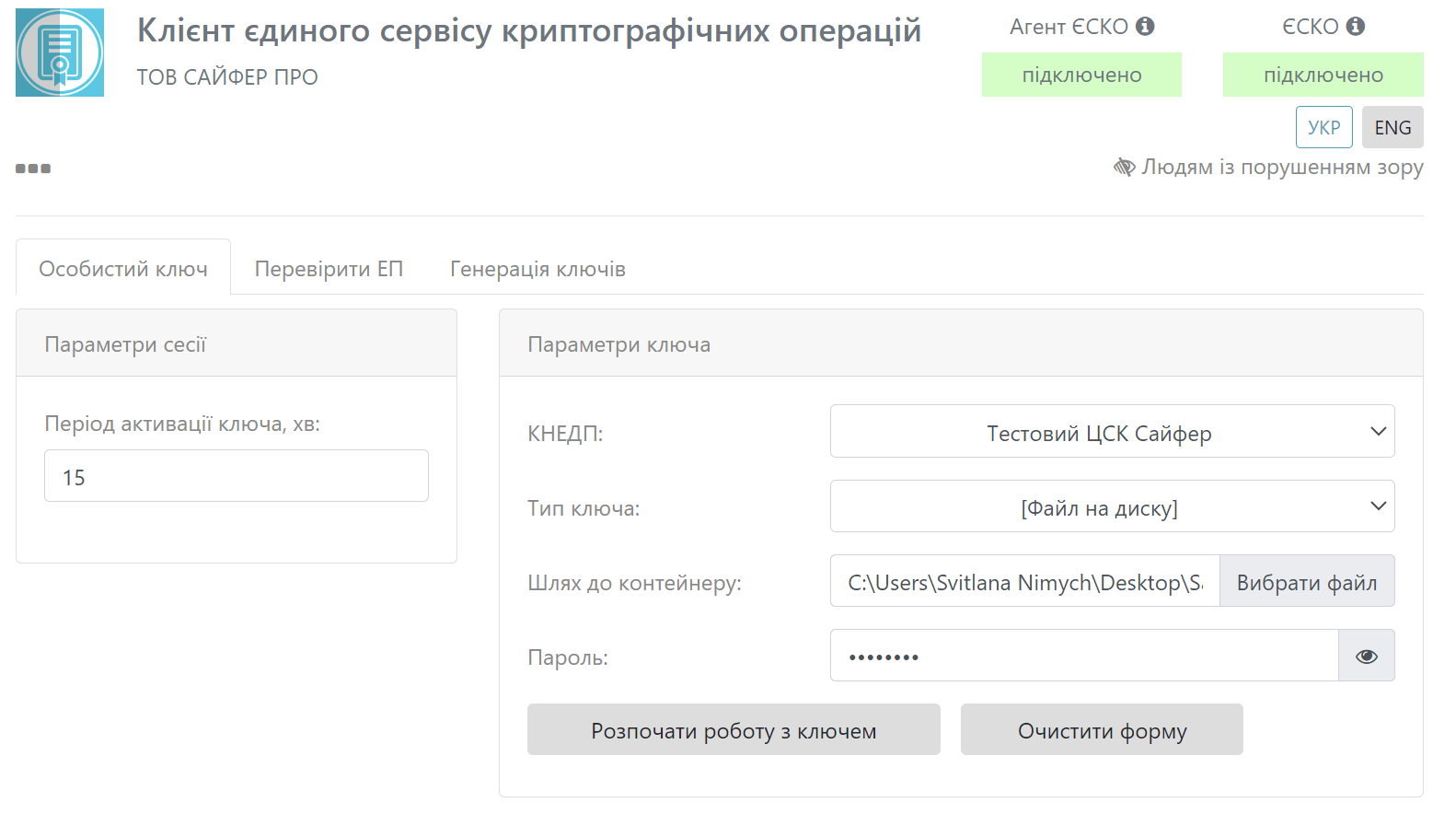

Для зміни ключів обов'язкове завантаження Агенту ЄСКО. Далі слід вказати КНЕДП, тип ключа, шлях до контейнера та пароль, Рис. 109.

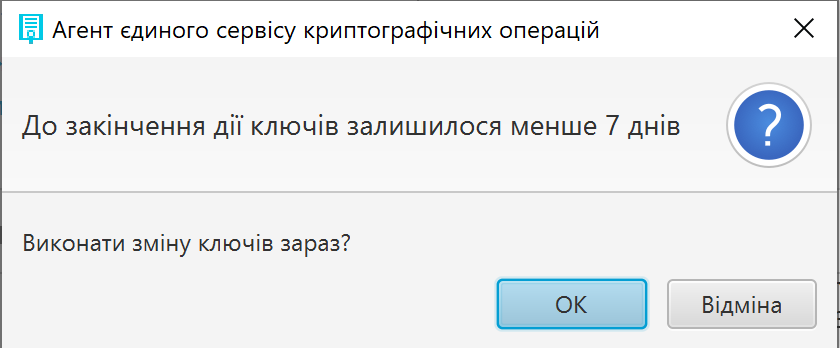

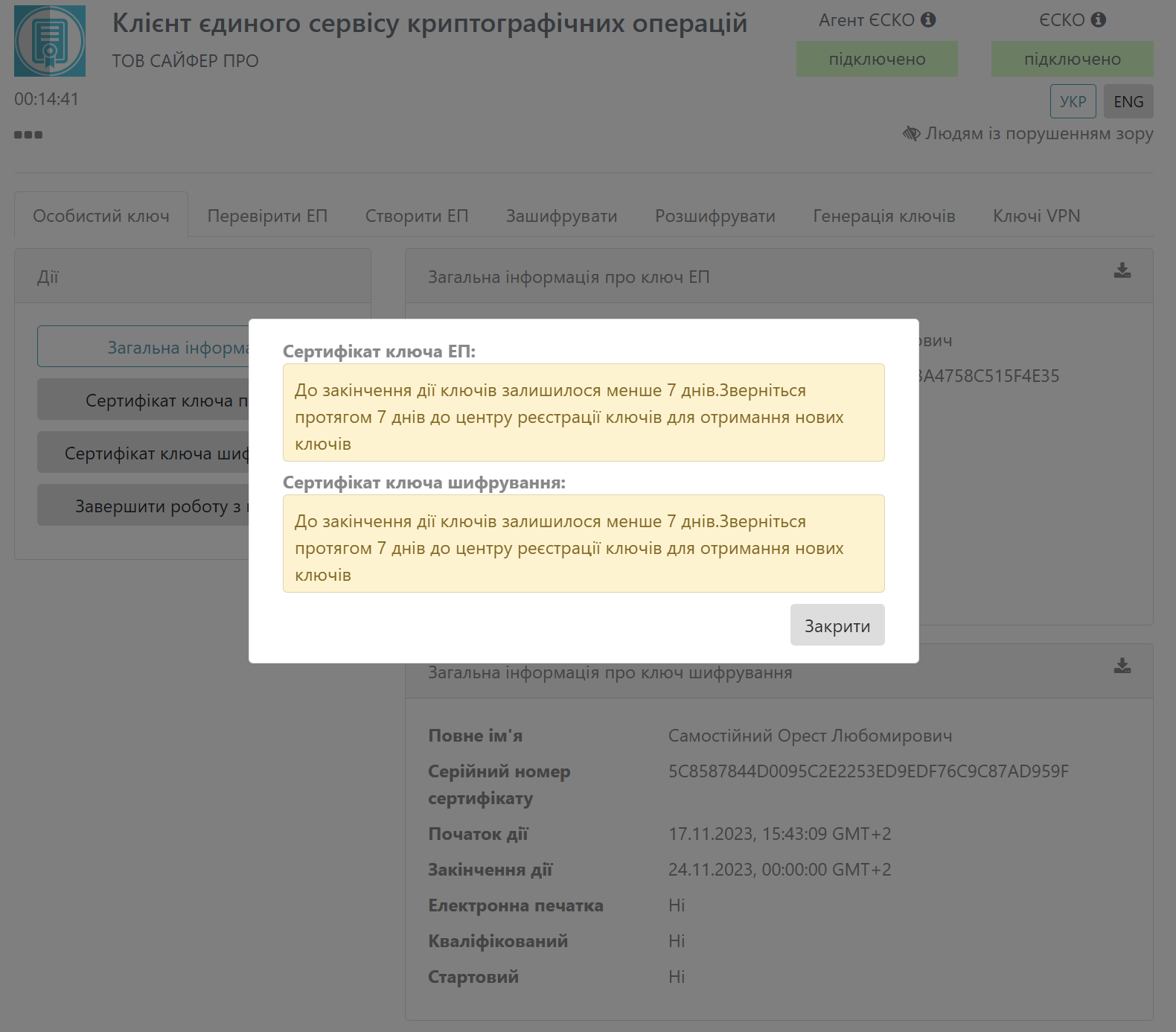

Після завантаження ключа з'являється повідомлення про виконання зміни ключа, у повідомленні вказано кількість днів до завершення дії ключів, пропонується одразу виконати зміну, Рис. 110.

Рис. 109. Завантаження ключа

Слід зауважити, якщо до звершення строку дії ключів залишається один день, то здійснюється примусова зміна ключів, тобто повідомлення, яке зображене на Рис. 110 не виникає, однак пропонується одразу зміна паролю до ключового контейнеру.

Рис. 110. Повідомлення про закінчення строку дії ключів

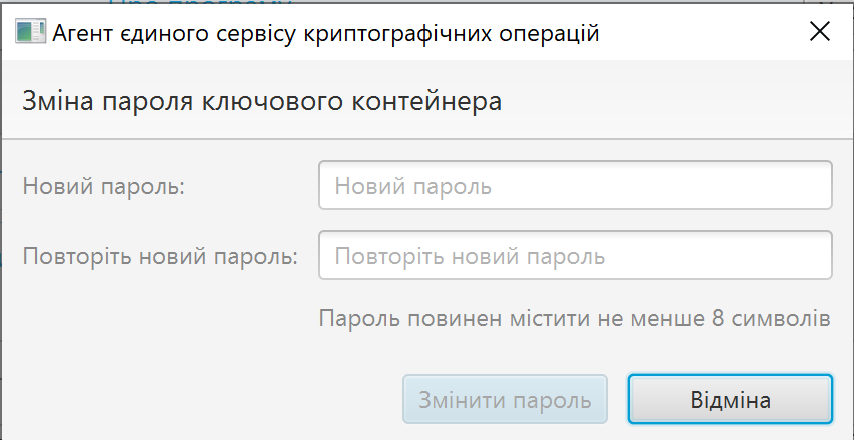

Пропонується вказати пароль до ключа двічі до ключового контейнеру, Рис. 111.

Рис. 111. Введення паролю до ключового контейнеру

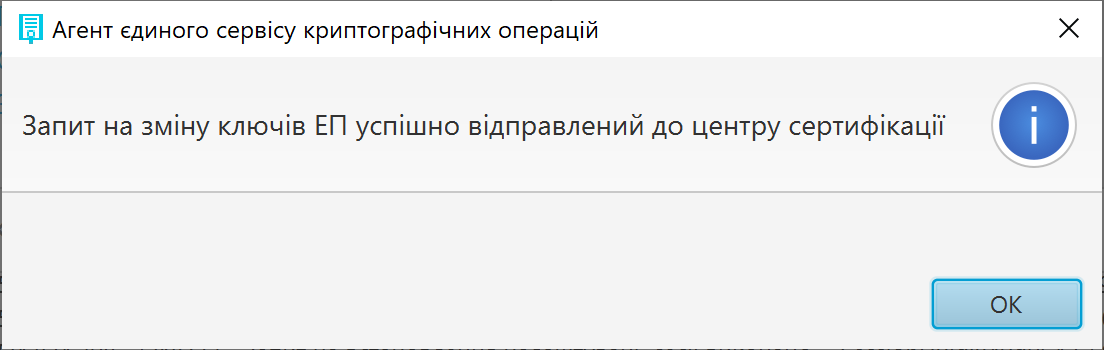

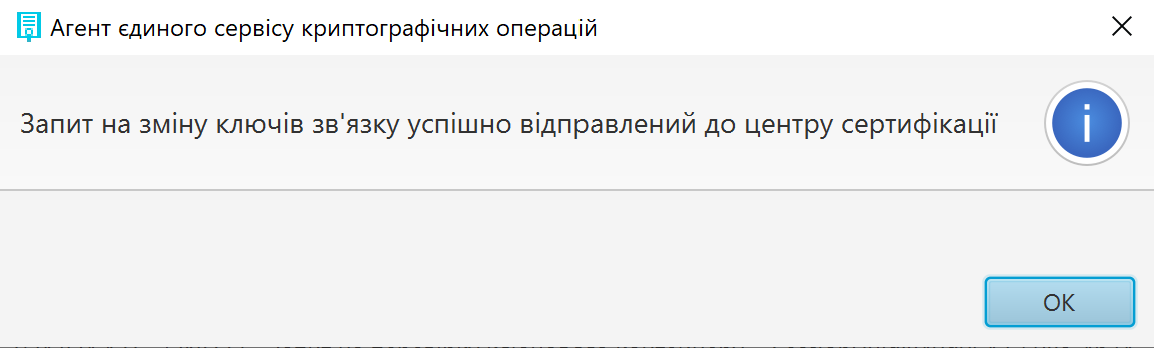

Після вказівки паролю до ключового контейнеру з'являється повідомлення про відправлення запиту на зміну ключа ЕП та шифрування до НЕДП/КНЕДП, Рис. 112 та Рис. 113.

Рис. 112. Запит на зміну ключів ЕП успішно відправлений до Центру сертифікації

Рис. 113. Запит на зміну ключів зв'язку успішно відправлений до Центру сертифікації

Далі створюється контекст, Рис. 114, з ключем строк дії, якого ще не закінчився, після того як у Центрі сертифікації буде засвідчено запити, то дати до ключа зміняться та не будуть з'влятися повідомлення про повторне відправлення запиту на зміну ключів.

Рис. 114. Створення контексту з ключем

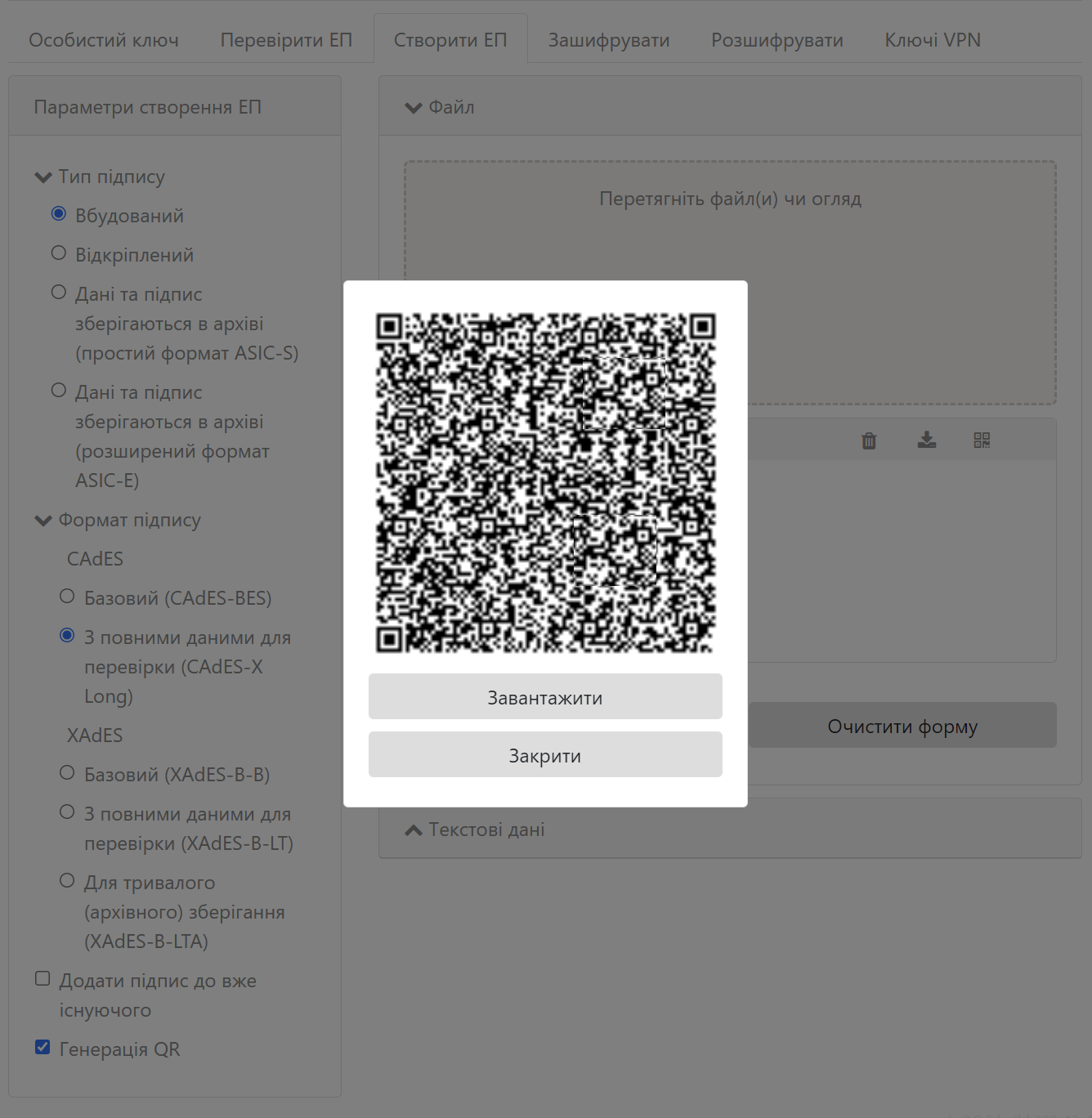

QR-код дає можливість отримати результати перевірки ЕП. Для того, щоб отримати код, слід створити ЕП чи перевірити ЕП. Це не залежить від типу підпису чи формату. Для конверту, який містить більше, ніж один підпис формується окремий QR-код.

Відеоінструкція доступна за посиланням.

Процес створення ЕП починається з того, що вказуються параметри створення ЕП, обов'язково вказати позначку «Генерація QR», далі завантажується файл для підпису та натискається кнопка «Створити ЕП», Рис. 115.

Рис. 115. Завантаження файлу для створення ЕП

Рис. 116. Процес створення підпису

Після натискання на кнопку «Створити ЕП» з'являється вікно із запитом дозволу на використання ЕП, щоб дати дозвіл необхідно натиснути кнопку «Ок». Якщо натиснути «Відміна», підпис не буде створено та операція буде завершена, Рис. 117.

Рис. 117. Дозвіл на використання ЕП

Після завершення створення підпису стають доступні позначки, окрім видалення та завантаження підпису, позначка QR-коду, Рис. 118. Натиснувши на яку відкривається вікно із самим кодом для зчитування та завантаження картинки самого коду, Рис. 119.

Рис. 118. Позначки напроти файлу

Рис. 119. QR-код

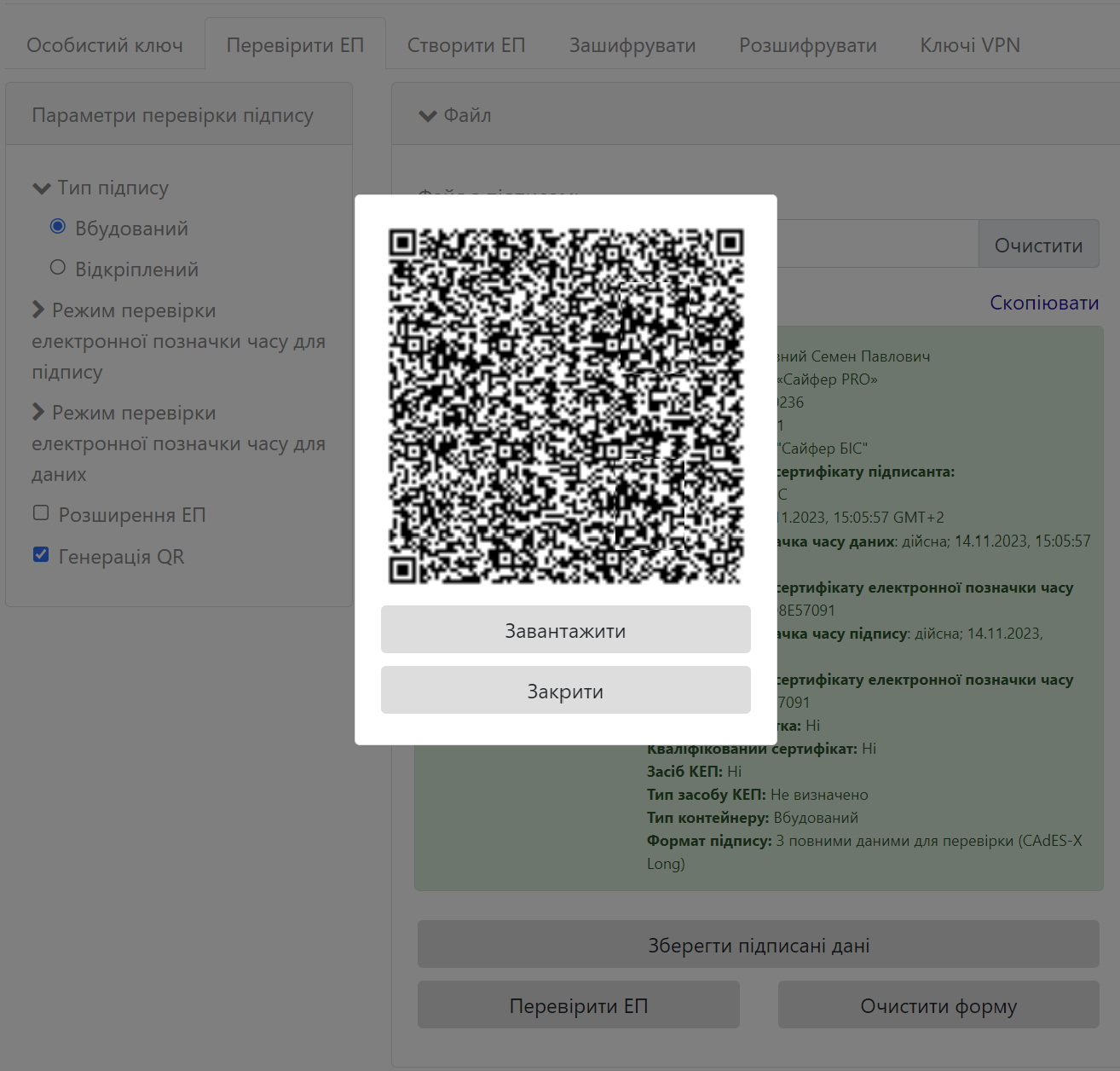

Відеоінструкція доступна за посиланням.

Варто зазначити! Кваліфікований електронний підпис вважається тоді, якщо сертифікат отриманий у Кваліфікованого надвача електронних довірчих послуг та ключ згенеровано на захищеному носії чи мережному криптомодулі чи у "хмарі". Якщо, хоча б одна умова не виконується, то підпис не є Кваліфікованим.

Для перевірки заповнюються параметри перевірки ЕП та обов'язкова вказівка позначки «Генерація QR».

При успішній перевірці ЕП з'являється картинка QR-коду (Рис. 120), при натисканні на яку відкривається вікно з кодом для зчитування та завантажування (Рис. 121).

Рис. 120. Результати перевірки ЕП

Рис. 121. QR-код

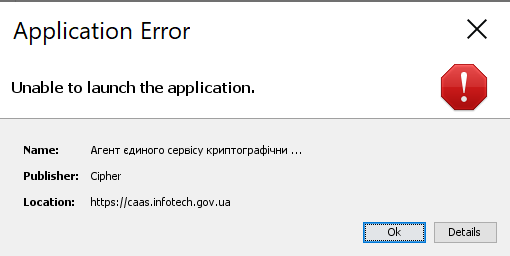

Рис. 122. Помилка при запуску Агента

Рішення проблеми:

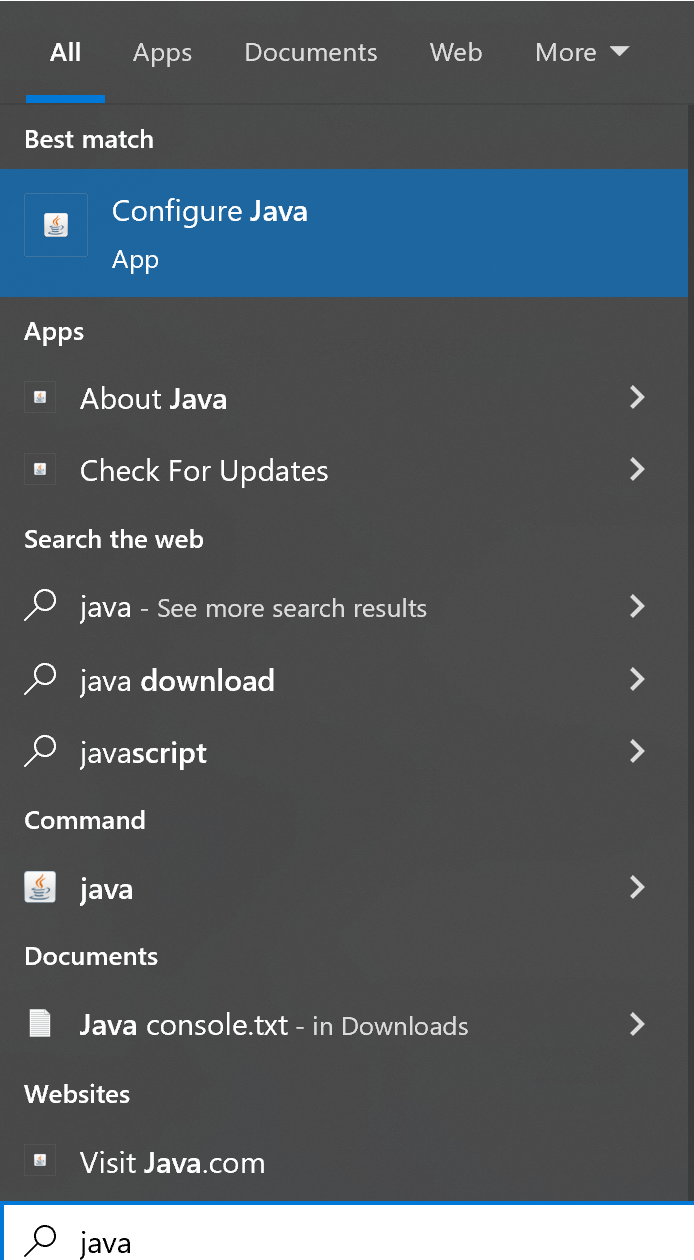

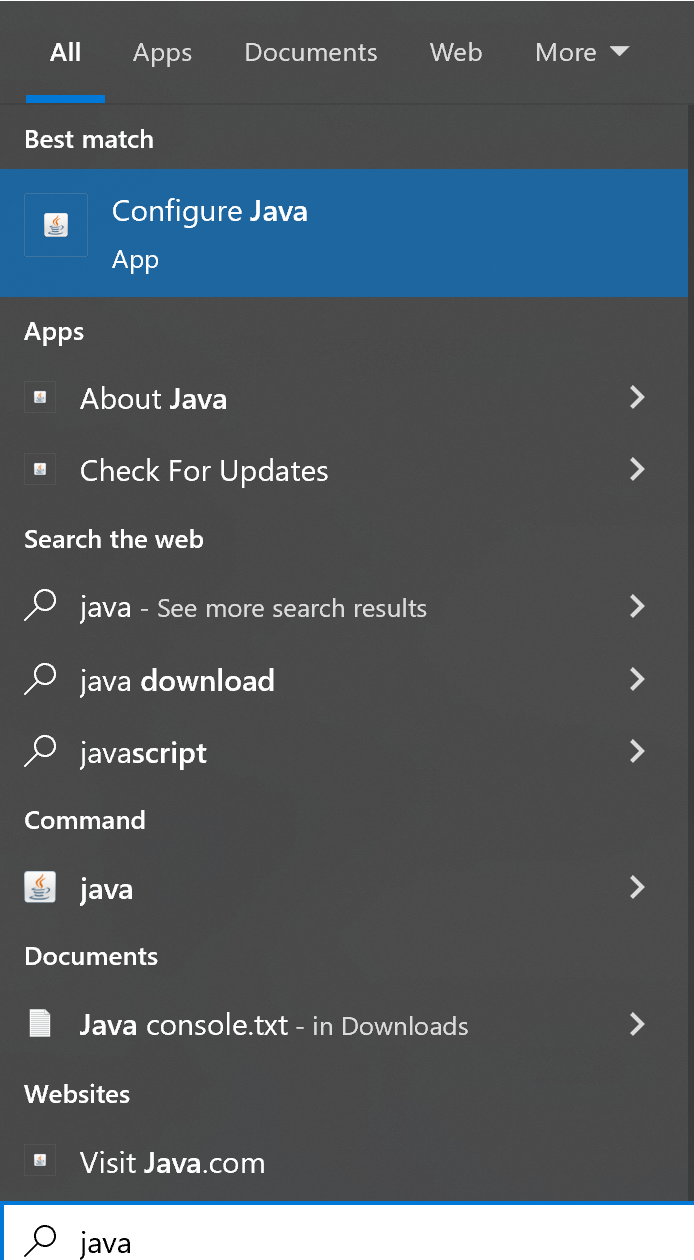

1 крок - Очистка кешу. Для очистки кешу у середовищі Java необхідно натиснути кнопку «Пуск» та перейти в конфігурування Java-середовища, Рис. 123.

Рис. 123. Конфігурування Java-середовища

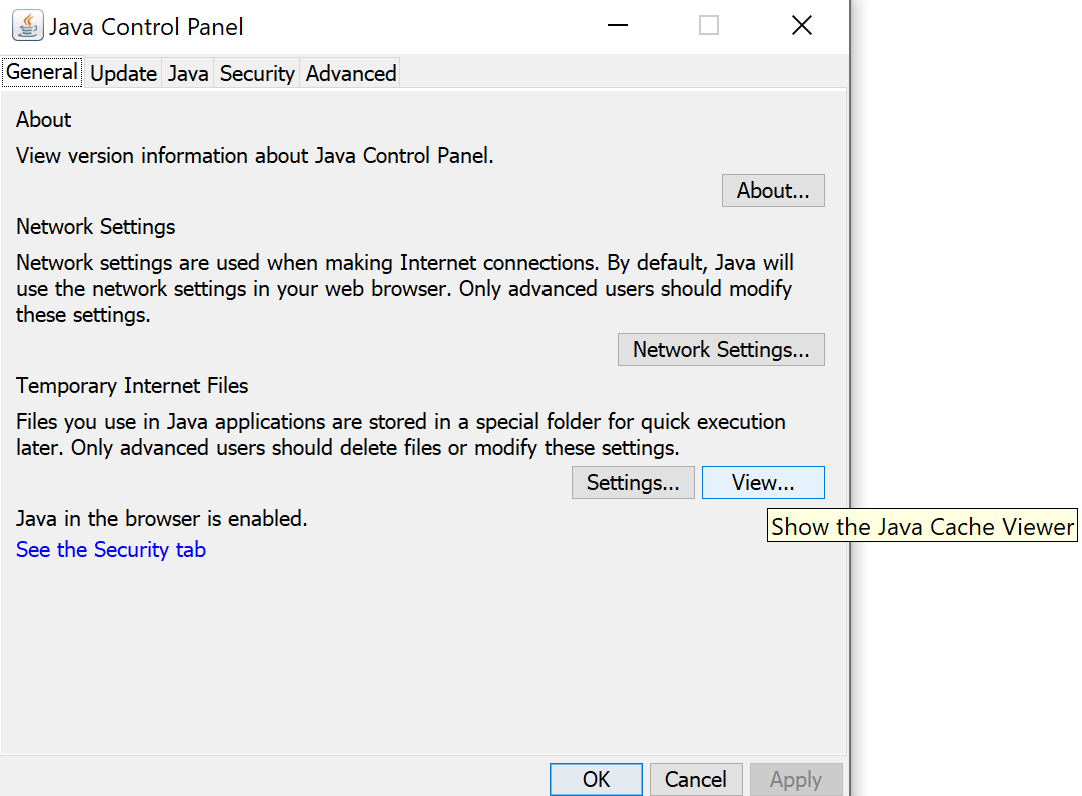

У відкритій «Панелі управління Java» у вкладці «General» потрібно натиснути кнопку «View», Рис. 124.

Рис. 124. Панель управління Java

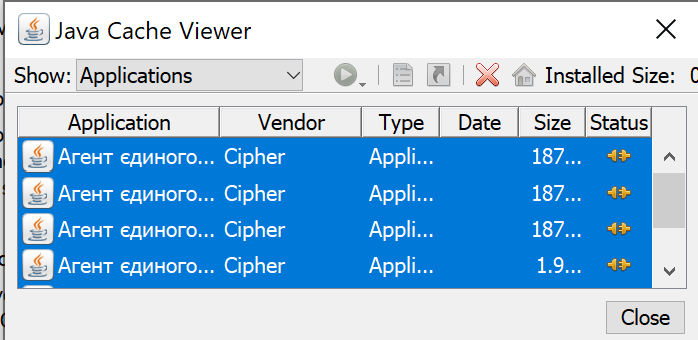

Та очистити всі рядки, виділивши їх та натиснути "Delete", Рис. 125.

Рис. 125. Видалення кешу

Підтвердити свої дії натисканням «ОК» у «Панелі управління Java».

2 крок - Відключення кешу. Для відключення збереження тимчасових файлів у середовищі Java необхідно натиснути кнопку «Пуск» та перейти в конфігурування Java-середовища, Рис. 126.

Рис. 126. Конфігурування Java-середовища

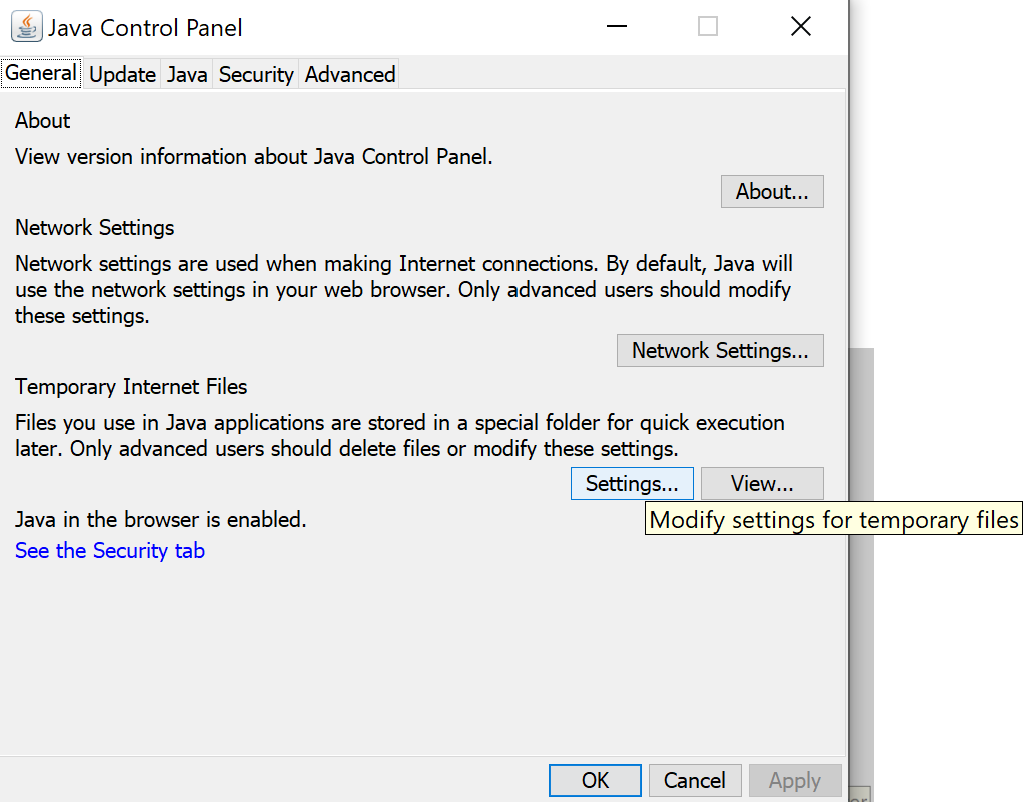

У відкритій «Панелі управління Java» у вкладці «General» потрібно натиснути кнопку «Setting», Рис. 127.

Рис. 127. Панель управління Java

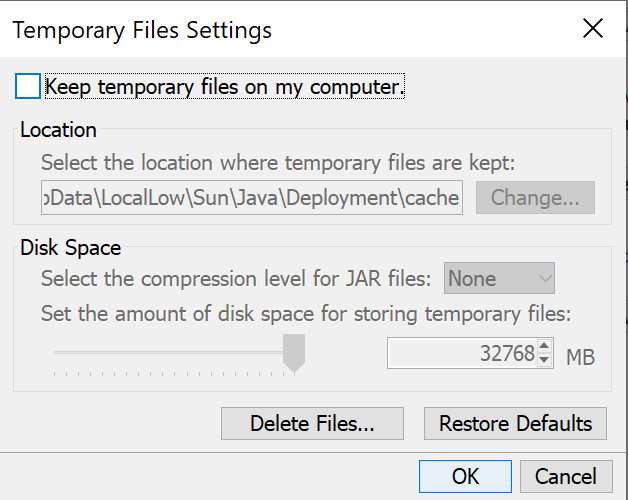

Після цього необхідно зняти відмітку з пункту «Keep temporary files on my computer», Рис. 128. Натиснути «ОК».

Рис. 128. Панель Temporary Files Setting

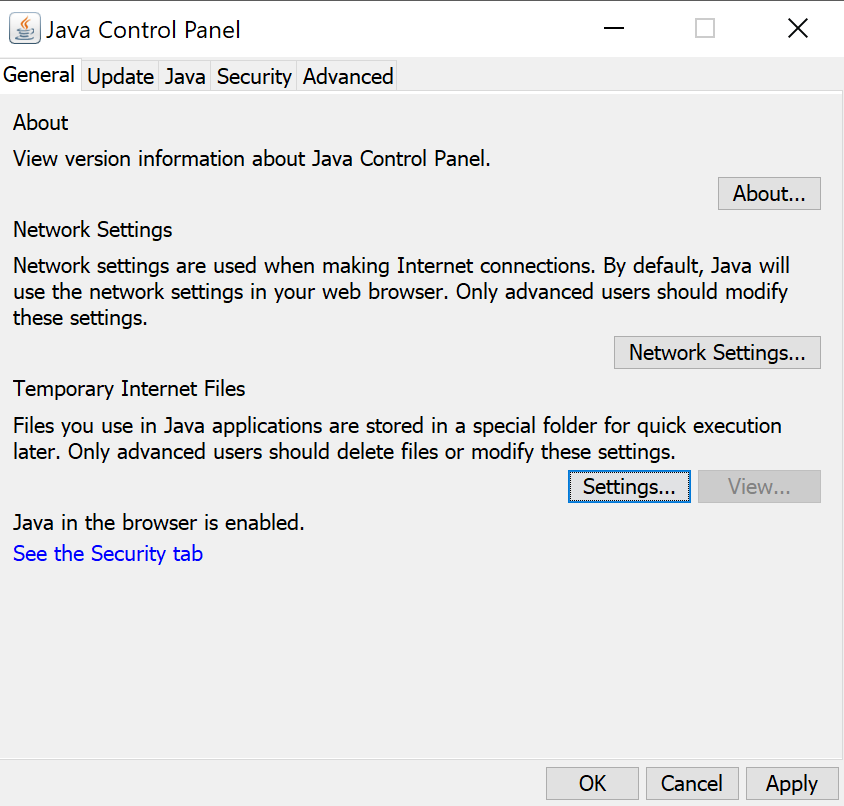

Підтвердити свої дії натисканням «ОК» у «Панелі управління Java», Рис. 129.

Рис. 129. Панель управління Java

Рішення проблеми:

Для роботи с операційними системами, починаючи з Windows 7 (Windows 8, 10, Server 2008) і вище, зазвичай не потрібні додаткові драйвери, вони вже додані в систему за замовчуванням. Про те, в деяких випадках, операційна система некоректно встановлює драйвери для носія. В цьому випадку їх необхідно інсталювати самостійно.

Для цього, необхідно вставити захищенний носій в USB-роз'єм комп'ютера.

Після того, як операційна система визначить новий пристрій, він відобразиться в «Диспетчере устройств» як «Другое устройство».

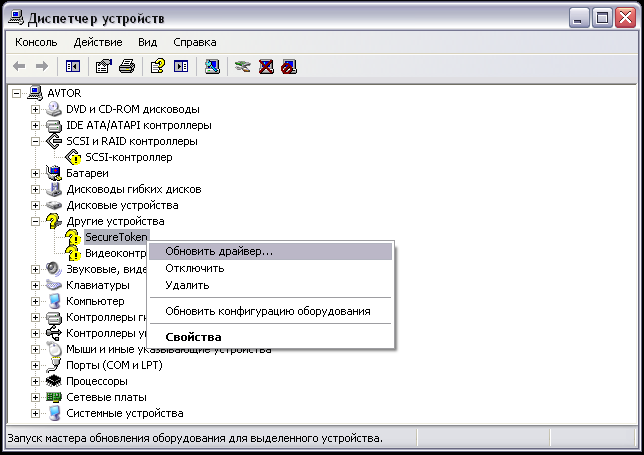

Для встановлення драйверу, необхідно натиснути правою кнопкою миші на пристрої (для приклада наведений носій Avtor SecureToken) та обрати пункт меню «Обновить драйвер…», Рис. 130.

Рис. 130. Панель «Диспетчер устройств» ОС Windows XP

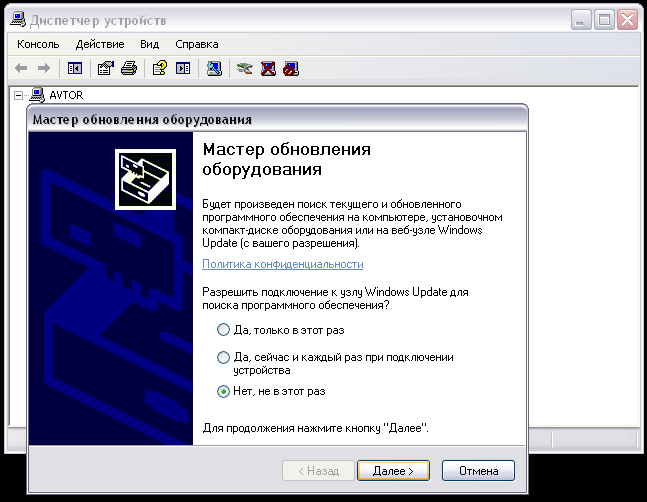

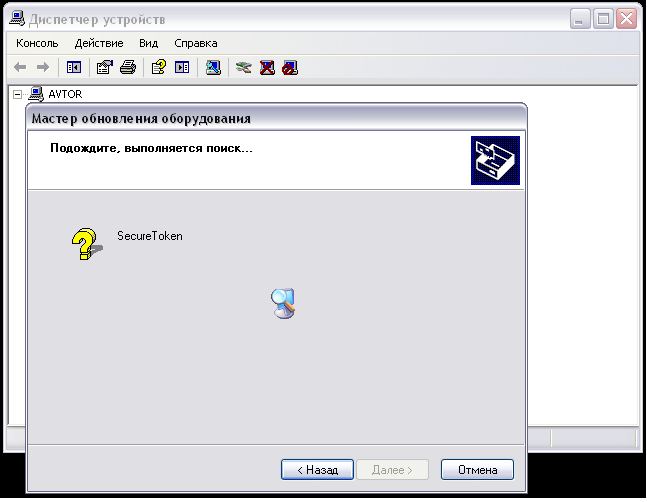

У вікні "Мастер обновления оборудования", яке відкриється, необхідно обрати пункт меню «Нет, не в этот раз» та натиснути «Далее», Рис.131.

Рис. 131. Вікно "Мастер обновления оборудования"

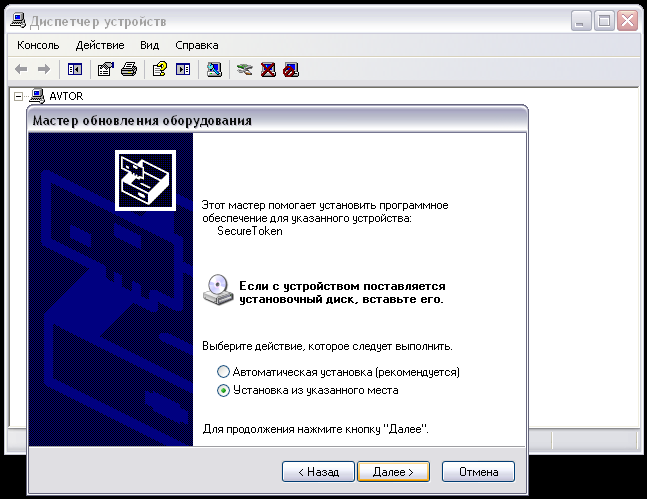

В наступному вікні необхідно обрати «Установка из указанного места», натиснути «Далее», Рис.132.

Рис. 132. Вікно "Мастер обновления оборудования"

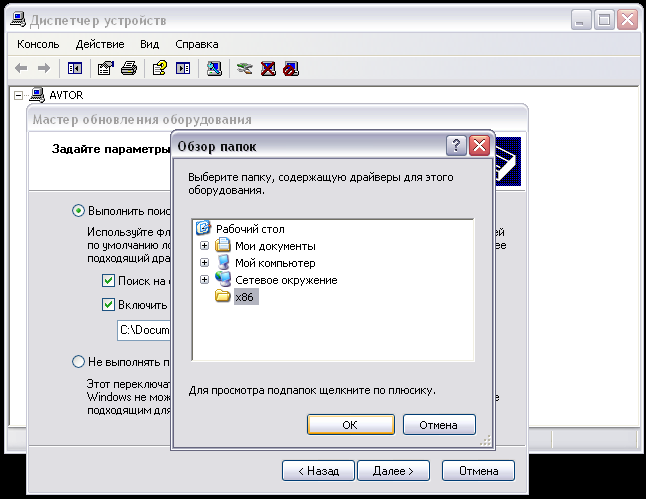

Після цього потрібно обрати директорію, де знаходиться каталог з драйвером для носія (заздалегідь архів з драйверами driver_for_ХР-7-10.zip необхідно завантажити на ПК та розархівувати), Рис. 133.

Рис. 133. Вибір каталогу, в який розархівовано драйвери для носія

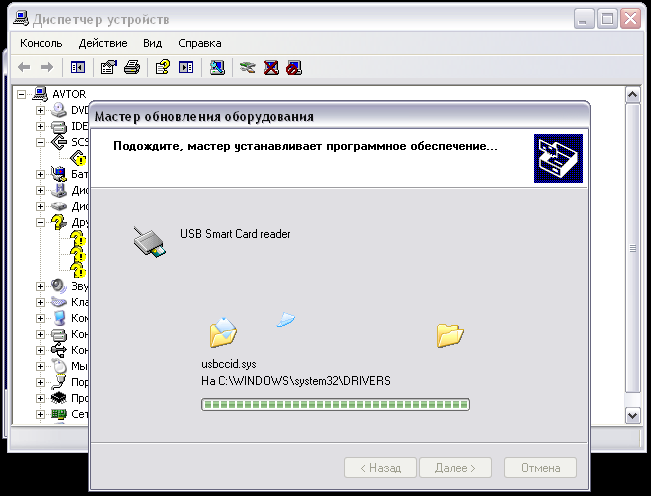

Після цього необхідно натиснути «Далее». Майстер налаштування обладнання ОС автоматично встановить драйвера для захищего носія, Рис. 134-136.

Рис. 134. Процес автоматичного пошуку драйверів для носія

Рис. 135. Процес встановлення драйверів для носія

Рис. 135. Процес встановлення драйверів для носія

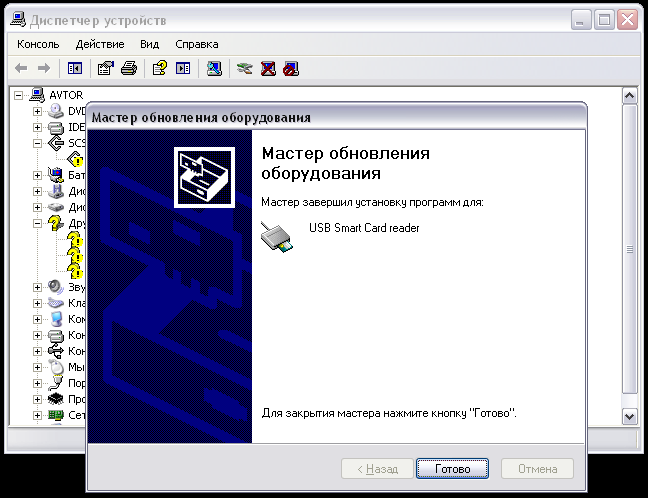

Рис. 136. Завершення процесу встановлення драйверів для носія

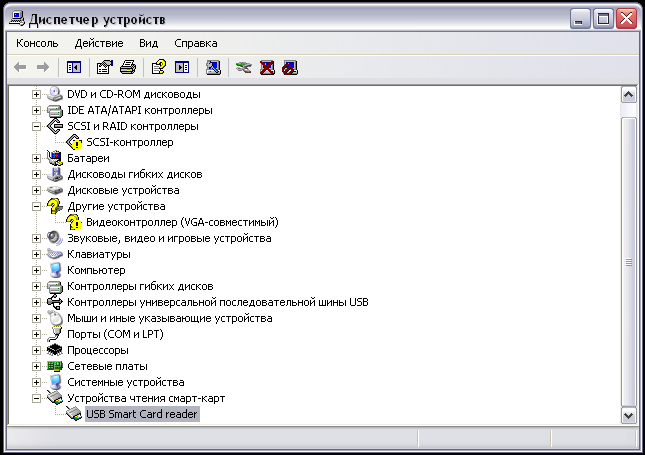

Далі необхідно натиснути «Готово». Після цього, у вікні «Диспетчер устройств» повинен відобразитись носій, Рис. 137.

Рис. 137. Вікно «Диспетчер устройств»

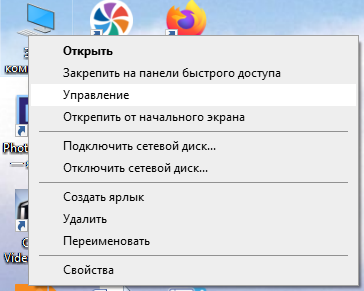

Також необхідно перевірити роботу служби «Смарт-карта». Для цього необхідно натиснути правою кнопкою миші на «Этот компьютер» та обрати пункт меню «Управление», Рис. 138.

Рис. 138. Вікно «Диспетчер устройств»

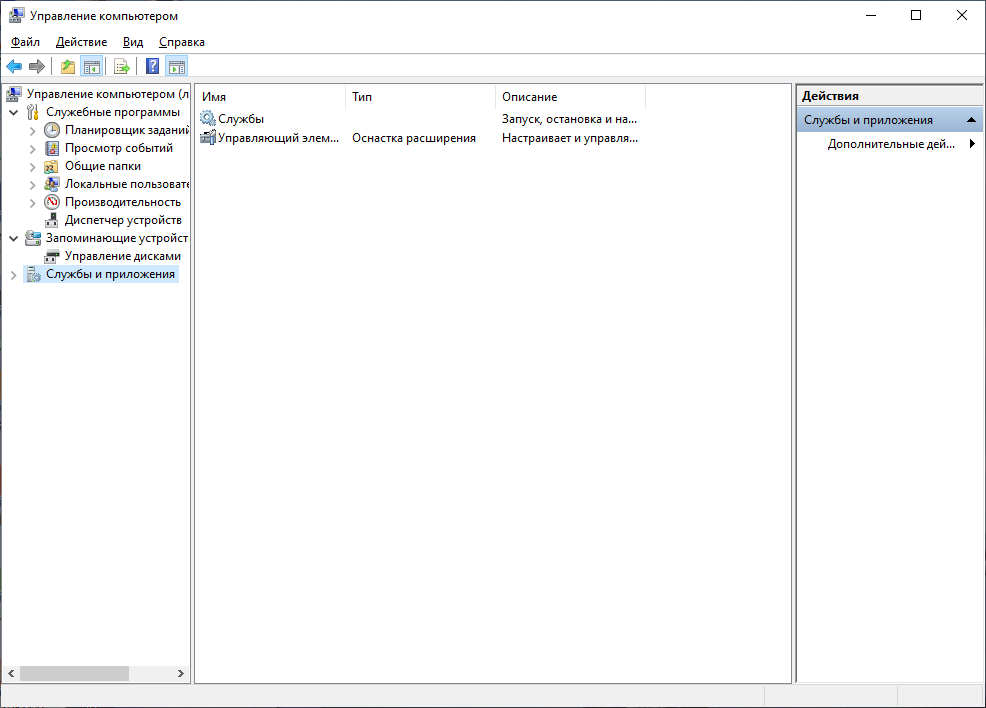

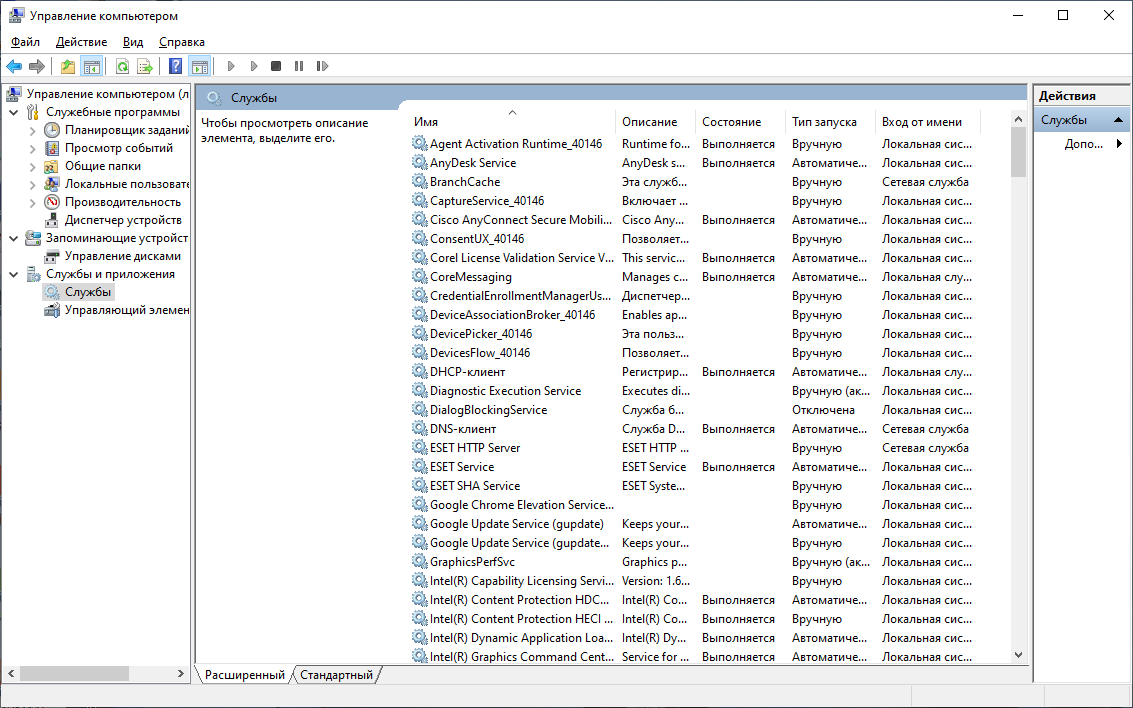

У вікні «Управление компьютером», Рис. 139. необхідно обрати розділ «Службы и приложения», далі перейти в розділ «Службы», Рис. 140.

Рис. 139. Вікно «Управление компьютером»

Рис. 140. Вікно «Службы»

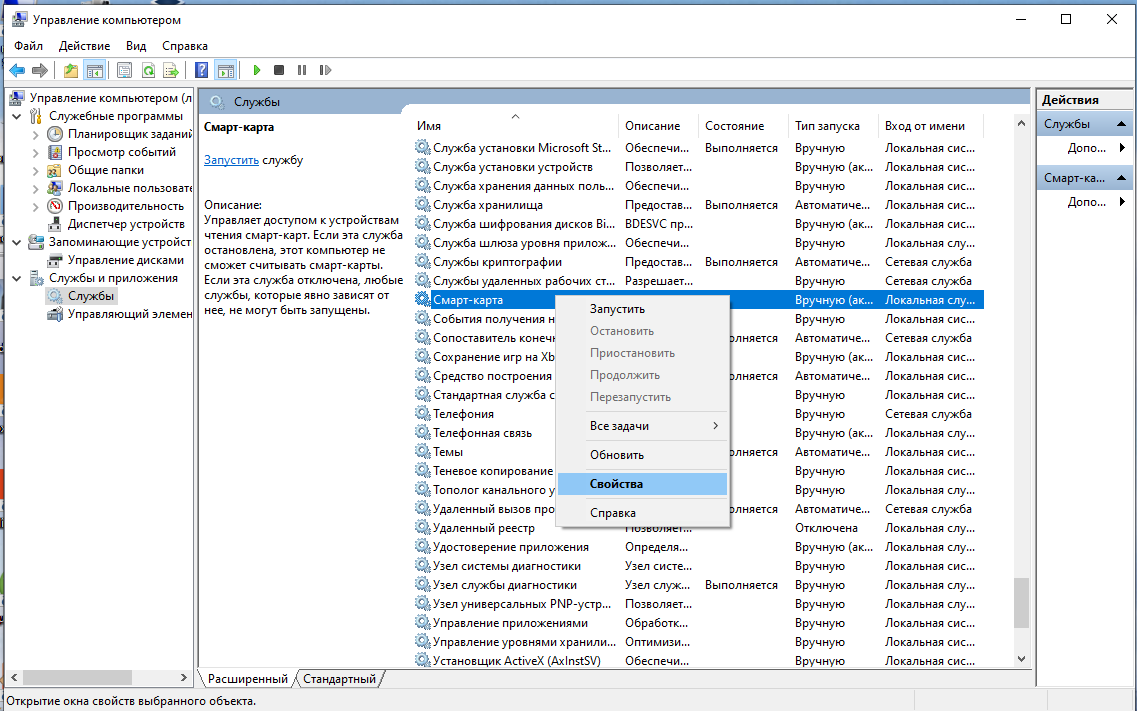

Після цього необхідно знайти службу «Смарт-карта», натиснути на ній правою кнопкою миші, обрати «Свойства», Рис. 141.

Рис. 141. Меню служби «Смарт-карта»

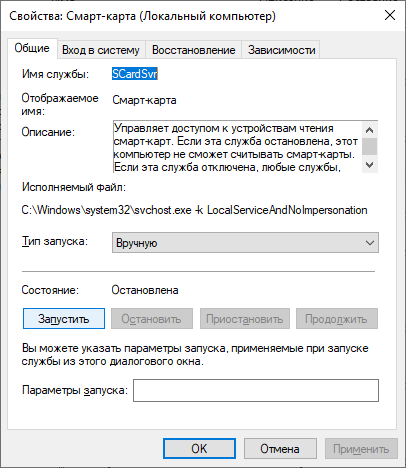

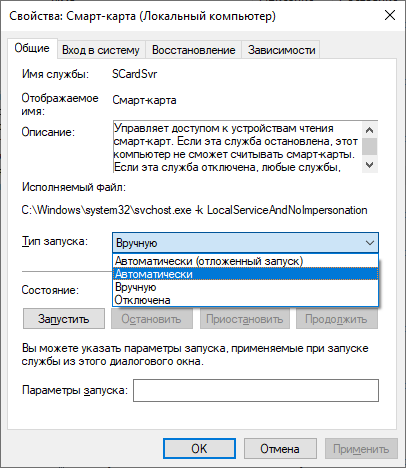

У вікні «Свойства Смарт-карта» необхідно натиснути на кнопку «Запустить», Рис. 142, а також обрати Тип запуска - «Автоматически», Рис. 143.

Рис. 142. Вікно «Свойства: Смарт-карта»

Рис. 143. Налаштування типу запуску служби «Смарт-карта»

Після цього необхідно підтвердити збереження обраних параметрів натисканням «ОК».